Seguridad de activos on-chain en la era de la IA: guía práctica desde la protección de la clave privada hasta el framework más reciente de control de riesgos DeFi (edición 2026)

Por qué las estrategias de seguridad on-chain deben reescribirse para 2026

Si aún utilizas el enfoque de 2021 de “simplemente haz una copia de seguridad de tu frase semilla”, tu gestión de riesgos ya está desactualizada. La seguridad on-chain ahora enfrenta tres grandes transformaciones:

- Los ataques han pasado de “romper la criptografía” a “manipular la toma de decisiones humanas”.

- Las pérdidas han pasado de “robo de clave privada” a “usuarios que firman voluntariamente aprobaciones peligrosas”.

- Los riesgos han evolucionado de “hackers solitarios” a “herramientas industrializadas del mercado negro y automatización impulsada por IA” colaborando.

Esto implica que, para los inversores minoristas, el enfoque debe pasar de “proteger secretos” a “gestionar cada interacción”.

Qué muestran los desarrollos recientes: los riesgos han pasado de “habilidades de hacker” a “estafas colaborativas humano-IA”

Los datos públicos de los últimos dos años revelan varias tendencias clave:

-

Siguen ocurriendo incidentes de gran magnitud: El incidente de Bybit en 2025, seguido por múltiples agencias, es un caso histórico de pérdidas que puso en evidencia debilidades en dependencias de terceros, flujos de firma y seguridad en la cadena de suministro. La lección para los usuarios: no necesitas ser “hackeado”; una sola firma en la interfaz equivocada puede significar una pérdida irreversible.

-

Las estafas potenciadas por IA están en auge: Diversos informes del sector en 2026 muestran que la suplantación de atención al cliente, la clonación de voz, los vídeos deepfake y el phishing masivo están creciendo rápidamente. Los estafadores ya no se basan en “errores evidentes”, sino en comunicación convincente, manipulación emocional y urgencia, logrando que cometas errores en apenas 3 minutos.

-

La regulación eleva los estándares, pero no cubrirá tus pérdidas: La concesión de licencias de stablecoin en Hong Kong y la implementación de MiCA en Europa han mejorado la transparencia y el cumplimiento institucional. Sin embargo, la regulación solo reduce la “opacidad sistémica” y no puede evitar que los usuarios firmen transacciones Permit o SetApprovalForAll maliciosas en sitios de phishing.

En definitiva: Aunque el entorno externo mejora, el riesgo operativo del usuario sigue siendo la principal causa de pérdidas.

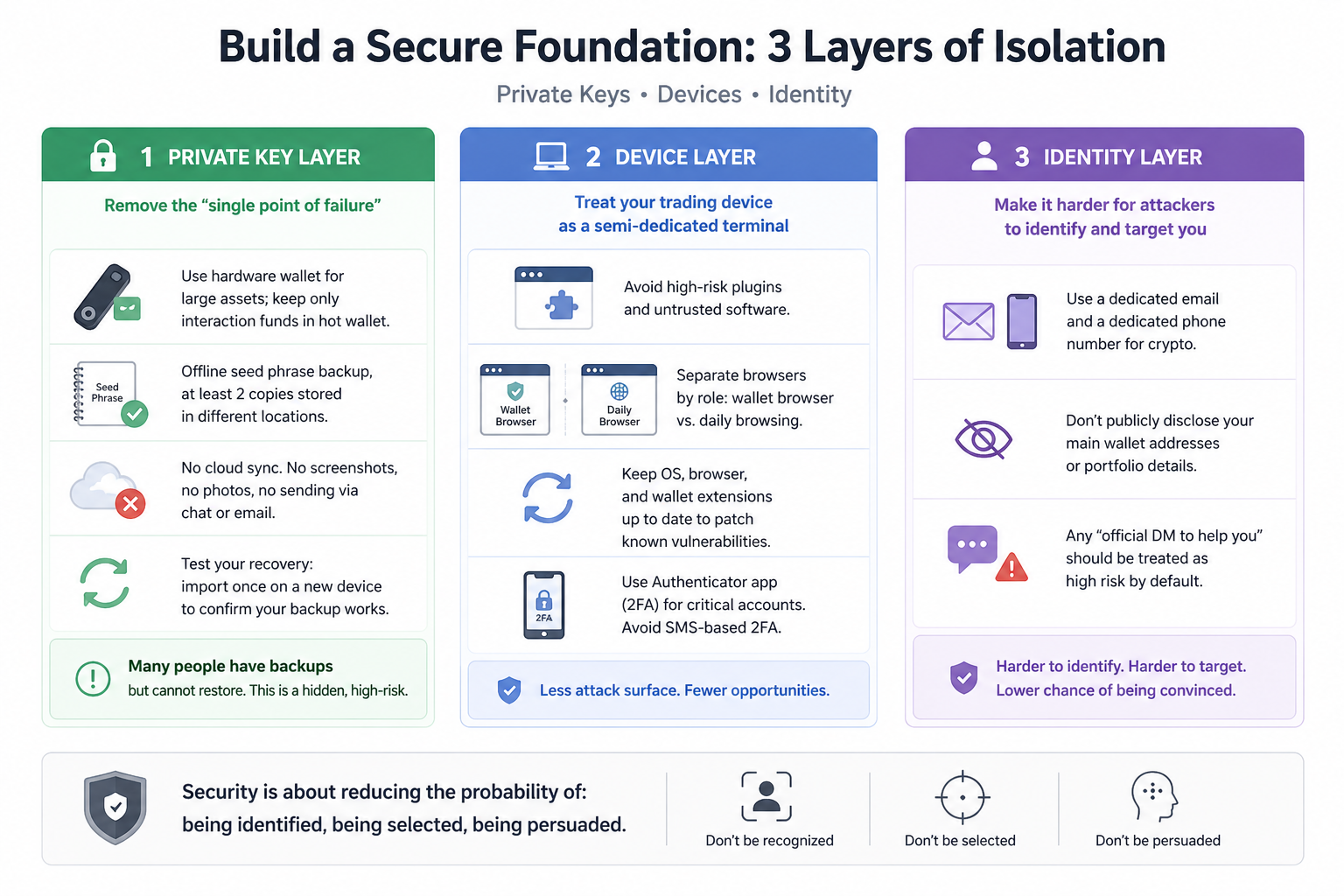

Construir una base de seguridad: aislamiento en tres capas para claves privadas, dispositivos e identidad

1. Capa de clave privada: elimina los puntos únicos de fallo

- Guarda grandes Activos en Billeteras de hardware; deja solo fondos de transacción en Billeteras calientes.

- Haz una copia de seguridad de tu frase semilla fuera de línea, en al menos dos ubicaciones diferentes.

- Nunca actives la sincronización en la nube, ni tomes capturas de pantalla, fotos ni compartas por apps de chat.

- Practica la recuperación: importa tu copia de seguridad en un nuevo dispositivo para confirmar que funciona.

Muchos usuarios “tienen copia de seguridad pero no pueden restaurar”—un escenario de alto riesgo oculto.

2. Capa de dispositivo: trata los dispositivos de trading como terminales semi-dedicados

- Evita instalar plugins de alto riesgo o software desconocido en tu dispositivo principal de trading.

- Usa aislamiento de navegador: separa el navegador principal de tu Billetera del navegador de uso diario.

- Mantén actualizado el sistema operativo, el navegador y las extensiones de tu Billetera para corregir vulnerabilidades.

- Usa 2FA basado en autenticador para cuentas clave; evita la verificación por SMS.

3. Capa de identidad: dificulta que los estafadores puedan dirigirse a ti

- Usa un Correo electrónico y número de teléfono exclusivos para Activos cripto.

- No reveles tu Dirección de billetera principal ni tus tenencias en redes sociales.

- Considera toda “asistencia privada oficial” como de alto riesgo por defecto.

La seguridad consiste en reducir las probabilidades de ser identificado, seleccionado o persuadido.

El corazón de la seguridad DeFi: ¿estás obteniendo rentabilidad o vendiendo exposición al riesgo?

El riesgo DeFi no es abstracto: es un conjunto de exposiciones tangibles y medibles. Utiliza este framework para tomar decisiones:

1. Las 5 comprobaciones esenciales de due diligence de protocolos (reduce tu asignación si falta alguna)

- ¿El contrato es open source y está auditado?

- ¿Cuál es su historial de actividad e incidentes? ¿Ha habido pausas o rollbacks?

- ¿El TVL y la estructura de liquidez son saludables o están altamente concentrados?

- ¿Los permisos de gestión son actualizables y quién controla las actualizaciones?

- ¿Se han sometido a pruebas de estrés los mecanismos de oráculo y liquidación?

2. Gestión de aprobaciones: más crítico que la selección de tokens

- Rechaza la Aprobación ilimitada por defecto.

- Para protocolos nuevos, comienza con poco: aprobaciones cortas, pruebas con un solo Activo.

- Revisa y elimina aprobaciones mensualmente.

- Sé especialmente cauteloso con SetApprovalForAll en escenarios NFT.

Recuerda: los atacantes suelen buscar aprobaciones olvidadas, no solo tu Clave privada.

3. Estructura de posiciones: minimiza la probabilidad de pérdida total

Adopta una asignación de fondos en tres capas:

- Posición principal (60 %-80 %): almacenamiento en frío o Activos de baja interacción.

- Posición estratégica (20 %-35 %): estrategias robustas en protocolos consolidados.

- Posición experimental (5 %-10 %): protocolos, cadenas o narrativas nuevas.

Incluso si pierdes la posición experimental, tu Capital permanece protegido.

Nuevas superficies de ataque en la era IA: deepfakes, suplantación de atención al cliente y phishing automatizado

El mayor riesgo actual no son los “hackers en el código”, sino los “estafadores en el chat”. Construye rutinas anti-ingeniería social: no te fíes solo de la intuición.

Señales de alto riesgo:

- Alguien exige una acción inmediata y activa una cuenta atrás.

- Alegan “anomalías en la cuenta” que requieren tu frase semilla o Clave privada.

- Solicitudes de firma donde no comprendes los cambios de permisos.

- Enlaces enviados por mensajes directos, bots de grupo o enlaces cortos desconocidos en redes sociales.

- Ofertas de “aprueba primero, reembolsa después” o “firma primero, descongela después”.

Contramedidas (ejecuta siempre):

- Accede solo a sitios oficiales mediante marcadores; nunca hagas clic en enlaces de mensajes directos.

- Espera 10 min tras cualquier anomalía; verifica dominios y direcciones de contrato.

- Para aprobaciones, configura la Billetera con cantidades precisas y permisos de corto plazo únicamente.

- Para transacciones importantes, utiliza una Billetera de prueba para ensayar primero el proceso.

La disciplina procedimental supera a las reacciones emocionales: es tu mejor defensa frente a las estafas impulsadas por IA.

Plan de mejora de seguridad en 30 días para usuarios cotidianos

No intentes hacerlo todo de golpe: reparte las mejoras en cuatro semanas.

Semana 1: establece la base

- Crea Billeteras en frío, caliente y de prueba.

- Realiza dos copias de seguridad fuera de línea de la frase semilla.

- Activa 2FA para Correo electrónico, plataformas de trading y redes sociales.

Semana 2: elimina riesgos existentes

- Revisa todas las aprobaciones y revoca los permisos no utilizados.

- Transfiere grandes Activos a direcciones de baja actividad.

- Añade a marcadores los sitios de confianza.

Semana 3: refuerza los procesos

- Establece la regla de “doble confirmación para transferencias grandes”: dirección, red y cantidad.

- Para protocolos nuevos, siempre “prueba pequeño -> revisa -> escala”.

- Configura alertas para Activos clave y precios de liquidación.

Semana 4: realiza simulacros

- Practica la recuperación de la Billetera.

- Simula una emergencia de phishing.

- Revisa y actualiza tu SOP personal.

La seguridad no es una configuración puntual: es un sistema de hábitos repetibles.

Los 60 minutos críticos tras un incidente: SOP de emergencia

Si sospechas que has firmado una transacción sospechosa, sigue estos pasos, sin dudar:

- Aísla: desconéctate de sitios sospechosos; detén todas las firmas.

- Transfiere: mueve los Activos no afectados a una nueva dirección de inmediato.

- Revoca: elimina de inmediato las aprobaciones de contratos de alto riesgo.

- Registra: guarda el hash de la transacción, hora, dirección y capturas de pantalla.

- Revisa: identifica si fue un Enlace de phishing, extensión maliciosa o ingeniería social.

Muchas pérdidas se agravan no por la primera firma, sino por una serie de errores impulsivos.

Reflexión final: haz de la seguridad parte de tu rentabilidad a largo plazo

En la era de la IA, la seguridad de los Activos on-chain no es solo para expertos técnicos: es una habilidad esencial de supervivencia para todos. Lo que necesitas no son más “consejos de insiders”, sino menos errores, límites de permisos más claros y una mayor disciplina en la ejecución.

Sigue este principio:

Protege tu capital primero y luego busca el crecimiento; prioriza el proceso y después la Rentabilidad.

Cuando institucionalizas la gestión de Claves privadas, la gobernanza de aprobaciones, el due diligence de protocolos y la respuesta de emergencia, la volatilidad del mundo on-chain no solo implica alto riesgo: puede convertirse en tu ventaja a largo plazo.

Artículos relacionados

Análisis de la tokenómica de JTO: distribución, utilidad y valor a largo plazo

Jito vs Marinade: análisis comparativo de los protocolos de poner en staking de liquidez en Solana

Análisis exhaustivo de los casos de uso de las monedas de privacidad: cómo se utiliza Zcash en escenarios reales

Tokenómica de ASTER: recompras, quemas y staking como fundamento de valor de ASTER en 2026

Pendle vs Notional: un análisis comparativo de los protocolos DeFi de rentabilidad fija