Explicación del discurso de Vitalik en Hong Kong: análisis detallado de la hoja de ruta de Ethereum a 5 años y las razones por las que zkVM, la abstracción de cuentas y la seguridad resistente a la computación cuántica son el centro de atención

1. Puntos clave: redefiniendo el rol de Ethereum

Las declaraciones de Vitalik en Hong Kong se resumen en una idea central: la esencia de Ethereum no es ser la “capa de ejecución más rápida”, sino funcionar como un “tablón público y una capa de computación compartida”.

Aunque pueda parecer abstracto, esto transforma el enfoque de la discusión. Antes, el mercado comparaba blockchains públicas por métricas como TPS y velocidad de confirmación, pero Vitalik propone una visión diferente:

-

Tablón público: cualquier aplicación puede publicar transacciones, hashes, datos cifrados y más en una capa pública, visible globalmente y verificable secuencialmente.

-

Capa de computación compartida: los objetos digitales se gestionan colectivamente mediante reglas de código, permitiendo que activos, identidades, gobernanza organizacional y colaboración funcionen sobre una base común de confianza.

Combinando ambas capacidades, Ethereum trasciende DeFi y abarca sistemas colaborativos de alto valor. Ejemplos:

-

Escenarios financieros que requieren registros sólidos y verificables.

-

Mercados de predicción que integran activos on-chain e información off-chain.

-

Sistemas de gobernanza y votación que demandan privacidad y auditabilidad.

En definitiva, el mensaje principal es: Ethereum aspira a ser una capa base confiable a largo plazo para la liquidación y colaboración social, no solo ganar una competencia de rendimiento a corto plazo.

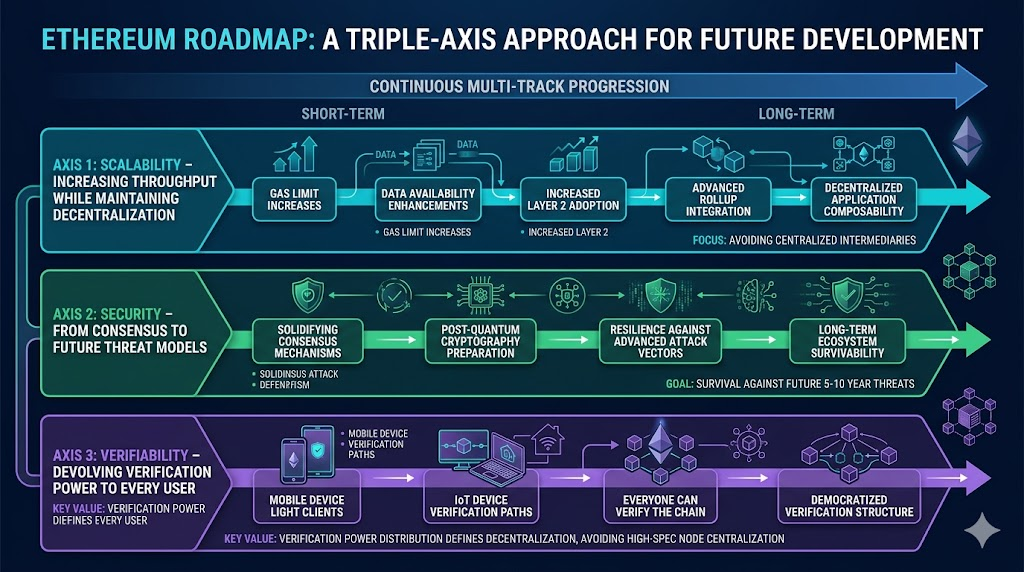

2. Hoja de ruta: escalabilidad, seguridad y verificabilidad avanzando juntas

Vitalik no propone “escalar primero y asegurar después”, sino avanzar en tres prioridades en paralelo.

2.1 Escalabilidad: elevar el límite sin comprometer la descentralización

En el corto plazo, seguirán las mejoras de escalabilidad, como aumentar el límite de gas y mejorar la disponibilidad de datos. El objetivo no es “hacer la cadena más grande”, sino permitir que más aplicaciones se integren sin depender de intermediarios centralizados.

2.2 Seguridad: de la seguridad del consenso a modelos de amenazas futuras

Vitalik insistió en la preparación post-cuántica, cambiando el enfoque de “superficies de ataque actuales” a “vectores de ataque potenciales en los próximos 5-10 años”. Los objetivos de seguridad evolucionan de “evitar brechas hoy” a “garantizar supervivencia a largo plazo”.

2.3 Verificabilidad: habilitar la verificación en todos los dispositivos

Vitalik subrayó que “todos deberían poder verificar la cadena”, incluidos teléfonos móviles y dispositivos IoT.

Esto destaca que la descentralización no depende solo del número de nodos, sino de la distribución del poder de verificación. Si solo unos pocos nodos de alta capacidad pueden verificar, el sistema se centraliza políticamente y económicamente.

3. Cinco pilares técnicos clave: zkVM, AA, privacidad, post-cuántico, expansión de datos

Vitalik destacó cinco direcciones técnicas clave.

3.1 zkVM: convertir la “probabilidad” en estándar

El valor estratégico de zkVM no es un salto puntual de rendimiento, sino la capacidad de verificar la ejecución de la cadena de forma más eficiente. Si este enfoque madura:

-

Los dispositivos ligeros podrán verificar, reduciendo la dependencia de nodos de terceros.

-

Escalabilidad y descentralización dejarán de ser excluyentes.

3.2 Account Abstraction (AA): reinventando la experiencia y seguridad de la billetera

Account abstraction permite mayor flexibilidad en las transacciones al separar la lógica de verificación de la de ejecución, impactando en:

-

Adopción de billeteras de contratos inteligentes.

-

Desarrollo de funciones como patrocinio de gas, mecanismos de recuperación y estrategias de multifirma.

-

Integración más sencilla de firmas post-cuánticas y estrategias de privacidad en la billetera.

Esto hará que las billeteras evolucionen de simples contenedores de claves privadas a puntos de entrada seguros y programables.

3.3 Mejoras de privacidad: transparencia on-chain y privacidad del usuario pueden coexistir

Vitalik aclaró que muchas aplicaciones requieren “publicación on-chain e interpretación off-chain”.

Por eso, la privacidad es un requisito para la adopción masiva de blockchains públicas.

Las futuras direcciones pueden incluir:

-

Garantizar compromisos y orden verificable on-chain.

-

Proteger información sensible off-chain mediante protocolos criptográficos.

-

Ofrecer interacciones probables y mínimamente expuestas cuando sea necesario.

3.4 Firmas post-cuánticas: prepararse ahora, migrar después

Vitalik señaló que los esquemas de firmas post-cuánticas llevan años investigándose, siendo la eficiencia y el coste los principales retos.

Esto marca el paso de “¿hay solución?” a “¿puede desplegarse a escala?”.

A medio y largo plazo, lo importante es el camino de migración: cómo transitar el sistema actual de cuentas sin cambios abruptos.

3.5 Expansión de datos: elevar el límite para aplicaciones on-chain y off-chain

Definir Ethereum como una capa pública de publicación de datos convierte la expansión de datos en una prioridad de infraestructura. Esto afecta directamente los costes de L2, la composabilidad y la eficiencia entre protocolos.

4. Demandas reales en L2 y capas de aplicación: no solo “una cadena más rápida”

La visión de Vitalik sobre L2 merece reflexión sectorial. El mensaje principal: un L2 significativo no es solo una copia más rápida de una cadena existente, sino un sistema donde los componentes off-chain y los límites de seguridad on-chain están claramente coordinados.

Esto eleva las expectativas para los equipos de proyectos:

-

Identificar qué partes deben estar on-chain y cuáles pueden estar off-chain.

-

Explicar cómo los módulos off-chain están restringidos y verificados.

-

Demostrar que los usuarios pueden salir, verificar y custodiar por sí mismos incluso en escenarios extremos.

Si el enfoque es solo “más barato y rápido” sin rutas creíbles de salida o verificación, los avances de rendimiento se convierten en riesgo estructural de crédito.

5. Recomendaciones para desarrolladores, startups e inversores

El discurso de Vitalik ofrece orientación concreta para cada parte interesada.

5.1 Para desarrolladores

-

Prioriza aprender AA y stacks de ingeniería zk, no solo capas de interacción front-end.

-

Diseña aplicaciones con verificabilidad y rutas de salida ante fallos como estándar.

-

Considera la privacidad y el control de permisos como cuestiones arquitectónicas, no añadidos.

5.2 Para startups

-

Cambia la estrategia de producto de “acumulación de funciones” a “eficiencia colaborativa confiable”.

-

Elige arquitecturas con separación clara on-chain/off-chain, evitando operaciones centralizadas.

-

En el fundraising, enfócate menos en el TPS y más en resiliencia de seguridad y cumplimiento.

5.3 Para inversores e investigadores

A partir de ahora, el foco debe estar en quién ofrece verificabilidad, seguridad y soberanía del usuario de forma constante, no solo en narrativas de escalabilidad.

-

Al evaluar proyectos, pregunta:

-

¿Pueden los usuarios autoverificar estados clave?

-

¿Es posible una salida segura en escenarios extremos?

-

¿El protocolo tiene un plan de migración post-cuántica?

-

6. Riesgos e incertidumbres: variables críticas desde la visión hasta la ejecución

Ninguna hoja de ruta garantiza resultados, especialmente en sistemas complejos como las blockchains públicas. Los principales riesgos destacados incluyen:

-

Complejidad de ingeniería: zkVM, post-cuántico y protocolos de privacidad requieren implementación y auditoría rigurosas.

-

Coordinación del ecosistema: clientes, billeteras, aplicaciones, L2 y la infraestructura necesitan colaboración a largo plazo.

-

Educación del usuario: la verificabilidad no implica automáticamente usabilidad; la experiencia del usuario sigue siendo clave para la adopción.

-

Desfase de expectativas del mercado: los mercados de capital prefieren métricas a corto plazo, mientras la evolución del protocolo es un proceso a largo plazo.

El marco de evaluación más sólido es:

-

Corto plazo: entrega de hitos.

-

Medio plazo: tasas de adopción del ecosistema.

-

Largo plazo: operación sostenible incluso si el equipo central cambia.

Conclusión: de una “carrera de rendimiento” a una “carrera de confianza”

Fuente de la imagen: Página de mercado de Gate

El valor del discurso de Vitalik está en clarificar la visión a largo plazo de Ethereum: no se trata de ser la cadena más rápida, sino de ser la capa pública más confiable y fundamental.

En una era marcada por la IA, la computación cuántica y la regulación global en evolución, las cualidades más escasas no son la velocidad a corto plazo, sino:

-

Verificabilidad.

-

Supervivencia.

-

Composabilidad.

-

Evolución sostenible.

Visto desde la perspectiva de 2026, el mensaje es claro: la competencia de blockchains públicas pasa de “quién es más rápido” a “quién es más confiable”. Eso decidirá qué infraestructura soporta la próxima ola de aplicaciones a gran escala.

Referencias: Foresightnews

Artículos relacionados

Análisis en profundidad de la tokenómica de stETH: cómo Lido distribuye la rentabilidad del staking y captura valor

¿Cómo opera el sistema de gobernanza de Lido DAO? Desglose del rol del token LDO

Tokenómica de RENDER: suministro, incentivos y captura de valor

La aplicación de Render en IA: cómo el hashrate descentralizado impulsa la inteligencia artificial

0x Protocol vs Uniswap: ¿Cómo se diferencian los protocolos de Libro de órdenes del modelo AMM?