Privacy Protocols Revive : la fin de l’ère Zcash et Monero au profit d’un nouvel écosystème de confidentialité ?

Introduction

Source : https://www.gate.com/trade/ZEC_USDT

À l’automne 2025, les privacy coins reviennent au retained de l’actualité. Plusieurs études de marché et analyses sectorielles confirment que la privacy coin historique Zcash (ZEC) a enregistré une flambée spectaculaire : depuis septembre 2025, le cours du ZEC a été multiplié à plusieurs reprises, traduisant un regain d’intérêt pour la confidentialité on-chain. Les analystes relèvent que le durcissement mondial des réglementations KYC et assimilées relance la demande d’anonymat sur la blockchain. Maja Vujinovic, cofondatrice de Digital Assets Growth, précise : « Les régulateurs appliquent le KYC de façon stricte partout, si bien que les utilisateurs en quête de confidentialité reviennent aux transactions on-chain. » En résumé, la conjonction de ces facteurs a propulsé les actifs de confidentialité comme ZEC, ravivant le débat sur un nouveau cycle des protocoles de confidentialité.

L’ère précédente des privacy coins : Zcash et Monero

Source : https://z.cash/

À l’époque de la première génération des protocoles de confidentialité, Zcash et Monero se sont distingués comme projets emblématiques. Lancé en 2016, Zcash a introduit les preuves à divulgation nulle de connaissance zk-SNARK sur la blockchain, permettant le chiffrement et la dissimulation des participants et des montants dans les transactions protégées. Les premières versions (Sprout/Sapling) proposaient à la fois des adresses transparentes et protégées, tandis que les évolutions suivantes (comme le protocole Orchard) ont renforcé confidentialité et scalabilité. Monero offre depuis 2014 une confidentialité par défaut sur toutes les transactions : ses technologies clés — adresses furtives, signatures en anneau et transactions confidentielles RingCT — garantissent que les informations sur l’expéditeur, le destinataire et le montant restent intraçables sur la chaîne. Ces mécanismes ont connu un fort engouement lors du bull run de 2017 et face à la demande croissante de paiements anonymes.

Cependant, l’essor des privacy coins a suscité un durcissement réglementaire. En 2018, la Financial Services Agency du Japon a imposé le retrait de Monero et Zcash des plateformes nationales ; en 2021, la Corée du Sud a interdit tout support et trading de privacy coins sur les exchanges. Selon des rapports de 2024, plus de 60 cas de déréférencement de privacy coins ont été recensés dans le monde, Monero étant le plus touché. Cette même année, le Parlement européen a adopté le règlement MiCA (Markets in Crypto-Assets), imposant des restrictions strictes sur les actifs anonymes ne respectant pas les exigences de traçabilité et de conformité, élevant les barrières d’accès aux plateformes régulées. Sous pression réglementaire, la liquidité et l’acceptation des privacy coins ont chuté. Ainsi, selon les données de 2025 — alors que ZEC rebondit — la capitalisation totale des actifs liés à la confidentialité reste très inférieure à celle des cryptomonnaies majeures, ne représentant qu’une fraction du marché global et illustrant leur présence limitée sur les marchés traditionnels.

Protocoles de confidentialité de nouvelle génération

Face aux limites des privacy coins historiques, les protocoles de confidentialité de nouvelle génération adoptent des approches techniques variées :

Source : https://aztec.network/

Aztec

Protocole Layer 2 programmable centré sur la confidentialité sur Ethereum, Aztec se présente comme le « privacy world computer », offrant une confidentialité optionnelle tant au niveau des transactions que des smart contracts. Sur Aztec, chaque portefeuille fonctionne comme un smart contract ; l’utilisateur choisit quelles informations sur les actifs sont publiques ou privées. L’équipe Aztec a développé le langage de programmation de confidentialité Noir et un système de preuve SNARK performant pour la création de smart contracts privés. Officiellement, Aztec est en phase testnet et prévoit de lancer plusieurs bridges de confidentialité (vers Arbitrum, Base, etc.) pour permettre une intégration fluide avec les protocoles DeFi existants.

Source : https://dex.penumbra.zone/tournament

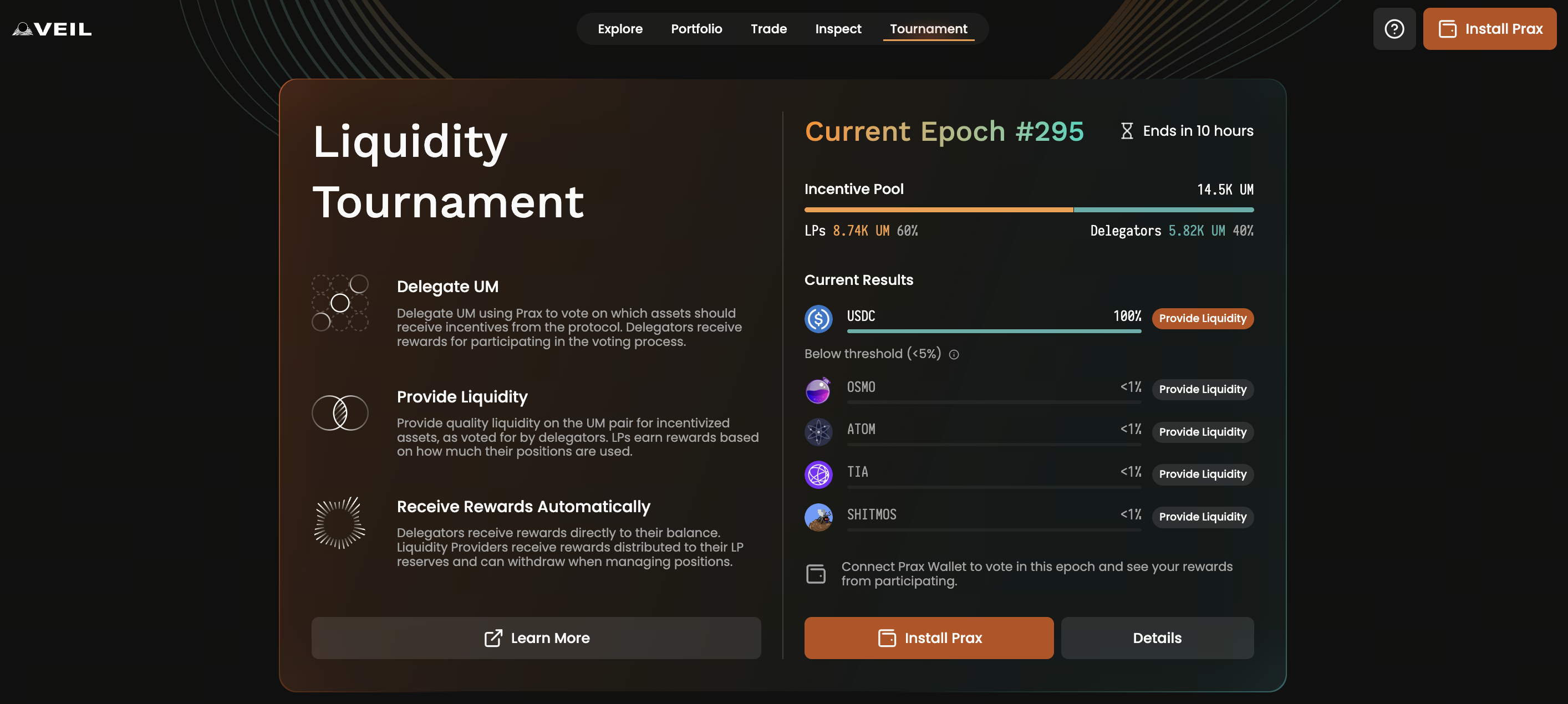

Penumbra

Réseau PoS privé cross-chain et DEX décentralisé construit avec Cosmos SDK. Penumbra enregistre toute la valeur dans un pool protégé multi-actifs unique et permet des transactions privées sur tout actif compatible IBC. Le système intègre le staking privé et le vote confidentiel. Sur son testnet, Penumbra a réalisé des transferts cross-chain IBC (notamment avec le testnet Osmosis pour mapper des actifs d’autres chaînes dans son pool protégé), permettant ainsi d’échanger en privé tout actif IBC sur Penumbra. Le protocole fait que les actifs sont automatiquement protégés à l’entrée sur Penumbra et révélés lors du retrait — assurant une « confidentialité par défaut à l’échelle de la chaîne » sans pools transparents.

Source : https://www.zama.org/

Solutions Fully Homomorphic Encryption (FHE)

Des projets tels que Zama explorent le chiffrement totalement homomorphe pour alimenter les protocoles de confidentialité. Zama a développé une couche de confidentialité intégrable aux chaînes existantes, permettant aux développeurs d’exécuter des smart contracts sur des données chiffrées grâce au FHE et au calcul multipartite. Sa machine virtuelle FHE (FHEVM) permet aux contrats Solidity de traiter des entrées chiffrées, le déchiffrement étant assuré par un réseau de nœuds à seuil. Les recherches montrent que cette « couche de calcul chiffré » peut s’appliquer aux principales chaînes comme Ethereum et Solana sans migration d’actifs.

Ces nouveaux protocoles privilégient la composabilité et la flexibilité : ils s’intègrent dans les grands écosystèmes de chaînes publiques (Ethereum, Cosmos) et interagissent avec la DeFi, les DAO et d’autres applications. Certains répondent aussi aux besoins de conformité : par exemple, le projet Inco se positionne comme la couche TLS/SSL de la blockchain, permettant aux autorités ou régulateurs d’accéder aux informations nécessaires via des contrôles d’accès programmables ; le concept « Privacy Pools » proposé par Vitalik Buterin et d’autres permet aux utilisateurs de prouver la légitimité de leurs fonds via des preuves à divulgation nulle de connaissance tout en restant anonymes — conciliant conformité et confidentialité.

Comparaison entre nouveaux protocoles et privacy coins historiques

En matière de composabilité, les protocoles de confidentialité de nouvelle génération reposent en majorité sur des plateformes de smart contracts généralistes ou des frameworks cross-chain et s’intègrent nativement à the DeFi et autres applications. Ainsi, Aztec et Nocturne se déploient au sein de l’écosystème Ethereum et se connectent à des protocoles comme Uniswap ou Yearn ; Penumbra utilise IBC pour intégrer Cosmos et permettre le trading privé cross-chain. À l’inverse, Zcash et Monero restent relativement isolés : ils servent principalement de tokens de paiement et ne participent pas directement à la finance on-chain ou à la confidentialité programmable.

Sur le plan de la conformité, les nouveaux protocoles intègrent souvent des mécanismes auditables ou à divulgation sélective. Par exemple, les Privacy Pools de Vitalik permettent aux utilisateurs de publier des preuves à divulgation nulle de connaissance conformes aux exigences réglementaires — démontrant la légitimité des fonds sans révéler l’historique complet des transactions ; Inco propose des permissions programmables pour partager leur statut chiffré avec les auditeurs requis. Ainsi, ces protocoles laissent une marge de manœuvre pour la conformité. Les privacy coins historiques offrent par défaut un anonymat total sans option de conformité intégrée — ce qui explique leur interdiction dans de nombreuses juridictions.

En termes de fonctionnalités, les nouveaux protocoles de confidentialité offrent des scénarios et outils plus riches. Aztec permet de développer des smart contracts privés pour le vote confidentiel DAO ou le prêt privé ; Penumbra va au-delà du simple échange privé en intégrant le staking et la gouvernance confidentiels. À l’inverse, les privacy coins traditionnels se concentrent sur les transferts anonymes avec une fonctionnalité limitée.

En résumé, les protocoles de confidentialité de nouvelle génération surpassent les coins historiques en matière de composabilité, de conformité et de fonctionnalités, grâce à une intégration approfondie dans les écosystèmes, des mécanismes de conformité additionnels et la confidentialité programmable.

Pourquoi les protocoles de confidentialité gagnent du terrain en 2025

Les protocoles de confidentialité bénéficient d’un nouvel essor en 2025, porté par plusieurs facteurs externes convergents. D’abord, les évolutions réglementaires poussent les marchés à rechercher des solutions de confidentialité conformes. Alors que de nombreux pays répriment fortement les privacy coins, des solutions techniques conciliant conformité — comme les Privacy Pools — émergent. Les statistiques du secteur montrent une demande croissante pour les transactions privées : plusieurs études révèlent que les échanges liés à la confidentialité représentent une part croissante de l’activité crypto globale, signe que le besoin de confidentialité transactionnelle des utilisateurs se renforce — et ne relève pas seulement de la spéculation à court terme.

Ensuite, les progrès de l’IA et de l’analyse on-chain renforcent la nécessité de protections avancées. L’équipe Aztec souligne que la montée en puissance de l’IA et des outils de surveillance on-chain (Chainalysis, TRM, etc.) pourrait bientôt relier les adresses ordinaires à des identités réelles — rendant indispensable une protection robuste. Par exemple, l’analyse big data et les algorithmes d’apprentissage automatique peuvent révéler des schémas transactionnels et des liens d’identité, ce qui incite institutions et particuliers à privilégier la confidentialité des transactions.

Enfin, la demande réelle progresse. À mesure que les actifs migrent on-chain et que les institutions investissent le secteur, leur besoin de confidentialité croît : un cofondateur d’Aztec a reconnu que lors de la conception d’émissions obligataires on-chain, « les utilisateurs potentiels refusaient toute transaction sans protection de la vie privée ». Il apparaît que les grands acteurs financiers et les entreprises traditionnelles exigent des garanties de confidentialité substantielles pour migrer leurs activités sur blockchain. De même, les cas d’usage de paiement — transferts de monnaies numériques ou swaps de stablecoins — nécessitent une protection appropriée des données transactionnelles des utilisateurs et des institutions.

L’ensemble de ces éléments amorce un nouveau cycle de revalorisation des protocoles de confidentialité en 2025 : les exigences de conformité réglementaire stimulent l’innovation, l’IA accentue le besoin de confidentialité, et les actifs réels ainsi que les paiements créent des cas d’usage concrets pour les technologies de confidentialité.

Analyse des principaux projets

Voici les faits saillants de plusieurs projets de protocoles de confidentialité majeurs et leurs avancées récentes :

- Aztec : Réseau Layer 2 axé sur la confidentialité, construit sur Ethereum. Aztec a développé le langage de programmation Noir et un système de preuve SNARK performant pour créer des smart contracts à état public ou privé. Les produits précédents incluent zk.money (Aztec v1) pour les paiements privés et Aztec Connect pour les interactions DeFi privées. À noter, le mainnet Aztec a officiellement été lancé en novembre 2025 — devenant le premier privacy L2 totalement décentralisé sur Ethereum — avec plus de 500 validateurs au lancement. La communauté se concentre désormais sur l’élargissement des bridges multichains et l’expansion de l’écosystème pour favoriser l’adoption des transactions et smart contracts privés.

- Penumbra : Réseau privé cross-chain et DEX au sein de l’écosystème Cosmos. Le mainnet Penumbra a été lancé en juillet 2024. Lors du développement testnet, la principale avancée a été le trading privé cross-chain via IBC : les utilisateurs pouvaient transférer des actifs d’autres chaînes via des transactions ICS-20 standard dans le pool protégé de Penumbra automatiquement. L’équipe prévoit d’ajouter prochainement des comptes Private ICA pour permettre le trading confidentiel sur d’autres chaînes avant de rapatrier les actifs dans le pool protégé. Globalement, Penumbra a finalisé son pool protégé multi-actifs et son infrastructure DEX privée ; les prochaines étapes visent à étendre les connexions écosystémiques et à développer de nouveaux cas d’usage privés.

- Inco : Présenté comme la couche de confidentialité pour les blockchains — à l’image du TLS/SSL pour Internet. Inco vise à fournir une gestion d’état confidentielle et des contrôles d’accès programmables pour les chaînes existantes comme Ethereum. Son architecture Inco Lightning utilise des environnements d’exécution de confiance (TEE) pour un calcul confidentiel quasi natif ; Inco Atlas s’appuie sur le FHE et le calcul multipartite pour des garanties de confidentialité renforcées. Selon les sources officielles, Inco fonctionne actuellement sur Base testnet (Sepolia) et prévoit d’étendre le support à d’autres réseaux. Inco met l’accent sur l’intégration transparente avec les outils développeur existants, permettant de rédiger des smart contracts privés en Solidity sans expertise cryptographique.

- Zama : Protocole de confidentialité basé sur le FHE. Zama a développé un protocole blockchain FHE permettant l’exécution de smart contracts sur des données chiffrées. Les développeurs peuvent écrire des contrats en Solidity ou dans d’autres langages en utilisant des types et opérations chiffrés pour traiter les entrées on-chain. Tous les calculs chiffrés ont lieu off-chain avec vérification, et les données ne sont déchiffrées par des nœuds à seuil que sur autorisation. Zama a publié plusieurs versions testnet FHEVM et prévoit un déploiement mainnet d’ici décembre 2025. La roadmap indique que la v0.9 testnet est en ligne, la v0.10 en préparation, et que le déploiement des nœuds mainnet est programmé.

- Privacy Pools : Concept de protocole proposé par 0xBow (Ameen Soleimani) et d’autres. Contrairement aux outils de mixage classiques, Privacy Pools permettent aux utilisateurs de déposer des fonds dans un pool commun puis de prouver via des preuves à divulgation nulle de connaissance que leurs fonds ne proviennent pas de sources illicites — sans révéler tout l’historique de transactions. Vitalik Buterin et al. ont abordé cette approche dans des publications académiques comme compromis pratique entre conformité et protection de la vie privée. Privacy Pools existent principalement comme concepts académiques/design mais constituent une base pour de futurs outils de confidentialité conformes.

Conclusion

Le secteur des protocoles de confidentialité se trouve à un moment charnière entre anciens et nouveaux modèles. À l’avenir, on peut anticiper une intégration accrue des technologies de confidentialité avancées dans les écosystèmes blockchain mainstream — garantissant la confidentialité pour la finance décentralisée (DeFi), les actifs RWA et les cas d’usage de paiement. Pour répondre aux exigences réglementaires, de nouveaux outils de confidentialité devront probablement intégrer des fonctionnalités de divulgation sélective ou d’auditabilité. Le défi consiste à améliorer performance et ergonomie sans sacrifier décentralisation ou garanties de confidentialité. Sur le plan technique, la réduction des coûts de calcul des preuves à divulgation nulle de connaissance et du FHE, l’optimisation du matériel dédié, la sécurité des protocoles et l’amélioration de l’expérience utilisateur restent des enjeux essentiels à long terme.

En définitive, la confidentialité n’est plus une option — elle constitue désormais une infrastructure fondamentale pour le développement de la blockchain. Comme le rappellent les leaders du secteur : « La confidentialité n’est plus une fonctionnalité de niche — c’est un prérequis pour toute application sérieuse. » Le futur des protocoles de confidentialité dépendra de l’innovation technique continue et de l’évolution des cadres réglementaires — afin de concrétiser une « confidentialité programmable » et son adoption à grande échelle.

Articles Connexes

Comment Midnight assure-t-il la confidentialité sur la blockchain ? Analyse des preuves à divulgation nulle de connaissance et des mécanismes de confidentialité programmables

Morpho vs Aave : analyse des différences de mécanisme et de structure entre les protocoles de prêt DeFi

La relation entre Midnight et Cardano : comment une sidechain axée sur la confidentialité élargit l’écosystème applicatif de Cardano

Analyse de la Tokenomics de Morpho : cas d'utilisation de MORPHO, distribution et proposition de valeur

Plasma (XPL) face aux systèmes de paiement traditionnels : une nouvelle approche du règlement transfrontalier et du cadre de liquidité pour les stablecoins