Attention aux utilisateurs de Squads ! Guide pour comprendre et prévenir les attaques de pollution d’adresse

Qu’est-ce qu’une attaque par empoisonnement d’adresse ?

Dans l’écosystème blockchain, une adresse est avant tout une chaîne de caractères visible publiquement, ce qui permet à quiconque d’observer et d’exploiter ces informations pour élaborer des attaques.

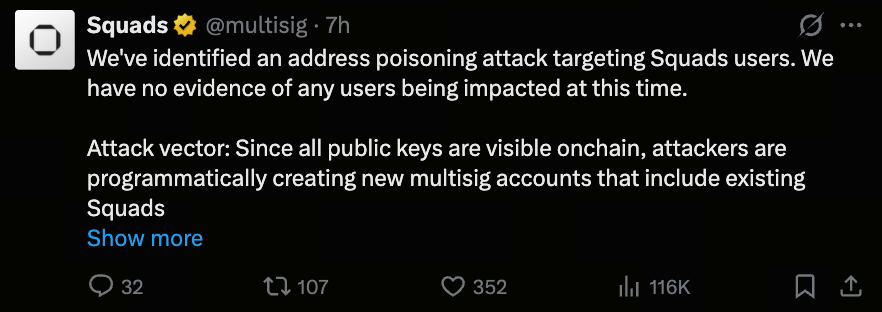

L’incident récent visant les utilisateurs de Squads illustre parfaitement l’empoisonnement d’adresse. Les attaquants créent de fausses adresses qui imitent étroitement la vôtre, misant sur la ressemblance visuelle pour induire des erreurs. Ce type d’attaque ne compromet pas le système en lui-même : il exploite les erreurs de jugement humaines.

Comment l’attaque se produit-elle ?

(Source : multisig)

Cet événement s’est principalement déroulé de deux manières :

- Falsification de comptes multisig

Les attaquants créent de nouveaux portefeuilles multisig et ajoutent la clé publique de la victime à la liste des membres, ce qui fait apparaître ces comptes dans l’interface utilisateur. Comme le système affiche les comptes associés à votre adresse, ces faux comptes se fondent dans votre liste.

- Imitation du format des adresses

Les attaquants génèrent volontairement des adresses dont le début et la fin ressemblent à celles des adresses légitimes. Par exemple :

-

Adresse réelle : ABCD...XYZ

-

Adresse falsifiée : ABCF...XYA

Si vous ne vérifiez que les premiers et derniers caractères, l’erreur est facile à commettre.

Quel est le but de l’attaque ?

L’objectif principal de cette attaque n’est pas de pirater les systèmes, mais de vous inciter à l’erreur.

Les objectifs fréquents sont :

-

Transférer par inadvertance des fonds vers une fausse adresse

-

Signer des transactions non sollicitées

-

Confondre de faux comptes avec des comptes d’équipe

Les erreurs proviennent des actions de l’utilisateur, et non de failles du système.

La sécurité des fonds est-elle affectée ?

À ce stade, il convient de retenir qu’aucune perte de fonds n’a été signalée et que le protocole demeure intact.

Les attaquants ne peuvent pas :

-

Accéder à vos actifs

-

Modifier vos paramètres multisig

-

Forcer l’exécution de transactions

Tant que vous évitez les erreurs opérationnelles, vos actifs restent protégés.

Prochaines mises à jour de sécurité officielles

(Source : multisig)

Pour renforcer la sécurité, l’équipe Squads prévoit plusieurs améliorations de l’interface utilisateur :

- Court terme (immédiat)

-

Afficher des bannières d’alerte de sécurité

-

Marquer les comptes multisig sans historique d’interactions

- Moyen terme (dans quelques jours)

-

Les nouveaux comptes seront par défaut en attente de confirmation

-

Les utilisateurs devront ajouter manuellement les comptes à leur liste (mécanisme de liste blanche)

L’objectif principal de ces fonctionnalités est de limiter les risques de confusion entre adresses.

Comment les utilisateurs doivent-ils se protéger ?

Pour limiter les risques potentiels, il est essentiel d’adopter de solides habitudes opérationnelles. Restez vigilant face à tout compte multisig inconnu : n’interagissez qu’avec des comptes que vous avez créés ou explicitement validés par votre équipe. Évitez d’utiliser des adresses suspectes et ne vous fiez jamais uniquement aux premiers ou derniers caractères pour vérifier l’authenticité. La meilleure pratique consiste à comparer l’adresse complète ou à vérifier via des registres internes et des listes blanches afin de minimiser les erreurs.

Dans un environnement multisig, impliquant généralement plusieurs collaborateurs, toute transaction douteuse doit être confirmée avec l’équipe avant d’être validée pour éviter toute perte d’actifs liée à un malentendu. Il est également recommandé d’épingler en haut de votre liste les comptes les plus utilisés et de confiance : cela améliore l’efficacité et réduit le risque d’erreurs ou de clics accidentels.

Résumé

Les attaques par empoisonnement d’adresse relèvent essentiellement de l’ingénierie sociale exploitant la vigilance humaine, et non de failles techniques. Le cas Squads rappelle que la sécurité blockchain dépend autant de la robustesse du protocole que des comportements utilisateurs. Dans l’univers on-chain, la vérification systématique des adresses et la prudence lors de la signature des transactions restent vos meilleurs remparts pour protéger vos actifs.

Articles Connexes

Comment Midnight assure-t-il la confidentialité sur la blockchain ? Analyse des preuves à divulgation nulle de connaissance et des mécanismes de confidentialité programmables

Morpho vs Aave : analyse des différences de mécanisme et de structure entre les protocoles de prêt DeFi

La relation entre Midnight et Cardano : comment une sidechain axée sur la confidentialité élargit l’écosystème applicatif de Cardano

Analyse de la Tokenomics de Morpho : cas d'utilisation de MORPHO, distribution et proposition de valeur

Plasma (XPL) face aux systèmes de paiement traditionnels : une nouvelle approche du règlement transfrontalier et du cadre de liquidité pour les stablecoins