OpenClaw atterrit sur AWS, une faille de sécurité grave expose plus de 40 000 instances cloud

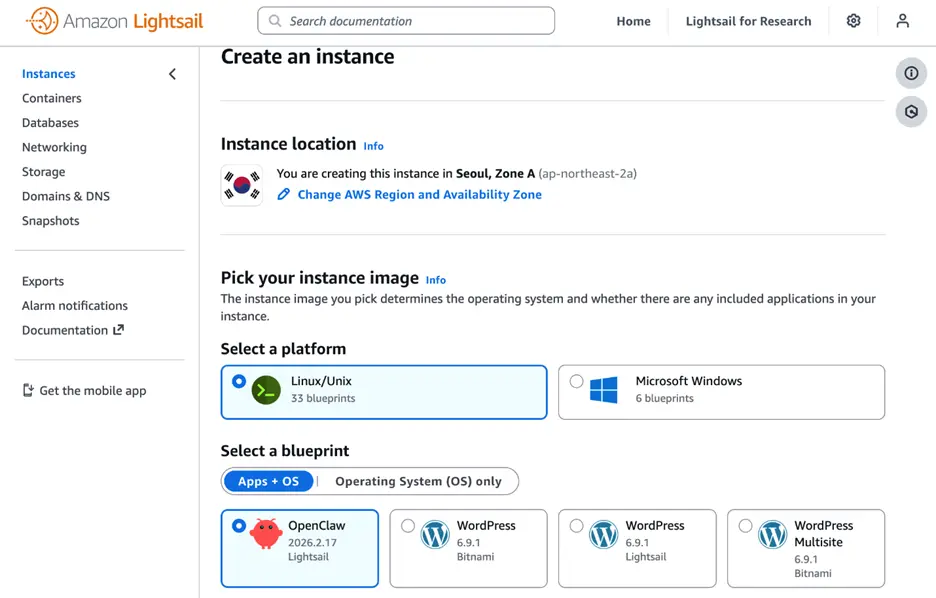

Amazon Web Services (AWS) a récemment lancé un service de déploiement en un clic pour OpenClaw sur son produit léger de serveur virtuel Amazon Lightsail, offrant une solution simplifiée de déploiement cloud pour ce cadre d’agent IA. Cependant, cette annonce intervient alors que la crise de sécurité d’OpenClaw continue de s’aggraver, avec des rapports révélant 42 900 instances exposées en ligne dans 82 pays.

Déploiement hébergé AWS Lightsail : détails techniques et positionnement

AWS indique que cette intégration répond à une demande croissante de ses clients pour simplifier la configuration d’OpenClaw, souvent complexe. Le modèle Lightsail est préconfiguré avec Amazon Bedrock (intégration par défaut de Claude Sonnet 4.6) et utilise un script CloudShell pour créer automatiquement les rôles IAM nécessaires. Après avoir choisi le modèle OpenClaw, l’utilisateur peut interagir avec l’agent IA via un navigateur et une paire de certificats SSH, en utilisant WhatsApp, Telegram, Slack, Discord ou une interface web.

En termes de popularité, OpenClaw connaît une croissance rapide : créé par Peter Steinberger en novembre 2025 (initialement nommé Clawdbot, puis renommé Moltbot et enfin OpenClaw), il a connu une propagation virale début 2026, accumulant 100 000 étoiles en quelques semaines. Il dépasse désormais Linux et React pour devenir le dépôt le plus étoilé sur GitHub parmi les projets non consolidés. Steinberger a rejoint OpenAI en février dernier, et OpenClaw est désormais une fondation open source indépendante financée par OpenAI.

CVE-2026-25253 et l’exposition massive d’instances : état de la sécurité

Le défi principal de cette publication AWS est une vulnérabilité grave bien documentée, ayant entraîné une large exposition :

CVE-2026-25253 (dévoilé le 1er février) : affecte toutes les versions antérieures à la 2026.1.29 d’OpenClaw, permettant à un attaquant d’exécuter du code à distance en volant un jeton WebSocket ; en construisant une URL malveillante, l’utilisateur cliquant dessus transmet automatiquement le jeton d’authentification au serveur contrôlé par l’attaquant, sans autre interaction.

Statistiques d’exposition : Hunt.io a identifié plus de 17 500 instances exposées ; Bitsight a enregistré plus de 30 000 entre janvier et février ; SecurityScorecard a confirmé 42 900 instances publiques, dont 15 200 avec des vulnérabilités RCE confirmées.

Concentration dans le cloud : 98,6 % des instances exposées tournent sur des plateformes cloud comme DigitalOcean, Alibaba Cloud, Tencent Cloud et AWS, plutôt que sur des réseaux domestiques, indiquant une utilisation répandue en entreprise et par des développeurs.

Cibles de vol de certificats : chaque instance OpenClaw stocke des clés API pour Claude, OpenAI, Google AI, etc., en faisant des cibles prioritaires pour les attaquants.

Des réponses gouvernementales ont également été observées : le ministère chinois de l’Industrie et de l’Informatique a publié un avis de sécurité, et des entreprises technologiques sud-coréennes ont interdit l’utilisation interne d’OpenClaw.

Pollution de la chaîne d’approvisionnement et risques de sécurité structurels

Au-delà des vulnérabilités connues, des chercheurs en sécurité ont révélé des problèmes plus profonds liés à l’architecture :

Pollution de la chaîne d’approvisionnement ClawHub : Bitdefender a découvert environ 900 paquets malveillants dans ClawHub, le centre de compétences d’OpenClaw, représentant 20 % de tous les modules publiés. Ces paquets incluent des outils de vol de certificats déguisés en utilitaires, des portes dérobées pour un accès persistant, et des logiciels malveillants avancés utilisant un chargement obfusqué pour contourner la revue de code. OpenClaw fonctionne avec des privilèges système, permettant un accès direct aux messages, clés API et fichiers, rendant l’impact des attaques supply chain plus destructeur que dans les écosystèmes npm ou PyPI.

Injection de prompts : Giskard a montré que des prompts soigneusement conçus peuvent extraire des clés API, variables d’environnement et certificats privés d’un agent en fonctionnement, un problème structurel que le sandbox fourni par le modèle Lightsail ne peut pas résoudre fondamentalement.

AWS reconnaît dans ses documents que « l’exécution d’OpenClaw de manière incorrecte peut poser des risques de sécurité » et recommande de ne pas exposer les passerelles publiques, de faire tourner régulièrement les jetons, et de stocker les certificats dans des variables d’environnement plutôt que dans des fichiers de configuration — mais sans fournir de directives complètes pour renforcer la sécurité.

Questions fréquentes

Les mesures de sécurité proposées par AWS Lightsail protègent-elles les utilisateurs d’OpenClaw contre les vulnérabilités connues ?

Les modèles Lightsail offrent des mesures de sécurité telles que l’isolation en sandbox, l’authentification par appariement d’appareils, et l’accès TLS/HTTPS automatique, qui atténuent certains vecteurs d’attaque. Cependant, ils ne peuvent pas corriger des vulnérabilités comme CVE-2026-25253 nécessitant une mise à jour vers une version spécifique (AWS devrait préciser les versions requises), ni résoudre fondamentalement les attaques par injection de prompts ou la pollution de la chaîne d’approvisionnement ClawHub.

Les entreprises devraient-elles déployer OpenClaw en production ?

Selon Token Security, 22 % des organisations ont déjà des employés utilisant OpenClaw sans autorisation IT, créant une forme de « shadow AI ». Avant d’adopter la version hébergée par AWS Lightsail, les entreprises doivent évaluer si : (1) elles ont mis à jour vers une version corrigée de CVE-2026-25253 ; (2) si toutes les sources de compétences ClawHub sont fiables ; (3) si les permissions système (accès fichiers, scripts, contrôle navigateur) respectent leur politique de sécurité.

Le passage d’OpenClaw à une fondation open source améliore-t-il la sécurité ?

OpenClaw est désormais une fondation indépendante financée par OpenAI, avec une communauté maintenue sous licence MIT. La structure pourrait offrir une gouvernance plus durable et réduire les risques liés à un seul mainteneur. Cependant, la pollution de la chaîne d’approvisionnement ClawHub montre que le problème réside dans le manque de mécanismes de revue et d’audit des modules, qui ne peuvent être résolus uniquement par une restructuration organisationnelle.