AI時代におけるオンチェーン資産セキュリティ:秘密鍵保護から最新のDeFiリスクコントロールフレームワークまでを網羅した実践ガイド(2026年版)

2026年に向けたオンチェーンセキュリティ戦略の再構築が不可欠な理由

2021年型の「シードフレーズをバックアップするだけ」という方法を続けている場合、リスク管理はすでに時代遅れです。オンチェーンセキュリティは現在、以下3つの大きな転換点に直面しています。

- 攻撃の主軸は「暗号技術の突破」から「人間の意思決定の操作」へと移行しています。

- 損失原因は「秘密鍵の盗難」から「ユーザー自身による危険な承認の署名」へと変化しています。

- リスクは「単独ハッカー」から「ブラックマーケットの産業化ツールとAI駆動の自動化」による組織的連携へと拡大しています。

このため、個人投資家は「秘密の保護」から「すべてのインタラクション管理」へと意識を転換する必要があります。

最新動向から見えること:リスクは「ハッカーの技術」から「人間とAIの協調詐欺」へ

直近2年間の公開データから、次の主要トレンドが明らかになっています。

-

依然として大規模インシデントは発生:2025年のBybit事件は複数機関に追跡され、サードパーティ依存・署名ワークフロー・サプライチェーンセキュリティの脆弱性が露呈した歴史的損失事例です。一般ユーザーへの教訓は、「ハッキング」されなくても、誤った画面で1回署名するだけで取り返しのつかない損失につながるということです。

-

AI駆動の詐欺が拡大:2026年の複数業界レポートでは、偽装カスタマーサポート、音声クローン、ディープフェイク動画、大量フィッシングが急増していると指摘されています。詐欺師はもはや「明らかな誤字」ではなく、巧妙なコミュニケーションや感情操作、緊急性を利用し、わずか3分でミスを誘発します。

-

規制は基準を引き上げるが、損失補償はしない:香港のステーブルコインライセンスや欧州MiCAの導入で機関のコンプライアンスと透明性は向上しています。しかし、規制は「システミックな不透明性」を減らすものであり、個人がフィッシングサイトでPermitやSetApprovalForAll等の悪意あるトランザクションに署名するリスクは防げません。

結論として、外部環境が整備されても、ユーザー側のオペレーショナルリスクが損失の主要因であることに変わりはありません。

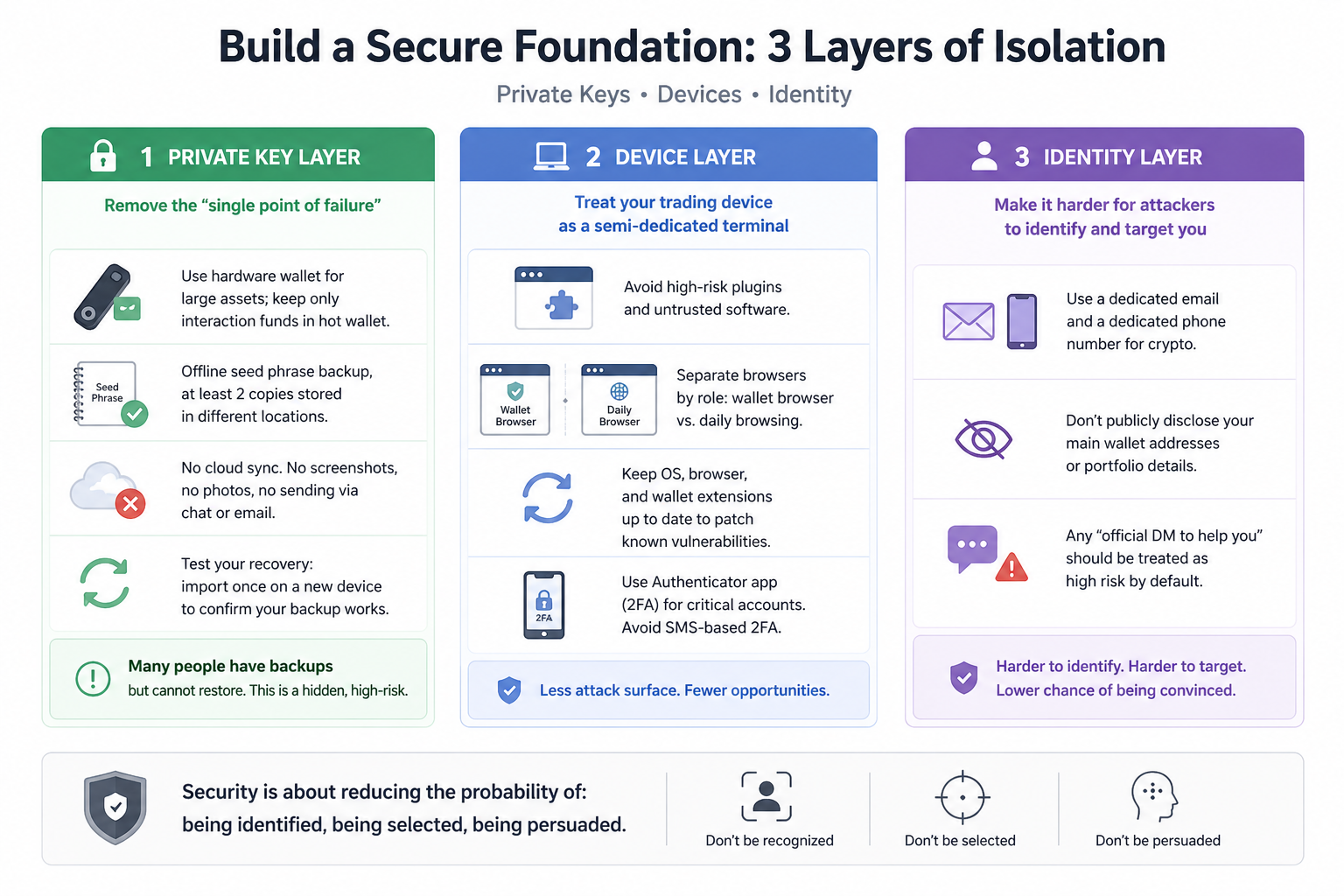

セキュリティ基盤の構築:秘密鍵・デバイス・アイデンティティの三層分離

1. 秘密鍵層:単一障害点を排除

- 大きな資産はハードウェアウォレットに保管し、取引用資金のみホットウォレットに残してください。

- シードフレーズはオフラインで、最低2か所に分散してバックアップしてください。

- クラウド同期やスクリーンショット、写真撮影、チャットアプリでの共有は絶対に行わないでください。

- バックアップを新しいデバイスでインポートし、復元できるか必ずテストしてください。

「バックアップはあるが復元できない」という隠れた高リスク状態に陥っているユーザーが多く見受けられます。

2. デバイス層:取引デバイスを準専用端末として運用

- メインの取引デバイスには高リスクなプラグインや不明なソフトウェアをインストールしないでください。

- ブラウザ分離を徹底し、メインウォレット用と日常用で分けて使用してください。

- OS・ブラウザ・ウォレット拡張機能は常に最新に保ち、脆弱性を修正してください。

- 主要アカウントにはAuthenticator型2FAを導入し、SMS認証は避けてください。

3. アイデンティティ層:詐欺師に狙われにくい環境を作る

- 暗号資産専用のメールアドレスと電話番号を用意してください。

- メインウォレットアドレスや保有状況をSNS等で公開しないでください。

- すべての「公式の個別サポート」は原則高リスクとみなしてください。

セキュリティは、「特定・標的化・説得されるリスク」を下げることが本質です。

DeFiセキュリティの本質:収益を得ているのか、リスクエクスポージャーを売っているのか

DeFiリスクは抽象的なものではなく、測定可能な具体的エクスポージャーの集合です。意思決定には以下のフレームワークを活用してください。

1. プロトコル精査の5大必須チェック(1つでも欠落なら投資比率を下げる)

- コントラクトはオープンソースで監査済みか。

- 稼働履歴やインシデント履歴—停止やロールバックの有無はどうか。

- TVLや流動性構造は十分か、それとも極端な集中が見られるか。

- 管理権限はアップグレード可能か、誰がアップグレードを管理しているか。

- オラクルや清算メカニズムはストレステスト済みか。

2. 承認管理:トークン選定以上に重要

- デフォルトの無制限承認は拒否してください。

- 新規プロトコルでは、短期承認・単一資産テストから始めてください。

- 承認状況は月1回見直し、不要なものは削除してください。

- NFT関連のSetApprovalForAllは特に慎重に扱ってください。

攻撃者は秘密鍵だけでなく、放置された承認も狙います。

3. ポジション構成:総損失確率を最小化する

三層の資金配分を推奨します。

- コアポジション(60〜80%):コールドストレージや低インタラクション資産。

- 戦略ポジション(20〜35%):成熟プロトコルでの堅実な運用。

- 実験ポジション(5〜10%):新規プロトコルやチェーン、ナラティブ。

実験枠が失われても、元本は守られます。

新AI時代の攻撃面:ディープフェイク、カスタマーサポート詐称、自動化フィッシング

現在最大のリスクは「コードのハッカー」ではなく「チャットの詐欺師」です。直感に頼らず、アンチソーシャルエンジニアリングの習慣を身につけてください。

高リスクの警告サイン:

- 即時対応を強要し、カウントダウンを行う。

- 「アカウント異常」を理由にシードフレーズや秘密鍵を要求する。

- 権限内容が理解できない署名リクエスト。

- SNSのDMやグループボット、不明な短縮リンク経由のリンク。

- 「先に承認、後で返金」や「先に署名、後で凍結解除」などのオファー。

対策(必ず実行してください):

- 公式サイトには必ずブックマークからアクセスし、DMリンクは絶対にクリックしないでください。

- 異常時は10分間冷静に間を置き、ドメインやコントラクトアドレスを再確認してください。

- 承認時はウォレットで正確な数量・短期間のみ許可してください。

- 大口取引はテスト用ウォレットで事前に手順を確認してください。

感情的反応よりも手順厳守が、AI詐欺に対する最良の防御策です。

一般ユーザー向け30日間セキュリティ強化プラン

すべてを一度に行うのではなく、4週間かけて段階的に改善してください。

1週目:基礎固め

- コールド・ホット・テスト用ウォレットを作成してください。

- シードフレーズのオフラインバックアップを2か所で完了してください。

- メール・取引所・SNSの2FAを有効化してください。

2週目:既存リスクの排除

- すべての承認状況を見直し、未使用権限を削除してください。

- 大きな資産は低アクティビティアドレスへ移動してください。

- 信頼できるサイトをブックマークでホワイトリスト化してください。

3週目:運用強化

- 「大口送金は二重確認(アドレス・ネットワーク・数量)」ルールを設定してください。

- 新規プロトコルは必ず「少額テスト→確認→拡大」の流れを徹底してください。

- 主要資産や清算価格のアラートを設定してください。

4週目:訓練実施

- ウォレット復元を練習してください。

- フィッシング緊急時のシミュレーションを行ってください。

- 個人SOP(標準手順書)を見直し、更新してください。

セキュリティは一度の設定で終わるものではなく、繰り返しの習慣化が重要です。

インシデント発生後60分の緊急対応:SOP

疑わしいトランザクションに署名したと感じた場合は、ためらわず以下を実行してください。

- 分離:疑わしいサイトから切断し、すべての署名を即座に停止してください。

- 振替:被害を受けていない資産を新アドレスへ直ちに移動してください。

- 承認削除:高リスクコントラクトの承認を即座に削除してください。

- 記録:トランザクションハッシュ・時刻・アドレス・スクリーンショットを保存してください。

- 検証:フィッシングリンク・悪意ある拡張機能・ソーシャルエンジニアリングのいずれかを特定してください。

多くの損失は、最初の署名ではなく、その後のパニックによる連続的なミスで拡大します。

総括:セキュリティを長期収益の一部に組み込む

AI時代のオンチェーン資産セキュリティは、技術者だけのものではなく、すべての人に必須の生存スキルです。必要なのは「インサイダー情報」ではなく、ミスを減らし、権限の境界を明確にし、実行規律を強化することです。

この原則を守ってください。

まず元本を守り、その後成長を目指す。プロセスを優先し、その先に収益を追求する。

秘密鍵管理・承認ガバナンス・プロトコル精査・緊急対応を制度化することで、オンチェーン世界のボラティリティは単なる高リスクではなく、長期的な優位性へと変わります。

関連記事

Falcon Financeトークノミクス:FFバリューキャプチャの解説

Falcon FinanceとEthena:合成ステーブルコイン市場の徹底比較

Pendle対Notional:DeFi固定倍率収益プロトコルの比較分析

Plasma(XPL)トークノミクス分析:供給、分配、価値捕捉

Plasma(XPL)と従来型決済システムの比較:ステーブルコインを活用した国際決済および流動性フレームワークの新たな定義