Segurança de ativos on-chain na era da IA: guia prático de proteção de Chave Privada à estrutura mais atual de Controle de risco em DeFi (edição 2026)

Por que as estratégias de segurança on-chain precisam ser reinventadas para 2026

Se você ainda segue a abordagem de 2021 de “apenas faça backup da frase-semente”, sua gestão de risco já está ultrapassada. A segurança on-chain agora enfrenta três transformações fundamentais:

- Os ataques passaram de “quebrar a criptografia” para “manipular decisões humanas”.

- As perdas deixaram de estar ligadas ao “roubo de chave privada” e passaram para “usuários assinando aprovações perigosas voluntariamente”.

- Os riscos evoluíram de “hackers isolados” para “ferramentas industrializadas do mercado negro e automação baseada em IA” atuando em conjunto.

Assim, para investidores de varejo, o foco deve migrar de “proteger segredos” para “gerenciar cada interação”.

O que os avanços recentes mostram: os riscos passaram de “habilidades de hacker” para “golpes colaborativos entre humanos e IA”

Dados públicos dos últimos dois anos revelam tendências essenciais:

-

Grandes incidentes ainda ocorrem: O episódio Bybit de 2025, acompanhado por várias agências, tornou-se um caso histórico de perda e expôs vulnerabilidades em dependências de terceiros, fluxos de assinatura e segurança da cadeia de suprimentos. O aprendizado para o usuário comum é claro: não é preciso ser “hackeado”—basta uma assinatura na interface errada para sofrer uma perda irreversível.

-

Golpes baseados em IA estão crescendo: Relatórios do setor em 2026 mostram que falsificação de suporte ao cliente, clonagem de voz, deepfakes e phishing em massa estão se expandindo rapidamente. Os golpistas não dependem mais de “erros de digitação óbvios”, mas sim de comunicação convincente, manipulação emocional e urgência—levando você ao erro em apenas 3 minutos.

-

A regulação está elevando padrões, mas não cobre suas perdas: A licença de stablecoin em Hong Kong e a implementação do MiCA na Europa melhoraram a conformidade e transparência institucionais. Porém, a regulação reduz principalmente a “opacidade sistêmica” e não impede que indivíduos assinem transações maliciosas Permit ou SetApprovalForAll em sites de phishing.

Resumo: Apesar da melhora do ambiente externo, o risco operacional do usuário ainda é a principal origem das perdas.

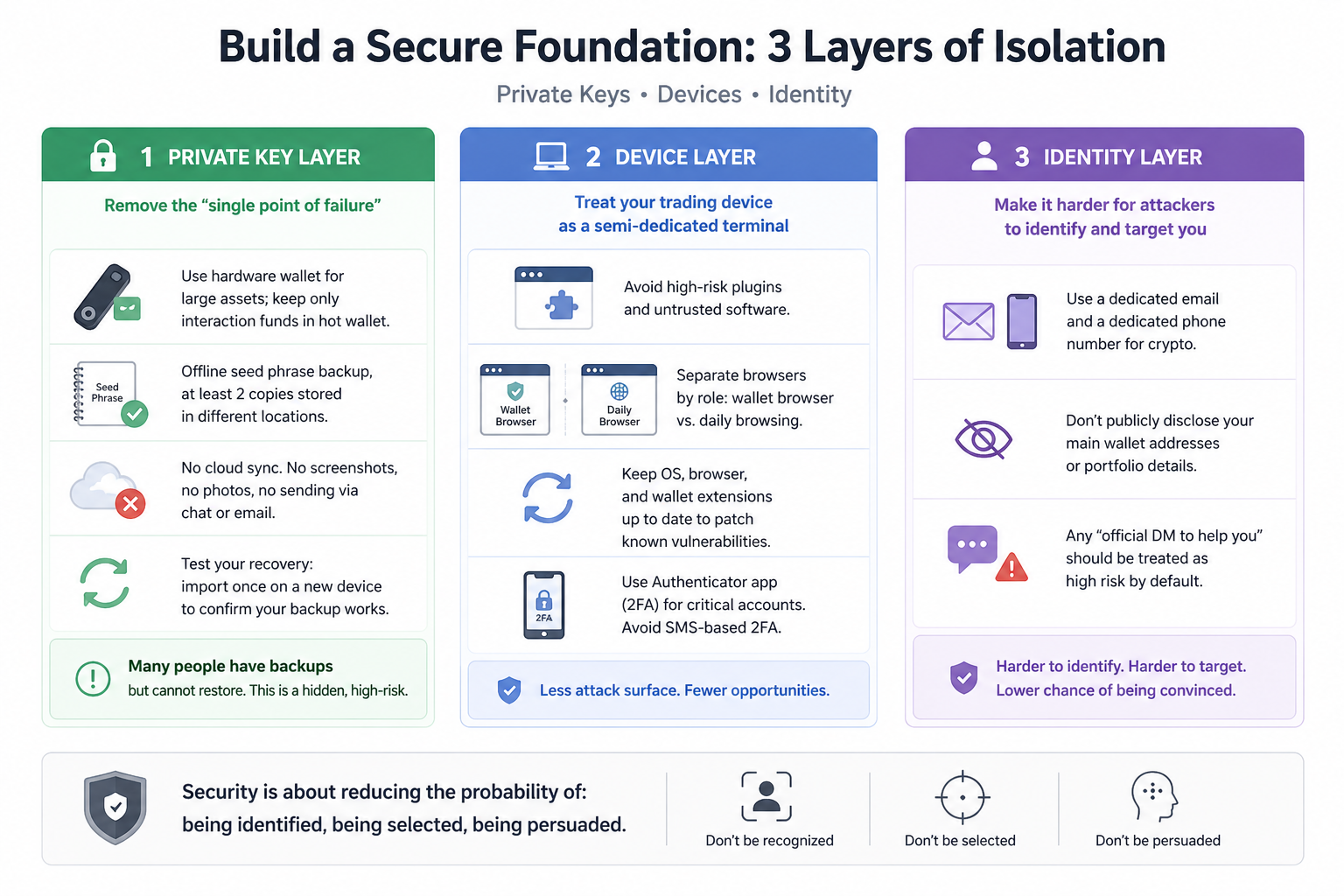

Construindo a base da segurança: isolamento em três camadas para chave privada, dispositivos e identidade

1. Camada da chave privada: elimine pontos únicos de falha

- Armazene grandes Ativos em Carteiras de Hardware; mantenha apenas fundos de transação em Carteiras Quentes.

- Faça backup da frase-semente offline, em pelo menos dois locais diferentes.

- Nunca ative sincronização em nuvem, tire capturas de tela, fotos ou compartilhe por apps de chat.

- Teste a recuperação: importe o backup em um novo dispositivo para confirmar que está funcional.

Muitos usuários “têm backup, mas não conseguem restaurar”—um risco oculto e elevado.

2. Camada do dispositivo: trate o dispositivo de negociação como terminal semi-dedicado

- Não instale plugins de alto risco ou softwares desconhecidos no dispositivo de negociação principal.

- Use isolamento de navegador: separe o navegador da Carteira do navegador de uso cotidiano.

- Mantenha sistema operacional, navegador e extensões da Carteira sempre atualizados.

- Use 2FA baseado em autenticador para contas principais; evite verificação por SMS.

3. Camada de identidade: dificulte a atuação de golpistas

- Use E-mail e telefone exclusivos para criptoativos.

- Nunca divulgue seu Endereço de Carteira principal ou saldo em redes sociais.

- Considere qualquer “ajuda privada oficial” como de alto risco, por padrão.

Segurança é reduzir as chances de ser identificado, visado ou convencido.

O núcleo da segurança DeFi: você está gerando retorno ou vendendo exposição ao risco?

O risco em DeFi é concreto—um conjunto de exposições mensuráveis. Utilize esta estrutura para decidir:

1. As 5 verificações essenciais de due diligence em protocolos (reduza a alocação se faltar alguma)

- O contrato é open source e auditado?

- Qual é o histórico de funcionamento—houve pausas ou rollbacks?

- TVL e estrutura de liquidez são saudáveis ou altamente concentrados?

- Permissões administrativas são atualizáveis e quem controla as atualizações?

- Os mecanismos de oráculo e liquidação foram testados sob estresse?

2. Gestão de aprovações: mais importante que escolher tokens

- Rejeite Aprovação Ilimitada por padrão.

- Em novos protocolos, comece pequeno: aprovações curtas, testes com um único Ativo.

- Revise e limpe aprovações mensalmente.

- Redobre a atenção com SetApprovalForAll em NFTs.

Lembre-se: atacantes visam aprovações esquecidas, não só sua Chave Privada.

3. Estrutura de posição: minimize a probabilidade de perda total

Adote uma alocação de fundos em três camadas:

- Posição principal (60%–80%): armazenamento a frio ou Ativos de baixa interação.

- Posição estratégica (20%–35%): estratégias robustas em protocolos estabelecidos.

- Posição experimental (5%–10%): novos protocolos, blockchains ou narrativas.

Mesmo que a posição experimental se perca, seu Valor Principal permanece protegido.

Novas superfícies de ataque na era da IA: deepfakes, falsificação de suporte ao cliente e phishing automatizado

O maior risco atual não está em “hackers no código”, mas em “golpistas no chat”. Crie rotinas anti-engenharia social—não confie apenas na intuição.

Sinais de alerta:

- Alguém exige ação imediata e impõe contagem regressiva.

- Alegações de “anomalias na conta” solicitando frase-semente ou Chave Privada.

- Pedidos de assinatura sem que você entenda as permissões envolvidas.

- Links enviados por DMs, bots de grupos ou links encurtados desconhecidos.

- Propostas do tipo “aprove antes, reembolse depois” ou “assine antes, descongele depois”.

Contramedidas (sempre execute):

- Acesse sites oficiais apenas por favoritos—nunca clique em links de DM.

- Após qualquer anomalia, espere 10 min; confira domínios e endereços de contrato.

- Para aprovações, defina valores exatos e permissões de curto prazo na Carteira.

- Para grandes transações, utilize uma Carteira de teste para simular todo o processo.

Disciplina processual supera reações emocionais—esta é sua melhor defesa contra golpes com IA.

Plano de atualização de segurança em 30 dias para usuários comuns

Não tente fazer tudo de uma vez—distribua as ações ao longo de quatro semanas.

Semana 1: estabeleça a base

- Crie Carteiras fria, quente e de teste.

- Realize dois backups offline da frase-semente.

- Ative 2FA para E-mail, plataformas de negociação e redes sociais.

Semana 2: elimine riscos existentes

- Revise todas as aprovações e revogue permissões não utilizadas.

- Transfira grandes Ativos para endereços de baixa atividade.

- Coloque em lista branca favoritos de sites confiáveis.

Semana 3: fortaleça processos

- Implemente a regra de “dupla confirmação para grandes transferências”: endereço, rede e quantia.

- Para novos protocolos, sempre “teste pequeno -> revise -> aumente”.

- Configure alertas para Ativos principais e preços de liquidação.

Semana 4: faça simulações

- Pratique a recuperação da Carteira.

- Simule um cenário de phishing.

- Revise e atualize seu SOP pessoal.

Segurança não é configuração única—é um sistema de hábitos contínuos.

Os 60 minutos críticos após um incidente: SOP de emergência

Se suspeitar que assinou uma transação suspeita, siga estes passos—sem hesitar:

- Isole: desconecte de sites suspeitos e pare todas as assinaturas.

- Transfira: mova Ativos não afetados para um novo endereço imediatamente.

- Revogue: limpe aprovações de contratos de alto risco sem demora.

- Registre: salve o hash da transação, horário, endereço e capturas de tela.

- Revise: identifique se foi um Link de phishing, extensão maliciosa ou engenharia social.

Muitas perdas são agravadas não pela primeira assinatura, mas por uma sequência de decisões tomadas no pânico.

Considerações finais: faça da segurança parte do seu retorno de longo prazo

Na era da IA, proteger Ativos on-chain não é exclusividade de especialistas—é uma habilidade essencial para todos. O que importa não são “dicas secretas”, mas menos erros, limites de permissão claros e disciplina de execução.

Siga este princípio:

Proteja seu capital antes de buscar crescimento; priorize o processo, depois o Retorno.

Ao institucionalizar a gestão de Chave Privada, governança de aprovações, due diligence em protocolos e resposta a emergências, a volatilidade do universo on-chain deixa de ser apenas risco alto—e pode se tornar sua vantagem de longo prazo.

Artigos Relacionados

Morpho vs Aave: Análise comparativa dos mecanismos e diferenças estruturais nos protocolos de empréstimo DeFi

Tokenomics da Morpho: utilidade do MORPHO, distribuição e proposta de valor

Pendle vs Notional: uma análise comparativa dos protocolos DeFi de retorno fixo

O que é o Protocolo Morpho?

O que significam PT e YT em Pendle? Uma análise detalhada do mecanismo de divisão de retorno