Kimchi Premium vs. Hackers Estatais: A guerra cibernética silenciosa entre a Coreia do Norte e a Coreia do Sul após múltiplas violações na Upbit

O mercado está a recuperar, mas as bolsas de criptomoedas voltam a ser alvo de incidentes de segurança.

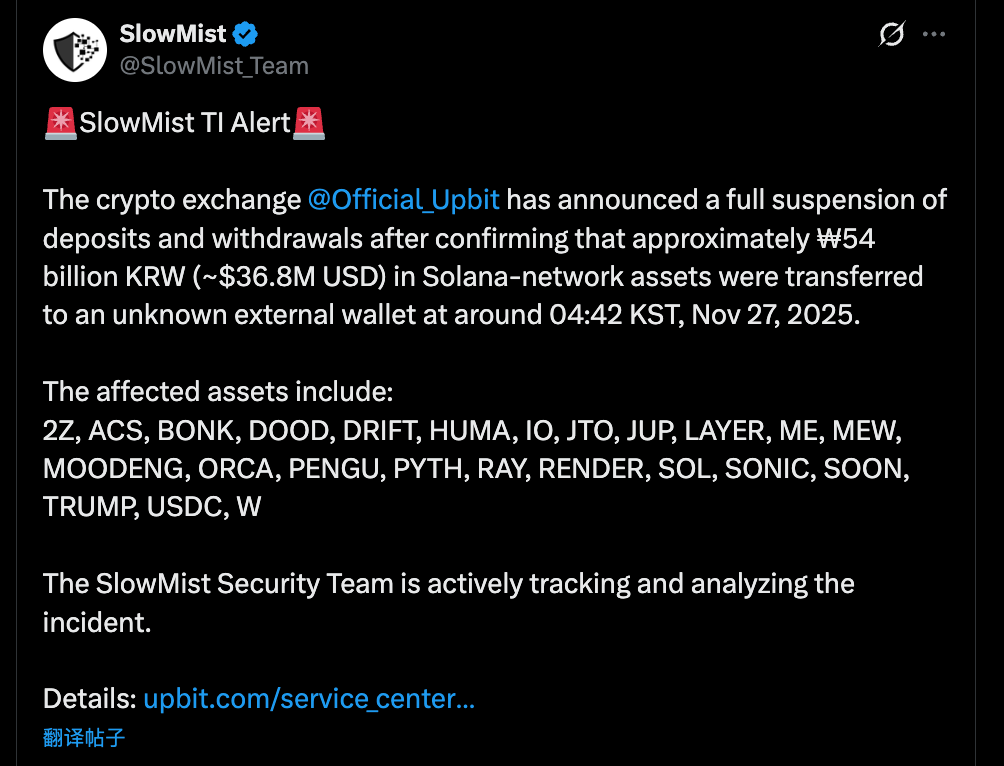

No dia 27 de novembro, a Upbit — principal bolsa de criptomoedas da Coreia do Sul — confirmou um incidente grave de segurança, que resultou na perda de cerca de 54 mil milhões KRW (36,8 milhões USD) em ativos.

Às 4:42 de 27 de novembro (KST), enquanto a maioria dos investidores coreanos dormia, a hot wallet de Solana da Upbit registou uma saída anómala de fundos.

Empresas de segurança Blockchain como a SlowMist relataram que o atacante não se limitou a um ativo, mas executou um roubo transversal das reservas da Upbit na rede Solana.

Entre os ativos roubados encontravam-se tokens centrais como SOL e USDC, bem como praticamente todos os principais tokens SPL do ecossistema Solana.

Lista parcial dos ativos roubados:

- DeFi/Infraestrutura: JUP (Jupiter), RAY (Raydium), PYTH (Pyth Network), JTO (Jito), RENDER, IO, entre outros.

- Meme/Comunidade: BONK, WIF, MOODENG, PENGU, MEW, TRUMP, entre outros.

- Outros projetos: ACS, DRIFT, ZETA, SONIC, entre outros.

Este ataque abrangente indica que o atacante terá conseguido aceder à chave privada da hot wallet Solana da Upbit ou comprometido o servidor de assinaturas, o que permitiu autorizar e transferir todos os tokens SPL detidos na wallet.

Para a Upbit, que controla 80% do mercado cripto sul-coreano e detém a certificação máxima da Korea Internet & Security Agency (KISA), trata-se de uma violação devastadora.

No entanto, não é a primeira vez que uma bolsa sul-coreana é alvo de um ataque.

Analisando o panorama, o mercado cripto sul-coreano tem sido alvo recorrente de hackers — sobretudo norte-coreanos — nos últimos oito anos.

O mercado cripto da Coreia do Sul não é apenas um polo de especulação de retalho, mas também um “ATM” predileto para hackers norte-coreanos.

Oito Anos de Conflito Cibernético Norte-Sul: Cronologia dos Ataques a Bolsas

As técnicas de ataque evoluíram de métodos de força bruta para engenharia social sofisticada, sendo cada vez maior o número de bolsas sul-coreanas visadas.

Perdas totais: Cerca de 200 milhões KRW (200 milhões USD à data do roubo; mais de 1,2 mil milhões USD ao valor atual, sendo os 342 000 ETH roubados à Upbit em 2019 atualmente avaliados acima de 1 mil milhões USD)

- 2017: O Velho Oeste — Hackers visam computadores de colaboradores

O ano de 2017 marcou o início do bull market cripto e o início de um pesadelo para as bolsas sul-coreanas.

A Bithumb, então maior bolsa da Coreia do Sul, foi a primeira grande vítima. Em junho, hackers comprometeram o computador pessoal de um colaborador da Bithumb, roubando dados pessoais de cerca de 31 000 utilizadores. Com essa informação, realizaram ataques de phishing direcionados e roubaram cerca de 32 milhões KRW (32 milhões USD). As investigações revelaram que dados de clientes não encriptados estavam guardados no computador do colaborador e faltavam atualizações básicas de segurança.

Este caso expôs falhas graves na gestão de segurança das bolsas sul-coreanas da época — até regras elementares, como não armazenar dados de clientes em dispositivos pessoais, estavam ausentes.

O colapso da bolsa de média dimensão Youbit foi ainda mais significativo. Em apenas um ano, a Youbit sofreu dois ataques devastadores: quase 4 000 BTC (cerca de 5 milhões KRW ou 5 milhões USD) perdidos em abril e mais 17% dos ativos roubados em dezembro. Sem capacidade de recuperação, a Youbit declarou insolvência, permitindo aos utilizadores levantar apenas 75% dos seus saldos, ficando o remanescente sujeito a longos processos judiciais.

Após o ataque à Youbit, a KISA acusou publicamente, pela primeira vez, a Coreia do Norte de orquestrar o ataque, lançando um alerta ao mercado:

As bolsas passaram a enfrentar grupos de hackers patrocinados por Estados, com motivações geopolíticas, e não apenas cibercriminosos comuns.

- 2018: O Roubo das Hot Wallets

Em junho de 2018, registaram-se vários ataques ao mercado sul-coreano.

No dia 10 de junho, a bolsa Coinrail, de média dimensão, foi alvo de um ataque, perdendo mais de 40 milhões KRW (40 milhões USD). Desta vez, os hackers visaram sobretudo tokens de ICO (como NPXS da Pundi X), e não Bitcoin ou Ethereum. A notícia provocou uma queda de mais de 10% no preço do Bitcoin e o mercado cripto perdeu mais de 4 mil milhões USD em apenas dois dias.

Dez dias depois, a principal bolsa Bithumb foi novamente hackeada, perdendo cerca de 31 milhões KRW (31 milhões USD) em XRP e outros tokens da sua hot wallet. Ironia do destino, poucos dias antes, a Bithumb anunciara no Twitter que estava a “transferir ativos para cold wallets para reforçar a segurança”.

Foi o terceiro ataque à Bithumb em 18 meses.

Esta sucessão de roubos abalou gravemente a confiança do mercado. O Ministério da Ciência e TIC auditou 21 bolsas nacionais, concluindo que apenas sete passaram nos 85 critérios de segurança. As restantes 14 estavam “em risco permanente de hacking”, com 12 a apresentarem falhas graves na gestão de cold wallets.

- 2019: O Roubo dos 342 000 ETH da Upbit

No dia 27 de novembro de 2019, a Upbit foi alvo do maior roubo de criptoativos registado na Coreia do Sul.

Os hackers exploraram um processo de consolidação de wallets para transferir 342 000 ETH numa única transação. Em vez de despejarem os ativos, usaram técnicas “peel chain” para dividir os fundos em inúmeras pequenas transações, dispersando-os por dezenas de bolsas sem KYC e misturadores.

As investigações concluíram que 57% dos ETH roubados foram trocados por Bitcoin com um desconto de 2,5% em bolsas suspeitas de serem operadas pela Coreia do Norte, enquanto os restantes 43% foram branqueados através de 51 bolsas em 13 países.

Apenas em novembro de 2024 — cinco anos depois — a polícia sul-coreana confirmou oficialmente que o ataque foi perpetrado pelo Lazarus Group e Andariel da Coreia do Norte. Os investigadores rastrearam endereços IP, analisaram fluxos de fundos e encontraram expressões típicas norte-coreanas como “흘한 일” (“não importante”) no software utilizado.

As autoridades sul-coreanas, em colaboração com o FBI, passaram quatro anos a rastrear os ativos, recuperando finalmente 4,8 BTC (cerca de 600 mil KRW) de uma bolsa suíça e devolvendo-os à Upbit em outubro de 2024.

Face ao total roubado, esta recuperação é residual.

- 2023: O Incidente GDAC

No dia 9 de abril de 2023, a bolsa GDAC, de média dimensão, foi hackeada, perdendo cerca de 13 milhões KRW (13 milhões USD) — 23% do total de ativos sob custódia.

Os ativos roubados incluíram cerca de 61 BTC, 350 ETH, 10 milhões de tokens WEMIX e 220 000 USDT. Os hackers controlaram a hot wallet da GDAC e rapidamente lavaram parte dos fundos através da Tornado Cash.

- 2025: Upbit novamente atacada — Seis anos depois, no mesmo dia

No dia 27 de novembro, seis anos após o ataque anterior, a Upbit foi novamente alvo de um roubo de grande escala.

Às 4:42, a hot wallet Solana da Upbit registou saídas anormais, tendo sido transferidos cerca de 54 mil milhões KRW (36,8 milhões USD) para endereços desconhecidos.

Após o ataque de 2019 à Upbit, a Coreia do Sul introduziu o Special Act em 2020, tornando obrigatória a certificação ISMS e contas bancárias com nome real para todas as bolsas. Muitas bolsas de menor dimensão abandonaram o mercado, restando apenas alguns gigantes. A Upbit, apoiada pela Kakao e certificada, conquistou mais de 80% da quota de mercado.

Apesar de seis anos de reformas regulatórias, a Upbit não ficou imune a novo ataque.

À data de publicação, a Upbit comprometeu-se a compensar integralmente os utilizadores afetados, mas os detalhes sobre o atacante e o método permanecem desconhecidos.

“Kimchi Premium”, Hackers Estatais e Armas Nucleares

Os incidentes de segurança frequentes nas bolsas sul-coreanas não são meras falhas técnicas — refletem as duras realidades da geopolítica.

Numa praça financeira altamente centralizada, com liquidez abundante e características geográficas únicas, as bolsas sul-coreanas têm de se defender com orçamentos comerciais contra unidades de hackers estatais com ambições nucleares.

Esta unidade é conhecida como Lazarus Group.

O Lazarus opera sob o Reconnaissance General Bureau (RGB) da Coreia do Norte e é uma das equipas de guerra cibernética mais avançadas de Pyongyang.

Antes de atacar o setor cripto, o Lazarus já tinha demonstrado as suas capacidades no setor financeiro tradicional.

Atacou a Sony Pictures em 2014, roubou 81 milhões KRW (81 milhões USD) ao Banco do Bangladesh em 2016 e lançou o ataque de ransomware WannaCry em 2017, afetando 150 países.

Desde 2017, o Lazarus passou a focar-se nas criptomoedas por uma razão simples:

As bolsas de cripto são menos reguladas, apresentam padrões de segurança inconsistentes e os fundos roubados podem ser transferidos rapidamente entre fronteiras em blockchain, contornando sanções internacionais.

A Coreia do Sul é um alvo ideal.

Primeiro, é um rival geopolítico natural. Atacar empresas sul-coreanas permite à Coreia do Norte financiar-se e semear instabilidade num Estado “inimigo”.

Segundo, o “kimchi premium” cria uma liquidez atrativa. Os investidores de retalho sul-coreanos são conhecidos pelo seu entusiasmo, alimentando a procura e criando prémios persistentes à medida que o KRW persegue ativos cripto limitados.

Isto significa que as hot wallets das bolsas sul-coreanas concentram muito mais liquidez do que as de outros mercados — um verdadeiro filão para hackers.

Terceiro, a língua é uma vantagem. O Lazarus é perito em engenharia social — anúncios de emprego falsos, emails de phishing, personificação de apoio ao cliente para obtenção de códigos de validação.

Sem barreira linguística, os ataques de phishing dirigidos a colaboradores e utilizadores sul-coreanos são muito mais eficazes.

Para onde vão os fundos roubados? Essa é, talvez, a questão mais crítica.

Relatórios das Nações Unidas e empresas de análise blockchain rastrearam criptoativos roubados pelo Lazarus até aos programas nucleares e de mísseis da Coreia do Norte.

A Reuters citou um relatório confidencial da ONU que demonstra que a Coreia do Norte utiliza criptoativos roubados para financiar o desenvolvimento de mísseis.

Em maio de 2023, Anne Neuberger, vice-conselheira de Segurança Nacional da Casa Branca, afirmou que cerca de 50% do financiamento do programa de mísseis norte-coreano provém de ciberataques e roubos de cripto, acima dos “cerca de um terço” em julho de 2022.

Em suma, cada ataque a uma bolsa sul-coreana pode estar a financiar, de forma indireta, o desenvolvimento de ogivas nucleares do outro lado da DMZ.

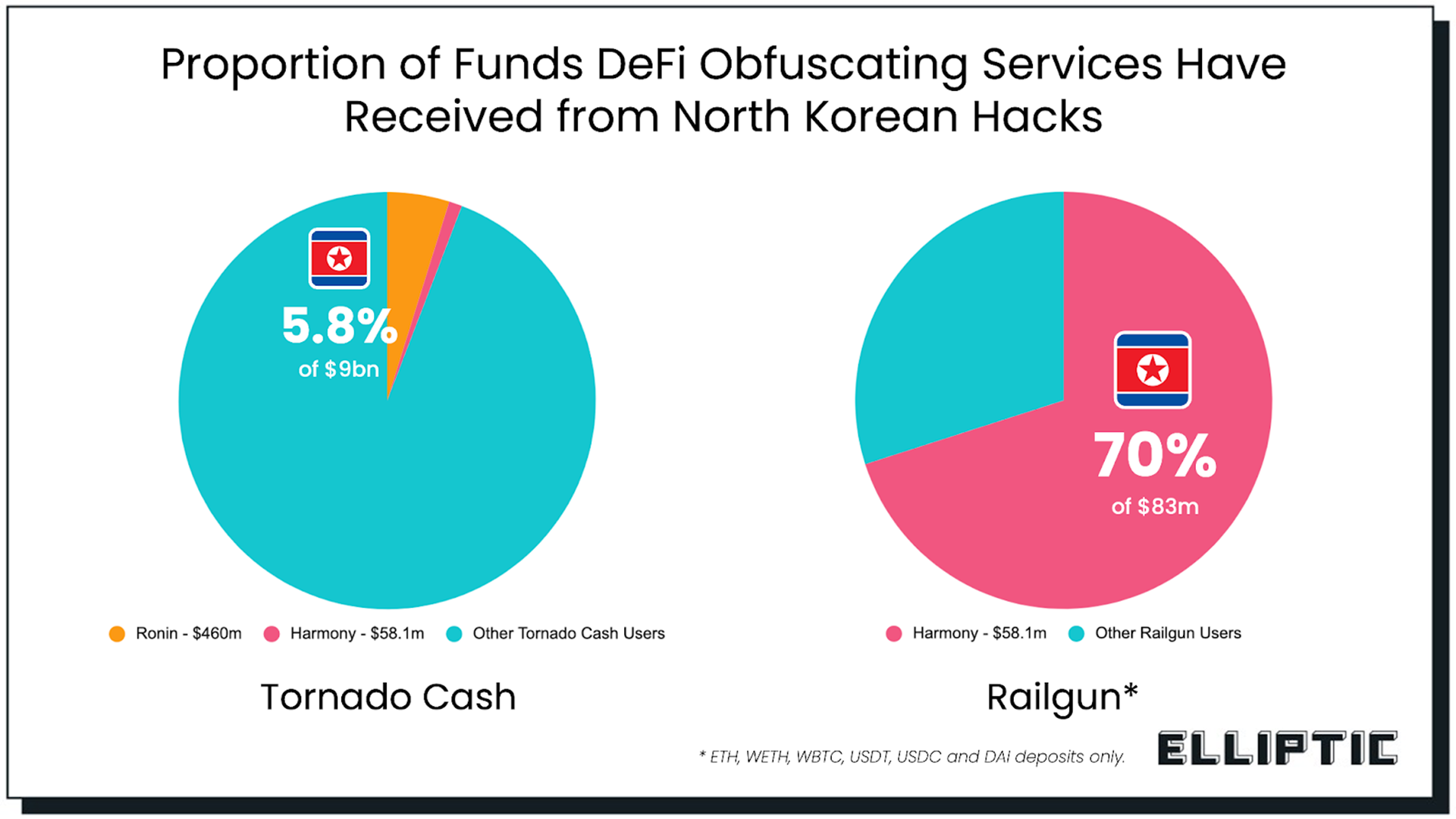

O branqueamento de capitais tornou-se altamente sofisticado: os ativos são divididos em inúmeras pequenas transações com técnicas “peel chain”, misturados via Tornado Cash ou Sinbad, trocados por Bitcoin com desconto em bolsas controladas pela Coreia do Norte e, finalmente, convertidos em moeda fiduciária através de redes subterrâneas na China e Rússia.

Relativamente aos 342 000 ETH roubados da Upbit em 2019, a polícia sul-coreana indicou que 57% foram trocados por Bitcoin em três bolsas operadas pela Coreia do Norte com um desconto de 2,5%, enquanto os restantes 43% foram branqueados em 51 bolsas em 13 países. A maioria dos fundos continua por recuperar, anos depois.

Isto evidencia o dilema central enfrentado pelas bolsas sul-coreanas:

De um lado, o Lazarus dispõe de recursos estatais, investimento ilimitado e operações 24/7. Do outro, empresas como a Upbit e a Bithumb têm de se defender de ameaças estatais permanentes.

Mesmo as principais bolsas, sujeitas a rigorosas auditorias de segurança, têm dificuldade em resistir a ataques persistentes de grupos estatais.

Isto Não É Apenas Um Problema da Coreia do Sul

Oito anos, mais de uma dezena de ataques e 200 milhões KRW (200 milhões USD) em perdas — considerar isto apenas um problema local sul-coreano é ignorar a verdadeira dimensão do fenómeno.

A experiência das bolsas sul-coreanas antecipa o confronto da indústria cripto com adversários estatais.

A Coreia do Norte é o exemplo mais notório, mas não o único. Grupos russos têm sido associados a ataques DeFi; hackers iranianos visaram empresas cripto israelitas; e a Coreia do Norte expandiu o seu alcance global, como se viu no ataque de 1,5 mil milhões USD à Bybit em 2025 e no roubo de 625 milhões USD à Ronin em 2022, que afetaram vítimas em todo o mundo.

A indústria cripto enfrenta um desafio fundamental: tudo passa por gateways centralizados.

Independentemente da robustez da blockchain, os ativos acabam por passar por bolsas, bridges e hot wallets — alvos privilegiados para atacantes.

Estes pontos concentram somas avultadas, mas são geridos por empresas comerciais com recursos limitados, tornando-os terreno fértil para hackers estatais.

Os recursos entre atacantes e defensores são estruturalmente desiguais. O Lazarus pode falhar cem vezes; uma bolsa só pode falhar uma.

O “kimchi premium” continuará a atrair arbitradores globais e investidores de retalho locais. O Lazarus não irá parar só porque foi exposto, e o confronto entre bolsas sul-coreanas e hackers estatais está longe de terminar.

Esperemos que os próximos fundos roubados não sejam os seus.

Declaração:

- Este artigo foi republicado a partir de [TechFlow]. Os direitos de autor pertencem ao autor original [TechFlow]. Para quaisquer questões sobre republicação, contacte a equipa Gate Learn para tratamento célere, de acordo com os procedimentos estabelecidos.

- Declaração de exoneração de responsabilidade: As opiniões expressas neste artigo são da exclusiva responsabilidade do autor e não constituem aconselhamento de investimento.

- As versões em outros idiomas são traduzidas pela equipa Gate Learn. Exceto quando Gate é citada, os artigos traduzidos não podem ser copiados, distribuídos ou plagiados.

Artigos relacionados

Modelo Económico do Token ONDO: De que forma impulsiona o crescimento da plataforma e o envolvimento dos utilizadores?

Morpho vs. Aave: Análise aprofundada das diferenças de mecanismo e estrutura nos protocolos de empréstimos DeFi

Tokenomics da Morpho: Utilidade, distribuição e proposta de valor do MORPHO

Zcash vs Monero: análise comparativa dos percursos técnicos de duas moedas de privacidade

0x Protocol vs Uniswap: diferenças entre protocolos de Livro de ordens e o modelo AMM