O que é o Q-Day: fundamentos da computação quântica, implicações para a criptografia e transmissão de risco em criptomoedas

Nas discussões sobre segurança financeira e registos distribuídos, "Q‑Day" designa geralmente o momento em que a computação quântica se transforma numa ameaça concreta e prática à criptografia assimétrica utilizada em larga escala — não um evento instantâneo que afeta toda a rede. Fontes do setor e académicas apresentam projeções de base, otimistas e pessimistas, com diferenças que resultam sobretudo de pressupostos relativos à escala de qubits lógicos, recursos de operação de gate, taxas de erro físico e constantes algorítmicas.

Definição e limites

Na esfera pública, Q‑Day é frequentemente confundido com "supremacia quântica" ou "vantagem quântica", mas em contextos criptográficos, o foco recai sobre o CRQC: demonstrar não só tarefas de amostragem especializadas, mas vias de ataque escaláveis contra estruturas como RSA, campos finitos ou logaritmos discretos de curvas elípticas, dentro de limites definidos de custo e tempo. Três limites principais destacam-se:

- Tempo: a maioria dos indicadores são intervalos ou análises de sensibilidade — raramente uma data de calendário específica.

- Alvo: as ameaças incidem sobre a combinação de primitivas criptográficas, escolhas de parâmetros e implementações de sistemas, não apenas numa narrativa linear de "computadores quânticos a migrar automaticamente Ativos on-chain".

- Informação: muitos modelos exigem uma superfície de ataque bem definida — como a diferença entre material de Chave pública on-chain e exposto publicamente, e compromissos que apenas revelam Hashes, cada qual com diferentes níveis de explorabilidade.

Computação quântica: conceitos fundamentais

Os qubits exploram a superposição para codificar estruturas de informação mais complexas no espaço de Hilbert; o entrelaçamento implica que estados multipartícula não podem ser decompostos em estados individuais, formando a base de muitos algoritmos quânticos. Os processadores quânticos reais enfrentam limitações devido ao ruído e decoerência, exigindo correção de erros quânticos para alcançar a fiabilidade a longo prazo da computação quântica tolerante a falhas. Por isso, a engenharia concentra-se em métricas como equivalência de qubit lógico, limiares de tolerância a falhas, overhead de correção de erros, fidelidade de gate e ciclos de calibração.

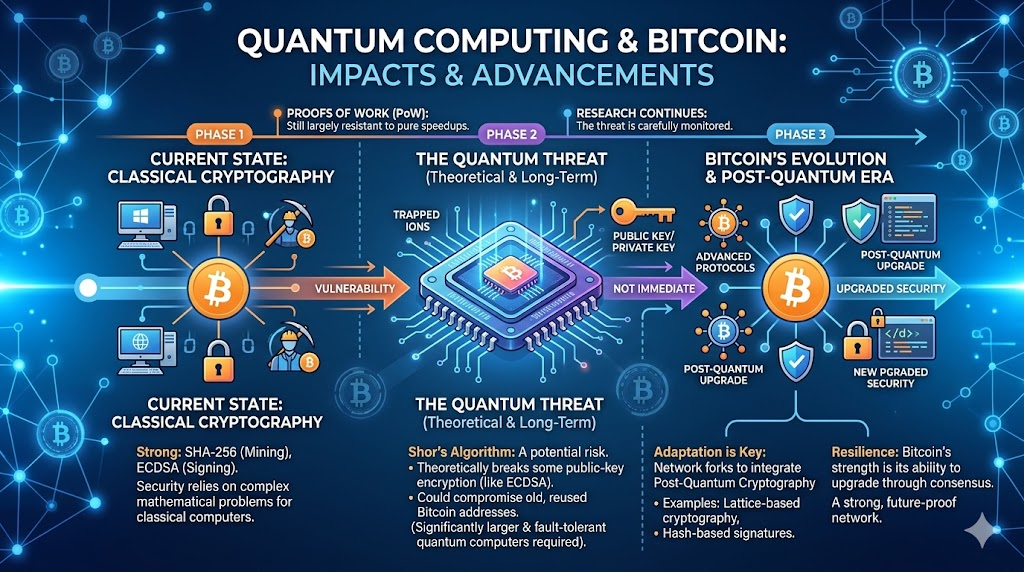

Algoritmos quânticos podem proporcionar vantagens superpolinomiais de recursos em relação à computação clássica para determinados problemas. O algoritmo de Shor é o exemplo paradigmático, ao minar diretamente os pressupostos de dificuldade das chaves públicas baseados em estruturas algébricas específicas.

Algoritmo de Shor e curvas das criptomoedas

O algoritmo de Shor, apresentado em 1994, permite resolver em tempo polinomial problemas de fatorização de inteiros e logaritmo discreto em sistemas quânticos. Endereços de blockchain convencionais e Assinaturas dependem da dificuldade dos logaritmos discretos de curvas elípticas — por exemplo, o Bitcoin utiliza Assinatura associada à secp256k1 (originalmente ECDSA, mais tarde incluindo esquemas Schnorr).

Na modelação de ameaças, dados on-chain contendo Chaves públicas ou Chaves públicas reconstruíveis — em conjugação com computação quântica tolerante a falhas suficientemente avançada — convertem o pressuposto clássico de que "as Chaves privadas não podem ser derivadas de informação pública" numa avaliação de risco: o foco desloca-se para o período de transição, o momento da exposição da chave e se a migração introduz novos requisitos interativos.

Fatores estruturais nos ecossistemas de criptomoedas

Os registos abertos impõem três restrições distintas da Web PKI:

- Transparência histórica: Negociações passadas podem ser reproduzidas indefinidamente, alimentando algoritmos futuros.

- Caminhos de atualização de consenso: a migração criptográfica depende de alterações nas regras da rede e da adoção generalizada pelos clientes, o que é lento e envolve teoria de jogos complexa.

- Alinhamento económico e de incentivos: Mineradores/Validador, Programador de Carteira, empresas e utilizadores podem não partilhar prioridades ou prazos.

As opções de migração pós-quântica on-chain incluem Assinatura híbrida, provas ZK (zero-knowledge) ou novos opcodes que suportam verificação de Assinatura pós-quântica. Ao comparar estas opções, as principais métricas incluem contagem de gates, escala de qubit lógico, projeções de taxa de erro, custos de interação on-chain e compatibilidade — e não apenas slogans conceptuais.

Em termos simples: como a computação quântica pode mudar a Blockchain

Uma Carteira de blockchain pode ser vista como "endereço público e chave privada". Normalmente, conhecer o endereço de alguém não basta — as Chaves privadas são extremamente difíceis de reverter. Com a computação quântica avançada, a dificuldade de quebrar alguns algoritmos tradicionais de Assinatura pode cair drasticamente, permitindo a atacantes forjar Assinaturas muito mais rapidamente. Para as blockchains, o verdadeiro desafio não é apenas "a tecnologia pode ser quebrada", mas "quanto tempo vai demorar até toda a rede atualizar-se": protocolos, Carteiras, plataformas de negociação e Custodiante têm todos de migrar para soluções pós-quânticas. Quanto mais lenta for a transição, maior será o período de risco para Ativos cujas Chaves públicas já tenham sido expostas.

Como ler informação pública e investigação de 2026

A libertação do roadmap de 2026 do Project Eleven, The Quantum Threat to Blockchains 2026, estabelece o Q‑Day por volta de 2033, com cenários otimistas e pessimistas (normalmente apontados para 2030 e 2042; deve-se sempre consultar as fontes originais para detalhes). O documento defende que blockchains com Assinatura de curva elíptica generalizada vão exigir uma remodelação multinível, devendo a discussão ser iterativa: novos benchmarks de hardware e investigação permitem atualizar cenários oportunamente, em vez de fixar uma data única.

Publicações em plataformas como Cryptology ePrint Archive fornecem regularmente estimativas de recursos atualizadas para modelos de ameaça de curvas elípticas. As conclusões dependem dos parâmetros do modelo, pelo que é fundamental verificar comprimentos de bits-alvo, métodos de tolerância a falhas, estratégias paralelas e fatores constantes para alinhamento com a cadeia-alvo.

Estratégias de resposta do ecossistema

As respostas técnicas típicas incluem implementações piloto de algoritmos pós-quânticos NIST em ambientes empresariais, redução da validade de certificados e chaves, e acompanhamento de propostas técnicas para migrações de cadeias específicas. Para os utilizadores finais, os pontos de verificação de chave incluem:

- Se a rede-alvo publicou um roadmap de migração PQ (pós-quântica) e um plano de compatibilidade;

- Se as implementações de Carteira se mantêm sincronizadas com atualizações da camada de consenso e de segurança;

- Se as políticas de rotação de chaves e atualização de algoritmos em processos de custódia ou de Assinatura múltipla são auditáveis.

Os riscos de criptografia e a volatilidade do mercado secundário pertencem a quadros de avaliação distintos; este artigo foca-se exclusivamente nas estruturas conceptuais e nos tipos de informação.

Artigos relacionados

Modelo Económico do Token ONDO: De que forma impulsiona o crescimento da plataforma e o envolvimento dos utilizadores?

Tokenomics da Morpho: Utilidade, distribuição e proposta de valor do MORPHO

Morpho vs. Aave: Análise aprofundada das diferenças de mecanismo e estrutura nos protocolos de empréstimos DeFi

0x Protocol vs Uniswap: diferenças entre protocolos de Livro de ordens e o modelo AMM

A aplicação da Render em IA: como o hashrate descentralizado potencia a inteligência artificial