Como é que a Zcash permite transações privadas? Uma análise aprofundada sobre o funcionamento dos zk-SNARKs

Os sistemas de Blockchain garantem normalmente a verificação descentralizada através de registos públicos, mas esta transparência expõe os dados de negociação a todos os participantes. Em situações que exigem segurança de fundos ou envolvem informações sensíveis, registos de transações totalmente públicos podem originar quebras de privacidade e riscos de análise de dados.

Neste enquadramento, a tecnologia de prova de zero conhecimento tornou-se essencial para a proteção da privacidade em blockchains. A Zcash introduziu os zk-SNARKs, aplicando provas criptográficas ao processo de verificação de transações, permitindo a coexistência entre “proteção da privacidade” e “verificabilidade”. Este é um exemplo de referência da integração entre computação de privacidade e tecnologia blockchain.

zk-SNARKs: o núcleo do mecanismo de privacidade da Zcash

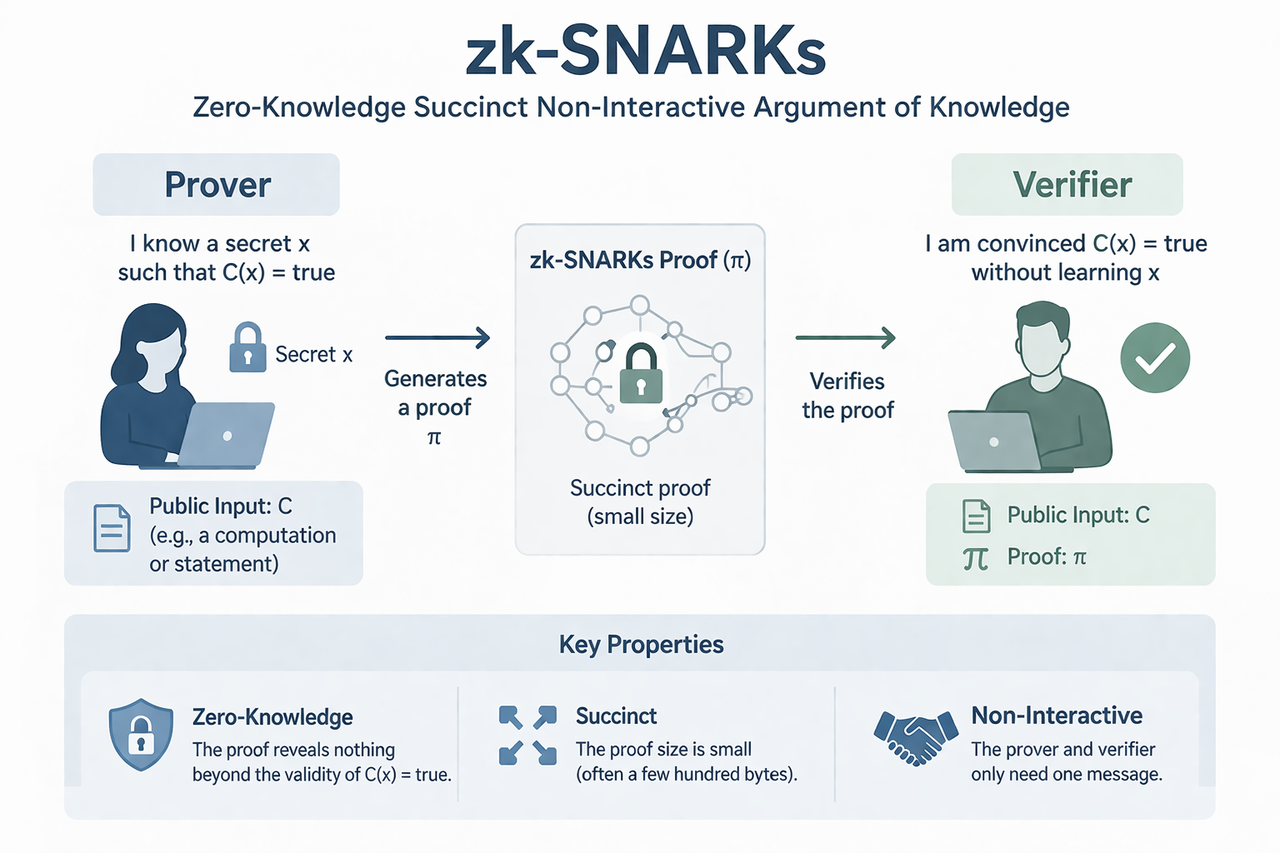

Os zk-SNARKs constituem a base tecnológica das transações privadas da Zcash. O termo completo é “Zero-Knowledge Succinct Non-Interactive Argument of Knowledge”. Esta tecnologia possibilita que uma parte prove a outra que uma afirmação é verdadeira sem revelar qualquer informação subjacente.

Na Zcash, os zk-SNARKs permitem provar que as transações cumprem vários requisitos, como a validação da origem dos fundos, a correspondência entre entradas e saídas e a prevenção de duplo gasto. Este mecanismo permite à rede verificar transações sem expor detalhes, garantindo a privacidade.

A lógica das provas de zero conhecimento: “provar sem revelar”

Os métodos tradicionais de verificação exigem normalmente a divulgação de dados, como valores de transação ou saldos de contas. As provas de zero conhecimento oferecem uma alternativa: ao construir provas matemáticas, um verificador pode confirmar que determinada condição é satisfeita sem aceder aos dados reais.

Este processo assenta em três propriedades fundamentais: completude (afirmações verdadeiras podem ser provadas), solidez (afirmações falsas não podem ser verificadas) e zero conhecimento (o processo de prova não revela informação adicional).

Com esta abordagem, a Zcash valida transações sem expor o conteúdo, tornando possíveis transações privadas.

Características principais dos zk-SNARKs

Os zk-SNARKs apresentam várias características determinantes para aplicações em blockchain.

A “sucintez” permite que as provas sejam pequenas e facilmente transmitidas na rede. A “não-interatividade” garante que a verificação ocorre numa única ronda, sem comunicação adicional. A “prova de conhecimento” assegura que o provador possui efetivamente a informação, não falsificando a prova.

Estas características garantem que os zk-SNARKs oferecem proteção de privacidade, mantendo a eficiência e a segurança exigidas pela blockchain.

Estrutura de aplicação dos zk-SNARKs na Zcash

Nas transações privadas da Zcash, os zk-SNARKs atuam em conjunto com várias estruturas de dados.

O “Commitment” encripta e armazena os montantes das transações e detalhes dos endereços. O “Nullifier” assinala fundos já gastos, prevenindo duplo gasto. O “shielded pool” guarda todos os ativos privados, dificultando a ligação direta entre transações.

Estas estruturas permitem à Zcash um sistema de transações que oculta dados e mantém a consistência.

O processo de geração de provas zk-SNARKs

Quando um utilizador inicia uma transação privada, é gerada uma prova zk-SNARKs para demonstrar a validade da operação.

O processo começa por traduzir a lógica da transação em expressões matemáticas, como circuitos aritméticos, que definem as regras do fluxo de fundos. Estas expressões são convertidas em problemas matemáticos específicos, sendo a prova gerada com dados privados de entrada.

Como envolve cálculos complexos, a geração da prova é intensiva em recursos — característica marcante das transações privadas.

O processo de verificação zk-SNARKs: como a rede valida transações

A verificação zk-SNARKs é significativamente mais eficiente do que a geração da prova.

Quando a transação é transmitida à rede, os nodos apenas verificam a prova anexada para confirmar se todas as regras são cumpridas, sem aceder aos dados da transação. Este método preserva a privacidade e reduz a sobrecarga da rede.

Assim, a Zcash assegura uma verificação de segurança equivalente à das blockchains tradicionais — sem revelar detalhes das transações.

Trusted Setup: o pré-requisito crítico para zk-SNARKs

A implementação dos zk-SNARKs exige um processo inicial de geração de parâmetros, o “Trusted Setup”.

Neste processo, é criado um conjunto de parâmetros públicos para futuras provas e verificações. Se for comprometido, pode pôr em causa a segurança do sistema. A Zcash reduz este risco através de computação multipartidária (MPC) e métodos semelhantes.

Com o avanço tecnológico, estão a surgir sistemas de prova que dispensam trusted setup, reforçando a segurança e a ausência de confiança.

Vantagens e limitações dos zk-SNARKs

A principal vantagem dos zk-SNARKs reside na capacidade de garantir forte proteção da privacidade com verificação eficiente — tornando-os tecnologia central para privacidade em blockchain.

Contudo, têm limitações relevantes. A geração de provas é exigente em termos computacionais e de recursos. A dependência inicial do trusted setup foi motivo de controvérsia. Além disso, a implementação dos zk-SNARKs é complexa, dificultando o desenvolvimento e a adoção prática.

Comparação entre zk-SNARKs e outras tecnologias de privacidade (ex.: Monero)

Ao contrário dos zk-SNARKs da Zcash, a Monero recorre a assinaturas em anel e ofuscação para garantir privacidade.

Os zk-SNARKs utilizam provas matemáticas para “ocultação total”, enquanto as assinaturas em anel asseguram “anonimato probabilístico” ao misturar transações entre vários participantes possíveis. Estas abordagens diferem na força da privacidade, desempenho e implementação.

Esta diferença reflete duas filosofias no design de moedas de privacidade: uma privilegia precisão e verificabilidade, a outra anonimato e ofuscação por defeito.

Resumo

Os zk-SNARKs são o mecanismo central que permite transações privadas na Zcash, viabilizando a verificação por provas de zero conhecimento sem divulgar dados sensíveis. Esta tecnologia combina proteção da privacidade e verificabilidade na blockchain, abrindo caminho para a computação preservadora de privacidade.

Com a evolução da tecnologia de provas de zero conhecimento, as suas aplicações estão a expandir-se das moedas de privacidade a domínios mais amplos da blockchain e dos dados.

Perguntas frequentes

Qual é a diferença entre zk-SNARKs e encriptação padrão?

A encriptação padrão oculta dados; os zk-SNARKs provam que certas condições são cumpridas sem expor os dados.

Porque é que os zk-SNARKs ocultam detalhes das transações?

Porque a verificação assenta em provas matemáticas e não nos dados brutos subjacentes.

Os zk-SNARKs são totalmente seguros?

A segurança depende de pressupostos criptográficos e da implementação. São atualmente considerados fiáveis, mas exigem melhorias contínuas.

Porque é que a geração de provas zk é intensiva em recursos?

Implica converter lógica complexa em provas matemáticas e realizar computação intensiva.

Todas as transações da Zcash usam zk-SNARKs?

Não, só as transações com endereços privados (z-addresses) recorrem a esta tecnologia.

Qual é a diferença entre zk-SNARKs e zk-STARKs?

Os zk-STARKs dispensam trusted setup mas produzem provas maiores. Os dois métodos diferem nos objetivos de design e formas de implementação.

Artigos relacionados

Modelo Económico do Token ONDO: De que forma impulsiona o crescimento da plataforma e o envolvimento dos utilizadores?

Morpho vs. Aave: Análise aprofundada das diferenças de mecanismo e estrutura nos protocolos de empréstimos DeFi

Análise de tokenomics do JTO: distribuição, casos de utilização e valor de longo prazo

Tokenomics da Morpho: Utilidade, distribuição e proposta de valor do MORPHO

Pendle vs Notional: análise comparativa dos protocolos DeFi de retorno fixo