#AaveLaunchesrsETHRecoveryPlan

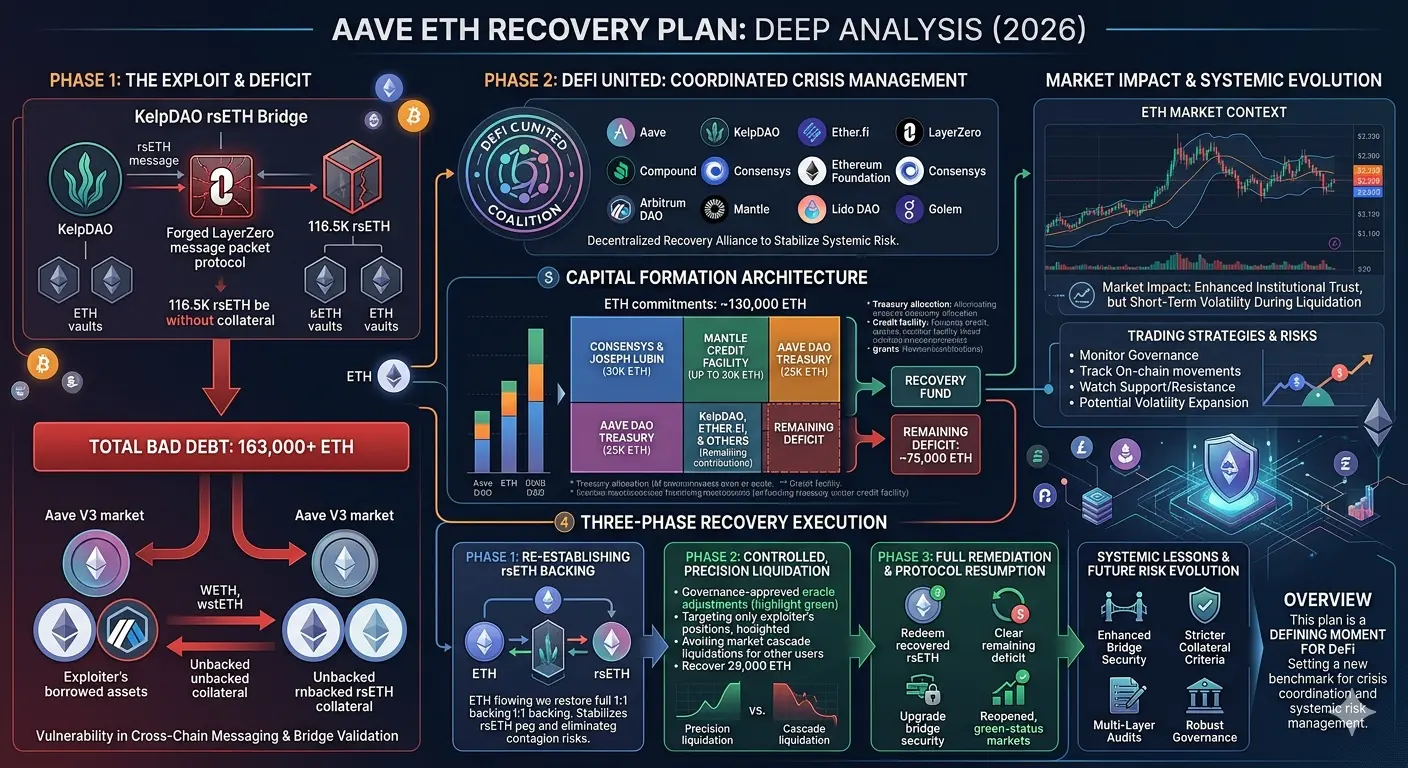

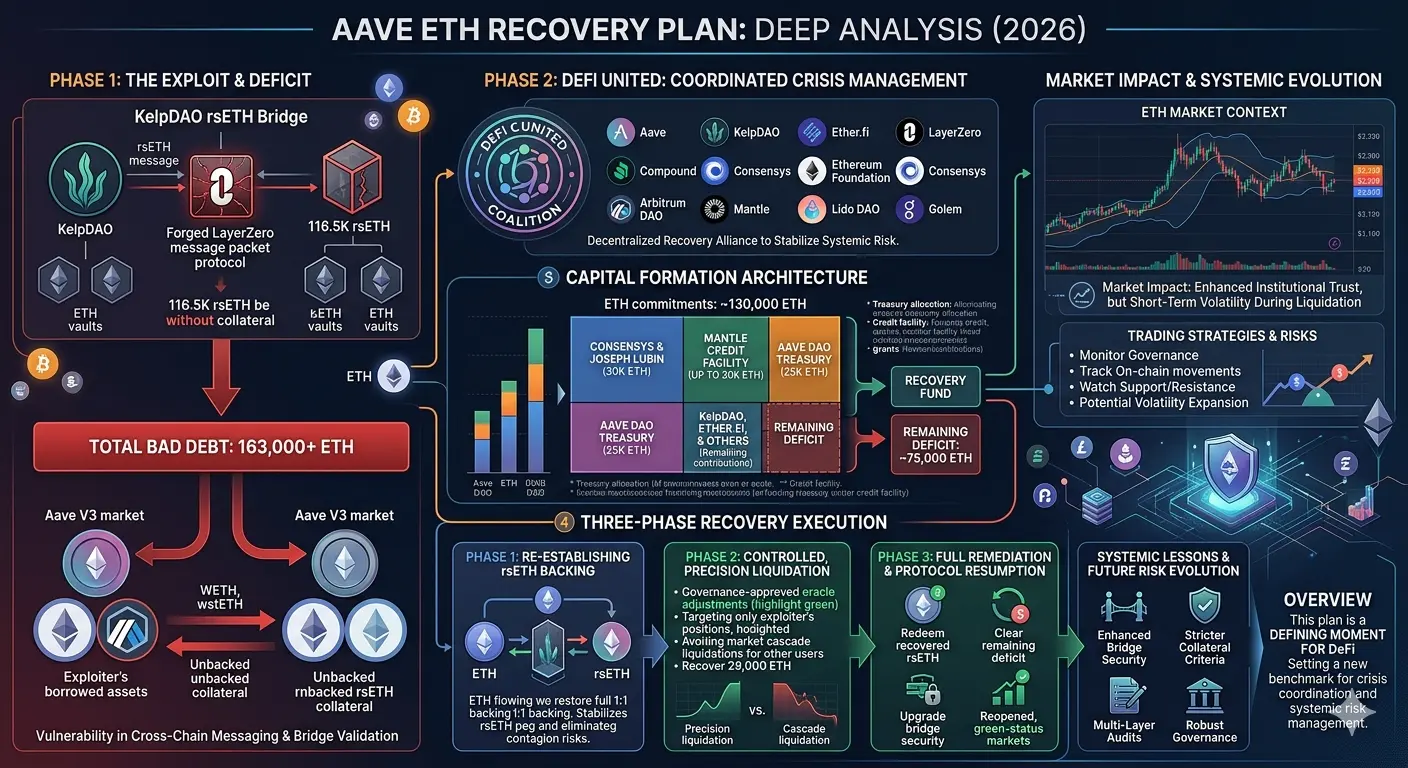

Aave introduziu um Plano de Recuperação estruturado para o rsETH após a pressão de liquidez e ineficiências de colaterais afetarem posições de rsETH nos seus mercados de empréstimo, tornando-se uma das respostas de gestão de risco DeFi mais observadas nos últimos meses, pois destaca como os protocolos descentralizados lidam com disrupções de mercado em tempo real enquanto tentam proteger os utilizadores e manter a estabilidade do sistema.

Na altura deste evento, o Ethereum está a negociar na faixa de $2.300 a $2.400, refletindo uma ação de preço relativamente estável em comparação com fases voláteis anteriores, mas a situação do rsETH mostra claramente que a estabilidade no preço do ETH não se traduz automaticamente em estabilidade nos derivados DeFi, porque ativos como o rsETH dependem fortemente da profundidade de liquidez, mecânicas de staking e eficiência de resgate, e não apenas do valor do token subjacente.

A questão central começou quando o rsETH, um derivado de staking líquido apoiado pela exposição ao staking de Ethereum, experimentou pressão de liquidez que criou ineficiências de mercado e fricção de preços, o que impactou diretamente os utilizadores que estavam a usar o rsETH como colateral na Aave, uma vez que a liquidez reduzida dificultou o desfecho de posições de forma suave e aumentou o risco de liquidação durante condições de stress, mesmo sem uma grande queda no preço do ETH.

O plano de recuperação da Aave começa com uma avaliação detalhada do impacto na cadeia para identificar utilizadores afetados, medir os níveis de exposição e compreender como os eventos de liquidação foram desencadeados, garantindo que todas as decisões sejam baseadas em dados transparentes em vez de suposições, o que é essencial para manter a justiça e a confiança em sistemas descentralizados.

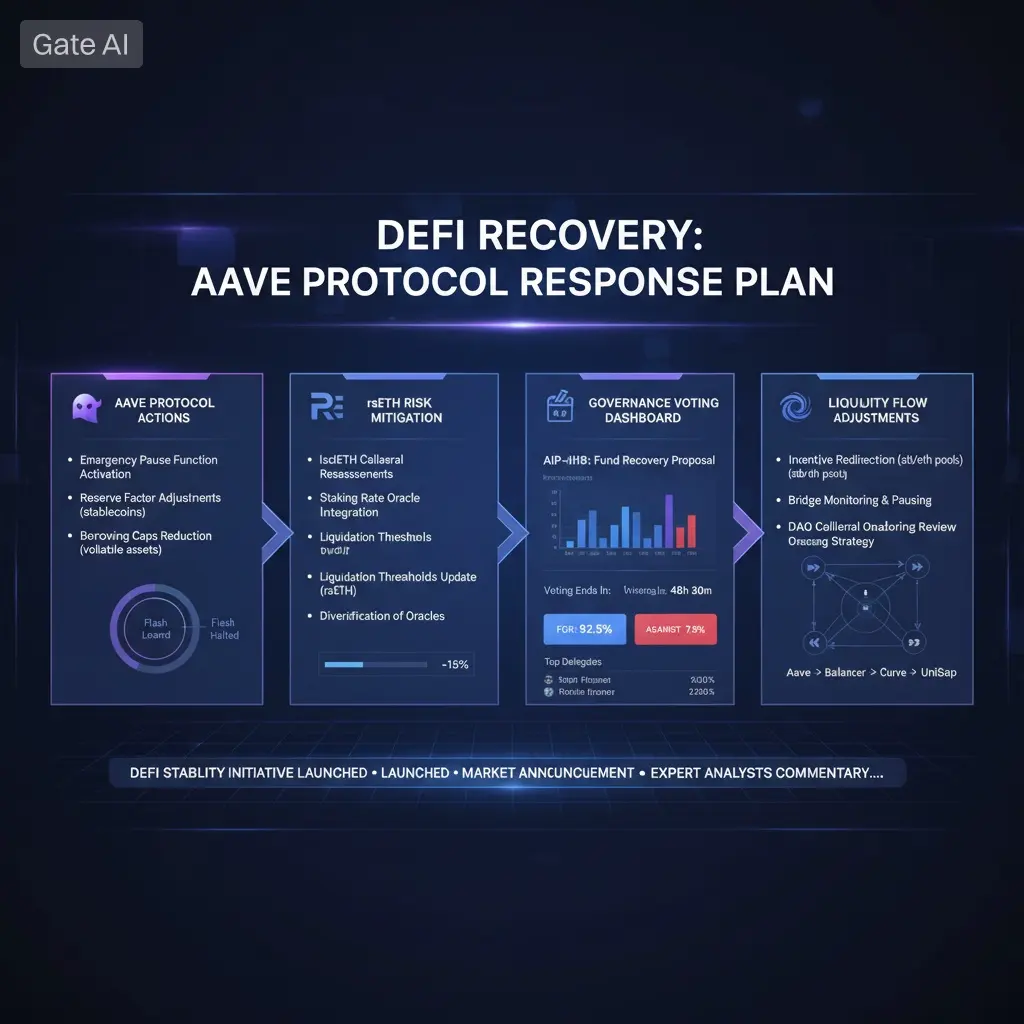

Após a fase de avaliação, a Aave concentra-se no suporte estruturado aos utilizadores e em possíveis mecanismos de compensação destinados a reduzir perdas dos utilizadores, enquanto garante que o protocolo permanece financeiramente estável, pois em sistemas DeFi qualquer ação de recuperação deve equilibrar a proteção do utilizador com a sustentabilidade a longo prazo para evitar a introdução de novos riscos sistêmicos.

Uma parte importante do plano é melhorar as condições de liquidez do rsETH em todo o ecossistema, pois a liquidez é o fator-chave que determina quão eficientemente os utilizadores podem entrar ou sair de posições, e a Aave pretende fortalecer a profundidade de mercado através de ajustes de parâmetros, coordenação do ecossistema e suporte à integração aprimorado, o que ajuda a reduzir o deslizamento e a estabilizar o comportamento do colateral.

O protocolo também está a rever os parâmetros de risco, como rácios de colateral, limites de liquidação e limites de empréstimo, uma vez que estas configurações controlam diretamente como os ativos se comportam sob stress, e atualizá-los ajuda a prevenir problemas semelhantes no futuro, mantendo uma utilização eficiente de capital para os utilizadores.

A governança desempenha um papel central neste processo, pois as decisões da Aave são tomadas através de votação comunitária, o que significa que o plano de recuperação não é imposto de forma centralizada, mas sim moldado pelos detentores de tokens e partes interessadas, garantindo transparência e controlo descentralizado sobre ajustes financeiros críticos.

De uma perspetiva mais ampla, este evento destaca uma realidade chave nos mercados DeFi: mesmo quando ativos principais como o Ethereum permanecem relativamente estáveis na faixa de $2.300 a $2.400, riscos estruturais em ativos derivados e sistemas de liquidez podem ainda criar disrupções significativas, mostrando que o risco DeFi é multifacetado e não depende apenas do preço.

No geral, o Plano de Recuperação do rsETH da Aave representa uma resposta estruturada e transparente a um evento de liquidez complexo, combinando avaliação de impacto, ajustes na gestão de risco, esforços de restauração de liquidez e participação na governança, e embora o incidente exponha a complexidade inerente às finanças descentralizadas, também demonstra como protocolos maduros estão a evoluir para lidar com cenários de stress de uma forma mais controlada e focada no utilizador.

Aave introduziu um Plano de Recuperação estruturado para o rsETH após a pressão de liquidez e ineficiências de colaterais afetarem posições de rsETH nos seus mercados de empréstimo, tornando-se uma das respostas de gestão de risco DeFi mais observadas nos últimos meses, pois destaca como os protocolos descentralizados lidam com disrupções de mercado em tempo real enquanto tentam proteger os utilizadores e manter a estabilidade do sistema.

Na altura deste evento, o Ethereum está a negociar na faixa de $2.300 a $2.400, refletindo uma ação de preço relativamente estável em comparação com fases voláteis anteriores, mas a situação do rsETH mostra claramente que a estabilidade no preço do ETH não se traduz automaticamente em estabilidade nos derivados DeFi, porque ativos como o rsETH dependem fortemente da profundidade de liquidez, mecânicas de staking e eficiência de resgate, e não apenas do valor do token subjacente.

A questão central começou quando o rsETH, um derivado de staking líquido apoiado pela exposição ao staking de Ethereum, experimentou pressão de liquidez que criou ineficiências de mercado e fricção de preços, o que impactou diretamente os utilizadores que estavam a usar o rsETH como colateral na Aave, uma vez que a liquidez reduzida dificultou o desfecho de posições de forma suave e aumentou o risco de liquidação durante condições de stress, mesmo sem uma grande queda no preço do ETH.

O plano de recuperação da Aave começa com uma avaliação detalhada do impacto na cadeia para identificar utilizadores afetados, medir os níveis de exposição e compreender como os eventos de liquidação foram desencadeados, garantindo que todas as decisões sejam baseadas em dados transparentes em vez de suposições, o que é essencial para manter a justiça e a confiança em sistemas descentralizados.

Após a fase de avaliação, a Aave concentra-se no suporte estruturado aos utilizadores e em possíveis mecanismos de compensação destinados a reduzir perdas dos utilizadores, enquanto garante que o protocolo permanece financeiramente estável, pois em sistemas DeFi qualquer ação de recuperação deve equilibrar a proteção do utilizador com a sustentabilidade a longo prazo para evitar a introdução de novos riscos sistêmicos.

Uma parte importante do plano é melhorar as condições de liquidez do rsETH em todo o ecossistema, pois a liquidez é o fator-chave que determina quão eficientemente os utilizadores podem entrar ou sair de posições, e a Aave pretende fortalecer a profundidade de mercado através de ajustes de parâmetros, coordenação do ecossistema e suporte à integração aprimorado, o que ajuda a reduzir o deslizamento e a estabilizar o comportamento do colateral.

O protocolo também está a rever os parâmetros de risco, como rácios de colateral, limites de liquidação e limites de empréstimo, uma vez que estas configurações controlam diretamente como os ativos se comportam sob stress, e atualizá-los ajuda a prevenir problemas semelhantes no futuro, mantendo uma utilização eficiente de capital para os utilizadores.

A governança desempenha um papel central neste processo, pois as decisões da Aave são tomadas através de votação comunitária, o que significa que o plano de recuperação não é imposto de forma centralizada, mas sim moldado pelos detentores de tokens e partes interessadas, garantindo transparência e controlo descentralizado sobre ajustes financeiros críticos.

De uma perspetiva mais ampla, este evento destaca uma realidade chave nos mercados DeFi: mesmo quando ativos principais como o Ethereum permanecem relativamente estáveis na faixa de $2.300 a $2.400, riscos estruturais em ativos derivados e sistemas de liquidez podem ainda criar disrupções significativas, mostrando que o risco DeFi é multifacetado e não depende apenas do preço.

No geral, o Plano de Recuperação do rsETH da Aave representa uma resposta estruturada e transparente a um evento de liquidez complexo, combinando avaliação de impacto, ajustes na gestão de risco, esforços de restauração de liquidez e participação na governança, e embora o incidente exponha a complexidade inerente às finanças descentralizadas, também demonstra como protocolos maduros estão a evoluir para lidar com cenários de stress de uma forma mais controlada e focada no utilizador.