LiteLLM хакерська атака: 500 тисяч облікових записів витікло, криптовалюти можуть бути вкрадені, як перевірити, чи постраждали ви?

Автор: HIBIKI, криптомісто

LiteLLM зазнав атаки на ланцюг постачання, сотні ГБ даних, 500 тисяч облікових записів витоку

Щоденний обсяг завантажень до 3,4 мільйона разів AI відкритий пакет LiteLLM є важливим мостом для багатьох розробників, які підключають кілька великих мовних моделей (LLM), нещодавно став метою хакерів. Kaspersky оцінює, що ця атака призвела до того, що більше 20 тисяч репозиторіїв коду опинилися під загрозою, а хакери стверджують, що вкрали сотні ГБ конфіденційних даних та понад 500 тисяч облікових записів. Це завдало серйозного удару світовій розробці програмного забезпечення та хмарному середовищу.

Після розслідування експертів з кібербезпеки стало відомо, що джерелом атаки на LiteLLM виявився відкритий інструмент кібербезпеки Trivy, який використовують багато компаній для сканування вразливостей систем.

Це типовий випадок атаки на ланцюг постачання (Supply Chain Attack), коли хакери атакують довірені інструменти, від яких залежить ціль, тихо вносячи шкідливий код, як отрута в джерело води на водопровідній станції, роблячи всіх споживачів непомітно уразливими.

Джерело зображення: Trivy | Джерело атаки на LiteLLM стало відкритим інструментом кібербезпеки Trivy, який використовують багато компаній для сканування вразливостей систем.

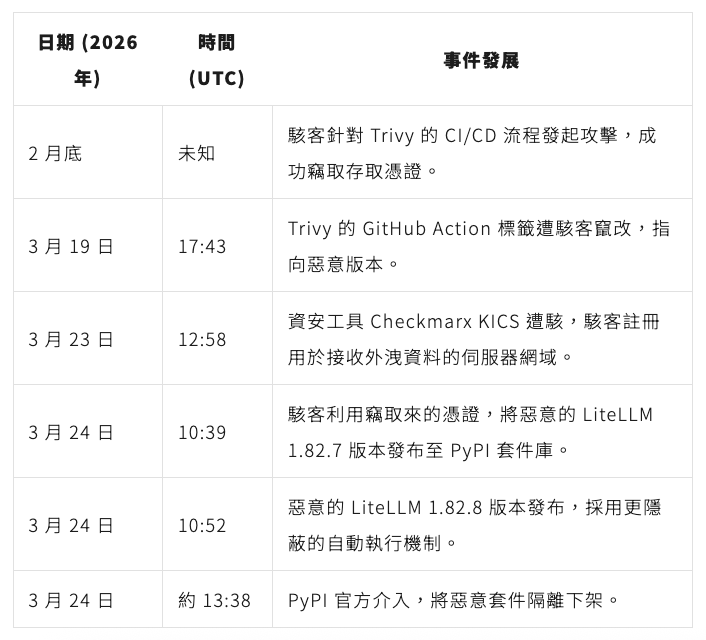

Повний процес атаки на LiteLLM: від інструментів безпеки до вибуху AI пакетів Згідно з аналізом кібербезпекової компанії Snyk та Kaspersky, атака на LiteLLM була запланована ще в кінці лютого 2026 року. Хакери скористалися вразливістю CI/CD GitHub (процес автоматизованого тестування та випуску програмного забезпечення), щоб вкрасти токен доступу до Trivy. Оскільки токен не був повністю відкликаний, хакери 19 березня успішно змінили мітки випуску Trivy, що призвело до завантаження автоматизованим процесом сканувального інструменту з шкідливим кодом. Потім хакери використали ту ж саму тактику, щоб 24 березня отримати контроль над правами випуску LiteLLM і завантажили версії 1.82.7 та 1.82.8, що містять шкідливий код. У цей момент розробник Callum McMahon, тестуючи розширення для редактора Cursor, автоматично завантажив останню версію LiteLLM, що призвело до миттєвого виснаження ресурсів його комп’ютера. За допомогою AI-асистента Debug він виявив, що в шкідливому коді міститься помилка, яка випадково викликала форк-бомбу (Fork Bomb), тобто дії, які постійно самокопіюються, виснажуючи пам’ять комп’ютера та обчислювальні ресурси, що й дозволило раніше виявити цю приховану атаку. Згідно з аналізом Snyk, шкідливий код цієї атаки ділиться на три етапи:

- Збір даних: програма повністю сканує чутливу інформацію на зараженому комп’ютері, включаючи ключі SSH для віддаленого з’єднання, токени доступу до хмарних сервісів (AWS, GCP) та насіннєві фрази криптовалютних гаманців, таких як біткойн та ефір.

- Шифрування та витік: зібрані дані шифруються і пакуються, а потім непомітно передаються на підроблений домен, попередньо зареєстрований хакерами.

- Постійне перебування та горизонтальний рух: шкідлива програма встановлює бекдор в системі, і якщо виявить Kubernetes, відкриту платформу для автоматизації розгортання та управління контейнеризованими додатками, вона також намагатиметься поширити шкідливу програму на всі вузли кластера.

Хронологія атак на ланцюг постачання LiteLLM та Trivy

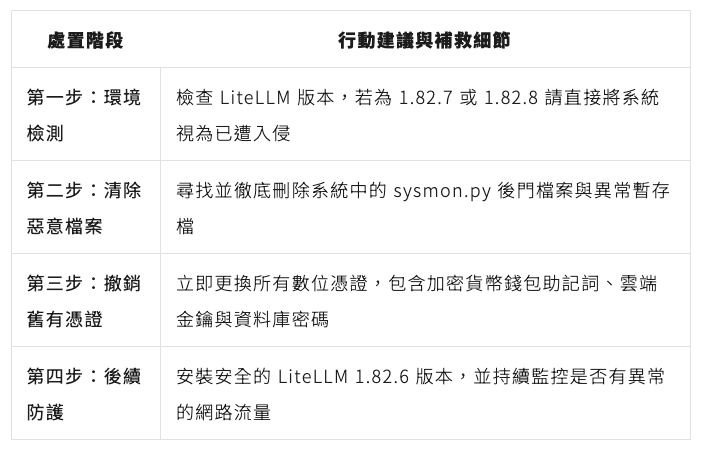

Ваш гаманець та облікові дані в безпеці? Посібник з перевірки та відновлення

Якщо ви встановлювали або оновлювали пакет LiteLLM після 24 березня 2026 року або ваша автоматизована розробницька середовище використовувала інструмент сканування Trivy, ваша система, ймовірно, вже була уражена.

Згідно з рекомендаціями Callum McMahon та Snyk, першочерговим завданням захисту та відновлення є підтвердження масштабу ураження та повне блокування бекдора хакерів.

- zizmor: цей інструмент призначений для статичного аналізу та виявлення помилок конфігурації GitHub Actions.

- gato та Gato-X: ці два варіанти інструментів допомагають виявляти автоматизовані процеси (pipeline) з структурними вразливостями.

- allstar: програма GitHub, розроблена відкритим фондом безпеки (OpenSSF), спеціально призначена для налаштування та впровадження політики безпеки в організаціях та репозиторіях GitHub.

За атакою на LiteLLM хакери вже давно стежать за бумом на риболовлю на лобстерів

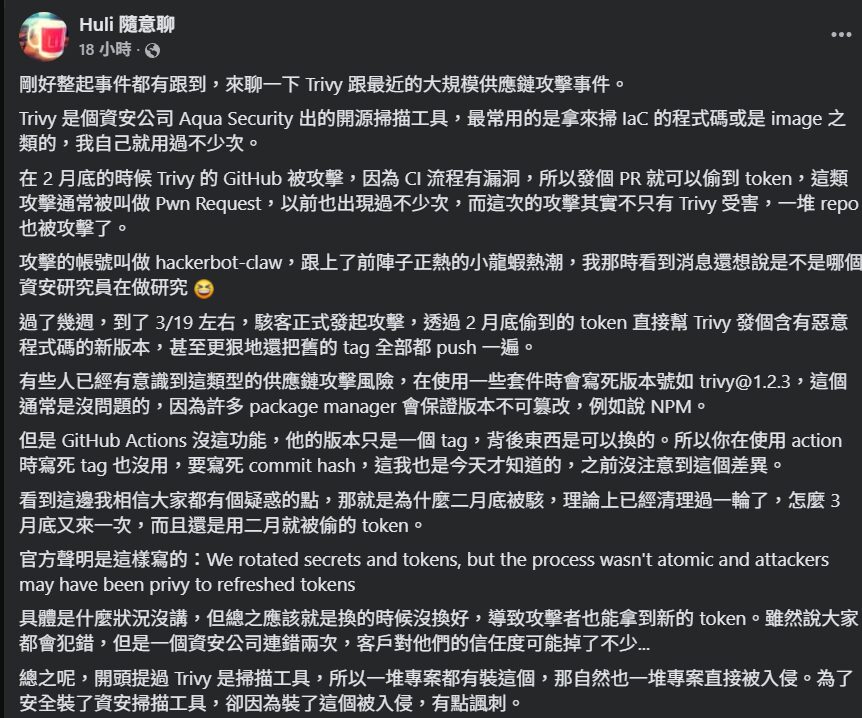

Згідно з аналізом Snyk та інженера Huli, який стежить за сферою кібербезпеки, кривавим маніпулятором цього випадку є хакерська група під назвою TeamPCP, яка активна з грудня 2025 року і часто створює канали через Telegram та інші комунікаційні платформи.

Huli вказує, що хакери під час атаки використовували автоматизований компонент атаки під назвою hackerbot-claw. Ця назва хитро підхопила недавню популярність AI-агентів для риболовлі на лобстерів (OpenClaw) у колі AI.

Ця група хакерів точно націлилася на інфраструктурні інструменти з високими привілеями, включаючи Trivy та LiteLLM, і вміло використовувала останні AI-тенденції для розширення масштабу атаки, демонструючи високу організованість та цілеспрямованість у своїх злочинних методах.

Джерело зображення: Huli випадкові бесіди | Інженер Huli, який стежить за сферою кібербезпеки, пояснює атаки на ланцюг постачання Trivy та LiteLLM (часткові скріншоти)

З поширенням інструментів AI управління доступом у процесі розробки та безпека ланцюга постачання стали ризиком, який не може бути проігнорований жодною компанією. Приклади, такі як нещодавні атаки на NPM-облікові записи відомих розробників, які призвели до впровадження шкідливого коду в JavaScript пакети, що загрожували більшості DApp та гаманців; або виявлення Anthropic китайськими хакерами, які через Claude Code запустили першу в історії велику автоматизовану мережеву шпигунську операцію, повинні служити уроком.