区块链系统通常通过公开账本实现去中心化验证,但这种透明性也使交易数据暴露在所有参与者面前。在涉及资金安全或敏感信息的场景中,完全公开的交易记录可能带来隐私泄露与数据分析风险。

在这一背景下,零知识证明技术逐渐成为区块链隐私保护的重要方向。Zcash 通过引入 zk-SNARKs,将密码学证明应用于交易验证过程,使“隐私保护”与“可验证性”能够同时成立,从而成为隐私计算与区块链结合的典型实践。

zk-SNARKs 定位:Zcash 隐私机制的核心基础

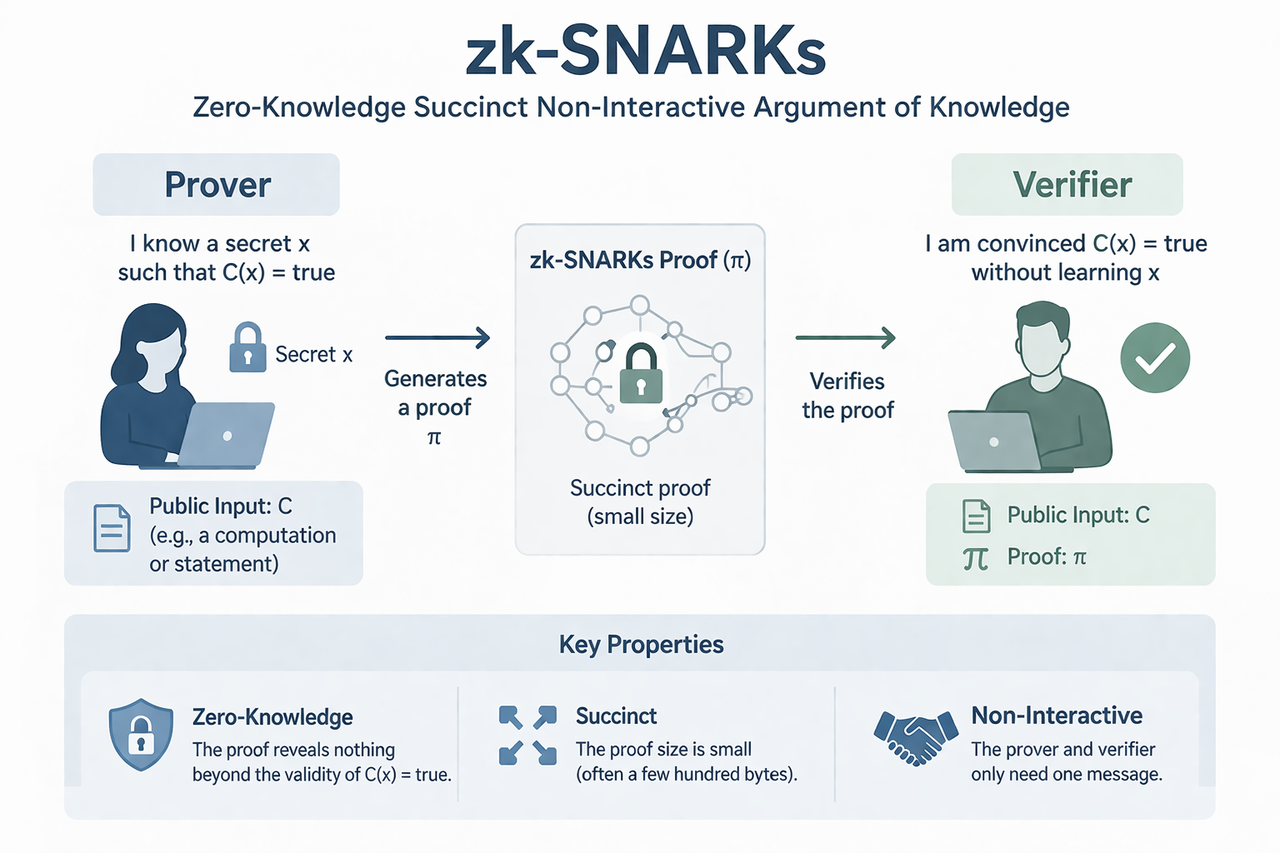

zk-SNARKs 是 Zcash 隐私交易的核心技术,其全称为“Zero-Knowledge Succinct Non-Interactive Argument of Knowledge”。这一技术允许一方在不披露任何信息的情况下,向另一方证明某个陈述是正确的。

在 Zcash 中,zk-SNARKs 被用于证明交易满足一系列约束条件,例如资金来源有效、输入输出平衡以及不存在双重支付。这种机制使交易无需公开细节即可被网络验证,从而实现隐私保护。

零知识证明的基本逻辑:如何“证明而不透露”

传统的验证方式通常依赖数据公开,例如需要展示交易金额或账户余额。而零知识证明则提供了一种不同的思路:通过构建数学证明,使验证者能够确认某个条件成立,而无需获取具体数据。

这一过程依赖三个核心性质:首先是完整性,即真实的陈述可以被成功证明;其次是可靠性,即错误的陈述无法通过验证;最后是零知识性,即证明过程不会泄露额外信息。

通过这种机制,Zcash 能够在不暴露交易内容的情况下完成验证,从而实现隐私交易。

zk-SNARKs 的关键特性解析

zk-SNARKs 具备多个关键特性,使其适合用于区块链系统。

其“简洁性”意味着生成的证明体积较小,便于在网络中传播;“非交互性”使证明生成后无需多轮通信即可完成验证;“知识证明”则确保证明者确实掌握相关信息而非伪造。

这些特性共同保证了 zk-SNARKs 在提供隐私保护的同时,仍能够满足区块链对效率与安全性的要求。

zk-SNARKs 在 Zcash 中的应用结构

在 Zcash 的隐私交易中,zk-SNARKs 与多种数据结构协同工作。

首先是“承诺(Commitment)”,用于加密存储交易金额与地址信息;其次是“Nullifier”,用于标识资金已被使用,从而防止双花;此外,“隐私池(shielded pool)”用于存储所有隐私资产,使交易之间难以建立直接关联。

通过这些结构,Zcash 构建了一个既能隐藏数据又能保证一致性的交易系统。

zk-SNARKs 证明生成过程详解

当用户发起隐私交易时,需要生成一个 zk-SNARKs 证明以证明交易有效。

这一过程首先将交易逻辑转化为数学表达,例如算术电路,用于描述资金流动规则。随后,这些表达会被转换为特定形式的数学问题,并基于私有输入数据生成证明。

由于这一过程涉及复杂计算,生成证明通常需要较高的资源消耗。这也是隐私交易在性能方面的重要特点之一。

zk-SNARKs 的验证过程:网络如何确认交易有效性

与证明生成相比,zk-SNARKs 的验证过程更加高效。

当交易被广播到网络后,节点只需验证附带的证明即可确认交易是否满足所有规则,而无需访问任何具体数据。这种验证方式不仅保证了隐私,也降低了网络负担。

因此,Zcash 能够在不公开交易细节的情况下,实现与传统区块链类似的安全验证机制。

Trusted Setup(可信设置):zk-SNARKs 的关键前提

zk-SNARKs 的实现依赖一个初始参数生成过程,称为“Trusted Setup”。

在这一过程中,需要生成一组公共参数,用于后续证明与验证。如果该过程被破坏,可能影响系统的安全性。因此,Zcash 通过多方计算(MPC)等方式降低信任风险。

随着技术发展,后续方案(如无需可信设置的改进型证明系统)也在不断探索,以进一步提升安全性与去信任程度。

zk-SNARKs 的优势与局限性

zk-SNARKs 的主要优势在于能够提供强隐私保护,同时保持高效验证能力。这使其成为区块链隐私技术的重要方向。

然而,其局限性同样明显。证明生成过程计算复杂,对资源要求较高;同时,早期版本依赖可信设置,也带来一定争议。此外,其实现复杂度较高,对开发与使用提出了更高要求。

zk-SNARKs 与其他隐私技术的差异对比(以 Monero 为例)

与 Zcash 使用的 zk-SNARKs 不同,Monero 采用环签名与混淆机制实现隐私。

zk-SNARKs 通过数学证明实现“完全隐藏”,而环签名则通过将交易混入多个可能参与者中实现“概率匿名”。两种技术路径在隐私强度、性能与实现方式上存在显著差异。

这种差异反映了隐私币设计中的两种思路:一种强调精确性与可验证性,另一种强调默认匿名与混淆效果。

总结

zk-SNARKs 是 Zcash 实现隐私交易的核心机制,其通过零知识证明在不披露数据的情况下完成交易验证。该技术在区块链中实现了隐私保护与可验证性的结合,为隐私计算提供了一种可行路径。

随着零知识证明技术的不断发展,其应用范围正在从隐私币扩展到更广泛的区块链与数据领域。

FAQs

zk-SNARKs 和普通加密有什么区别?

普通加密用于隐藏数据,而 zk-SNARKs 用于在不透露数据的情况下证明某些条件成立。

zk-SNARKs 为什么可以隐藏交易信息?

因为其验证依赖数学证明,而非原始数据本身。

zk-SNARKs 是否完全安全?

其安全性依赖于密码学假设与实现方式,目前被认为是可靠的,但仍需不断改进。

为什么生成 zk 证明比较耗费资源?

因为需要将复杂逻辑转化为数学证明并进行计算。

Zcash 是否所有交易都使用 zk-SNARKs?

不是,只有隐私地址(z-address)交易才使用该技术。

zk-SNARKs 和 zk-STARKs 有什么区别?

zk-STARKs 不依赖可信设置,但通常证明体积更大,两者在设计目标与实现方式上有所不同。

相关文章

CKB:闪电网络促新局,落地场景需发力

Master Protocol:激活 BTC 生息潜力

什么是 Fluid(FLUID)?一文了解 Fluid 的流动性基础设施与 DeFi 聚合机制

Fluid(FLUID)代币经济模型解析:用途、分配与激励机制