Trust Wallet lance le processus de compensation, assumant la perte totale de 7 millions de dollars des portefeuilles des utilisateurs

Trust Wallet a lancé le processus de compensation pour les victimes de l’incident de sécurité de la version 2.68 de l’extension Chrome, suite à une attaque qui a entraîné la perte d’environ 7 millions de dollars d’actifs numériques dans plusieurs portefeuilles. CZ, fondateur de Binance, a confirmé que la société assumera l’intégralité des pertes de tous les utilisateurs affectés, et les victimes peuvent soumettre une demande de réclamation via le site officiel.

Fuite de la clé API de Trust Wallet provoquant une attaque de la chaîne d’approvisionnement

Eowyn Chen, CEO de Trust Wallet, a révélé lors de l’enquête post-incident la méthode principale de l’attaque. Les hackers ont obtenu la clé API de Trust Wallet pour l’application web Chrome, un certificat clé destiné initialement à la publication interne des mises à jour par l’équipe. Les attaquants ont utilisé cette « clé universelle » pour, le 24 décembre à 12h32 UTC, contourner le processus de publication interne standard de Trust Wallet et pousser directement une version modifiée 2.68 sur le Chrome Web Store.

Cette méthode d’attaque est connue dans le domaine de la cybersécurité sous le nom d’« attaque de la chaîne d’approvisionnement », où l’attaquant ne cible pas directement l’utilisateur mais infiltre le canal de distribution du logiciel pour y injecter du code malveillant, déguisé en mise à jour officielle, et le pousser à tous les utilisateurs. Étant donné que la mise à jour provient du magasin officiel et que le certificat de signature est valide, ni les utilisateurs ni le navigateur ne peuvent détecter la nature malveillante. Avec environ un million d’utilisateurs de l’extension Chrome de Trust Wallet, l’impact potentiel de cette attaque est très large.

La société de sécurité blockchain SlowMist a indiqué dans son analyse technique que le code malveillant exploite une bibliothèque d’analyse open source modifiée. Le code soigneusement conçu par l’attaquant s’exécute lorsque l’utilisateur se connecte à l’extension, en silence, pour extraire la phrase de récupération du portefeuille et la transmettre à un serveur contrôlé par le hacker. La phrase de récupération donne le contrôle total du portefeuille de cryptomonnaies. Si elle est compromise, l’attaquant peut prendre le contrôle complet de tous les actifs. Chen a indiqué que les utilisateurs qui se sont connectés à l’extension avant 11h00 le 26 décembre (UTC) ont probablement été affectés.

Trust Wallet, après avoir reçu l’alerte de ZachXBT, un enquêteur blockchain, publié sur Telegram le jour de Noël, a immédiatement lancé une procédure d’urgence. L’équipe a publié la version 2.69 le 25 décembre pour corriger la faille et a retiré la version malveillante du Chrome Web Store. Cependant, pour les utilisateurs qui se sont connectés pendant la période de mise en ligne de la version malveillante, leur phrase de récupération a peut-être déjà été compromise, et même après la mise à jour, il est impossible de récupérer les fonds perdus.

Traçage des 7 millions de dollars de fonds volés

La société de sécurité blockchain PeckShield a suivi la trace des fonds volés via une analyse on-chain. Environ 7 millions de dollars d’actifs numériques ont été dérobés sur plusieurs blockchains, notamment Bitcoin, Ethereum et Solana. Les attaquants ont adopté une stratégie de liquidation rapide, plus de 4 millions de dollars ayant été transférés via des échanges centralisés comme ChangeNOW, FixedFloat et KuCoin. Au jeudi, environ 2,8 millions de dollars restent dans le portefeuille des hackers.

Ce mode de transfert indique que les attaquants disposent de compétences professionnelles en blanchiment d’argent. ChangeNOW et FixedFloat sont des échanges instantanés sans KYC, souvent utilisés pour dissimuler l’origine des fonds. Le transfert d’une partie des fonds vers de grands échanges comme KuCoin pourrait viser à disperser ou à convertir en fiat. Bien que la traçabilité on-chain soit transparente, une fois que les fonds entrent dans une plateforme centralisée ou un mixer, leur récupération devient beaucoup plus difficile.

Il est à noter que l’attaque a eu lieu la veille de Noël, une stratégie classique des hackers. Pendant les fêtes, les équipes de sécurité des entreprises sont moins nombreuses, ce qui réduit leur capacité de réponse, donnant plus de temps aux attaquants pour transférer les actifs. Trust Wallet a publié une version corrigée en seulement 24 heures, mais les hackers ont déjà eu le temps de réaliser la première vague de transferts.

Actuellement, seul l’extension Chrome de Trust Wallet est concernée. Les utilisateurs de l’application mobile (iOS et Android) et d’autres versions pour navigateurs (comme Firefox, Edge) ne sont pas affectés. Cela s’explique par le fait que chaque plateforme utilise un canal de publication et une clé API distincts, et que les hackers n’ont obtenu que le contrôle de la publication sur le Chrome Web Store.

Procédure officielle de compensation et avertissements contre les scams

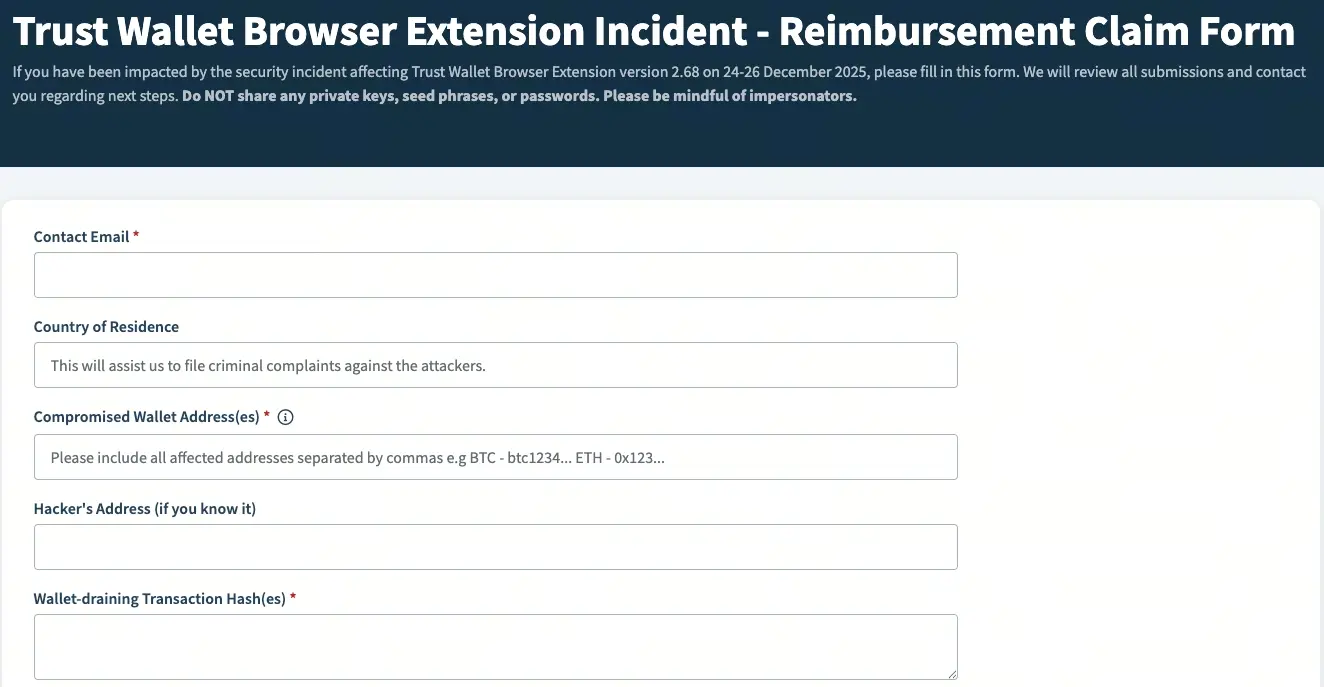

Trust Wallet a mis en ligne sur son site officiel un formulaire de demande de compensation officiel. Les utilisateurs affectés doivent fournir les informations suivantes pour faire leur réclamation :

Informations nécessaires pour la demande de réclamation

· Informations d’identité de base : adresse email et pays/région de résidence, pour vérification d’identité et contact ultérieur

· Preuve du portefeuille victime : adresse du portefeuille volé et adresse de réception de l’attaquant, en format d’adresse blockchain complet

· Preuve de transaction : hash de transaction (Transaction Hash) concernée, comme preuve sur la blockchain du vol

L’équipe de Trust Wallet déclare : « Nous travaillons jour et nuit pour finaliser les détails du processus de compensation. Chaque cas doit être vérifié minutieusement pour garantir précision et sécurité. » Ce mécanisme de vérification vise à prévenir les fausses réclamations, mais implique que la distribution des fonds prenne du temps. CZ, fondateur de Binance, a clairement promis sur X : « Trust Wallet assumera l’intégralité des pertes », en insistant sur la « sécurité » des fonds des utilisateurs. Binance a acquis Trust Wallet en 2018, et cette promesse montre la volonté de la société mère de préserver la réputation de la marque.

Trust Wallet rappelle aux utilisateurs de faire attention aux fausses formulaires de réclamation et aux arnaques d’usurpation d’identité qui apparaissent après l’incident. Les hackers et escrocs profitent souvent de ces événements pour créer des dommages secondaires, en usurpant l’identité officielle pour voler davantage d’informations personnelles ou de phrases de récupération. Les utilisateurs doivent uniquement soumettre leurs demandes via le site officiel de Trust Wallet ou des canaux officiels vérifiés, et ne doivent pas cliquer sur des liens suspects ou divulguer leur phrase de récupération à quiconque.

Cet incident met en lumière le risque systémique lié aux canaux de publication centralisés. Même pour un portefeuille décentralisé, le mécanisme de mise à jour dépend des plateformes centralisées comme Google ou Apple. Une mauvaise gestion des clés API peut exposer tout le groupe d’utilisateurs à des risques. Trust Wallet doit revoir ses mécanismes de stockage des clés, en adoptant des mesures de sécurité renforcées telles que les modules de sécurité matériels (HSM) ou l’autorisation multi-signatures. Pour les utilisateurs, il est conseillé de faire régulièrement des sauvegardes de leur phrase de récupération, d’utiliser un portefeuille matériel pour stocker de gros montants, et de suivre les annonces de sécurité officielles pour réduire les risques similaires.