CZ : Trust Wallet indemnisera la perte de 7 millions de dollars suite au piratage de Noël

Le portefeuille de cryptomonnaies Trust Wallet a récemment révélé une vulnérabilité de sécurité dans son extension de navigateur v2.68, entraînant le vol d’environ 7 millions de dollars des fonds des utilisateurs. CZ, le fondateur de Binance, a déclaré que Trust Wallet indemnisera intégralement les utilisateurs affectés et a appelé ceux utilisant cette version à prendre immédiatement des mesures pour sécuriser leur portefeuille.

Les utilisateurs de Trust Wallet ont été victimes d’une attaque de vulnérabilité soigneusement planifiée le jour de Noël, avec une perte estimée à environ 7 millions de dollars. Selon certaines sources, cette attaque aurait été en préparation dès début décembre. La société de cybersécurité SlowMist a également indiqué que ces extensions malveillantes continuaient d’exporter les informations personnelles des utilisateurs.

Trust Wallet a précédemment publié sur X que la version 2.68 de son extension de navigateur était affectée par un incident de sécurité, impactant les utilisateurs de bureau, et a conseillé de mettre à jour vers la version 2.69.

Actualité : La vulnérabilité de l’extension Trust Wallet a été révélée, les fonds des utilisateurs volés pour plus de 600 millions de dollars

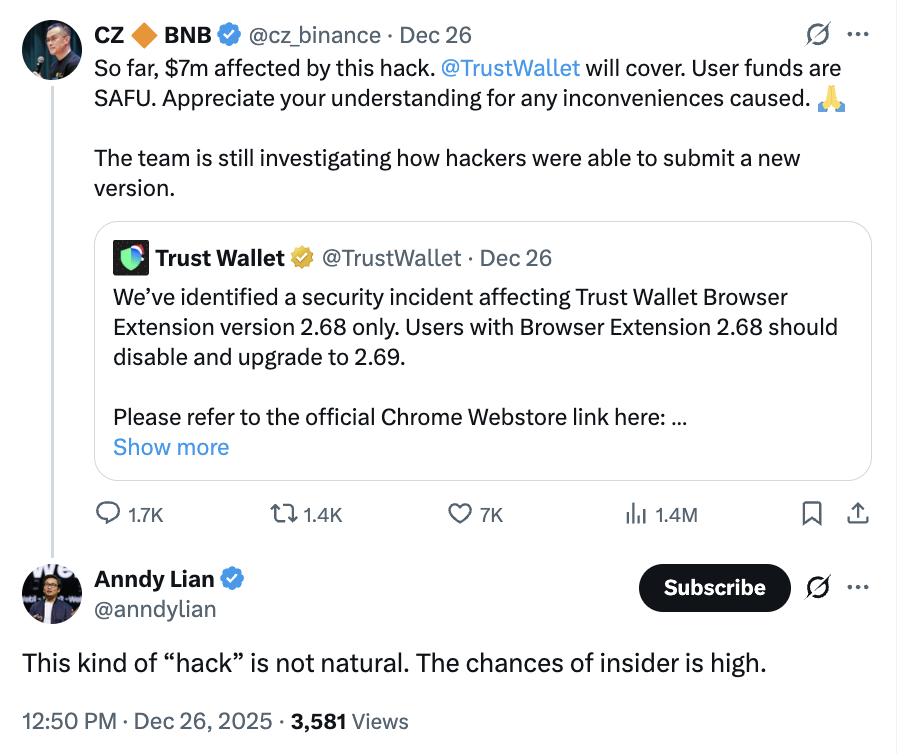

CZ, co-fondateur de Binance, a indiqué dans un post sur X vendredi que les fonds perdus seraient indemnisés, « cette attaque a déjà causé une perte de 7 millions de dollars. Une indemnisation sera effectuée. La sécurité des fonds des utilisateurs n’est pas compromise ». Il a également mentionné que l’équipe Trust Wallet enquêtait toujours sur la manière dont le hacker avait soumis la nouvelle version.

Jusqu’à présent, $7m affecté par cette attaque. @TrustWallet couvrira. Les fonds des utilisateurs sont SAFU. Nous vous remercions de votre compréhension pour tout inconvénient causé. 🙏

L’équipe continue d’enquêter sur la façon dont les hackers ont pu soumettre une nouvelle version. https://t.co/xdPGwwDU8b

— CZ 🔶 BNB (@cz_binance) 26 décembre 2025

Les vulnérabilités dans les portefeuilles de cryptomonnaies représentent une menace de plus en plus sérieuse pour les investisseurs en actifs numériques. Selon les données de Chainalysis, le montant volé en 2025 dépasse 3,4 milliards de dollars, dont à lui seul, en février, l’incident de vol chez Bybit a causé une perte finale d’environ 1,5 milliard de dollars. En 2025, le nombre d’incidents de vol de portefeuilles personnels a explosé à 158 000, affectant 80 000 victimes différentes, mais le montant total volé (713 millions de dollars) a diminué par rapport à 2024.

Actualité : Progression de l’enquête sur le vol de 1,4 milliard de dollars chez Bybit : près de 28 % des flux de cryptomonnaies « coupés », 3,84 % des actifs gelés avec succès

La vulnérabilité de Trust Wallet suscite l’inquiétude des observateurs de l’industrie des cryptomonnaies

Le fondateur de SlowMist, Yu Xian, a publié qu’il avait observé que la planification de l’attaque contre Trust Wallet avait commencé dès le 8 décembre.

L’extension de navigateur Trust Wallet avec une version backdoor est la 2.68.0, la version corrigée est la 2.69.0. En comparant, voici les différences entre le code normal et le code backdoor, comme illustré ci-dessous.

Le code backdoor a ajouté un PostHog pour collecter diverses informations privées des utilisateurs du portefeuille (y compris la phrase de récupération), et les envoyer au serveur de l’attaquant api.metrics-trustwallet[.]com.

Chronologie estimée : l’attaquant a commencé à préparer au moins le 8 décembre… https://t.co/EpvCqRli7n pic.twitter.com/FOLjD6aPar

— Cos( Yu Xian)😶🌫️ (@evilcos) 26 décembre 2025

Yu Xian a indiqué que la version backdoor de l’extension Trust Wallet était la 2.68.0, et la version corrigée la 2.69.0. Il a comparé le code normal et le code backdoor, « le code backdoor a ajouté un PostHog pour collecter diverses informations privées des utilisateurs du portefeuille (y compris la phrase de récupération), et les envoyer au serveur de l’attaquant api.metrics-trustwallet[.]com. La chronologie estimée : l’attaquant aurait commencé à préparer au moins le 8 décembre (soit le 8 décembre), a réussi à implanter le backdoor le 22 décembre, et a commencé à transférer des fonds lors de Noël, ce qui a été découvert ».

Certaines sources de l’industrie suggèrent que cette vulnérabilité pourrait indiquer une activité interne, car l’attaquant aurait pu soumettre une nouvelle version de l’extension Trust Wallet sur le site web. « Ce type d’attaque de hackers n’est pas naturel. La possibilité d’un personnel interne est très élevée. »

Concernant certains membres de la communauté qui ont déclaré : « C’est sûrement un membre de l’équipe (à l’intérieur) qui a commis l’acte. » CZ lui-même a également évoqué cette possibilité. SlowMist a également indiqué que l’attaquant « connaît très bien le code source de l’extension Trust Wallet », ce qui permettrait aux hackers d’implémenter le code backdoor nécessaire pour collecter des informations sensibles des utilisateurs.