O contrato V2 de Scallop em estado de abandono foi explorado; após serem roubadas 150.000 unidades de SUI, anuncia o reembolso integral

O protocolo de empréstimos descentralizados Scallop da Sui Network publicou um anúncio oficial na plataforma X a 26 de abril (domingo), confirmando que foi alvo de um ataque a uma vulnerabilidade. O atacante retirou cerca de 150.000 SUI a partir de um contrato de recompensas abandonado associado ao sSUI spool. De acordo com a declaração oficial, o fundo de liquidez principal e os depósitos dos utilizadores não foram afetados. O protocolo foi restabelecido para permitir depósitos e levantamentos, confirmando-se que todas as perdas serão compensadas na totalidade com fundos da empresa.

Linha temporal do evento e resposta oficial da Scallop

De acordo com o anúncio da Scallop na plataforma X (26 de abril, 12:50 UTC), o alvo do ataque foi o contrato de recompensas associado ao sSUI spool, que constitui a camada de incentivos para depositantes de SUI do protocolo, e não a lógica central de empréstimo. A equipa da Scallop congelou o contrato afetado poucos minutos após o acontecimento. O congelamento do contrato principal foi desativado no prazo de duas horas, e os levantamentos e recargas foram retomados às 14:42 UTC.

A declaração oficial da Scallop afirma: «A Scallop irá compensar 100% das perdas na totalidade.»

Análise técnica da vulnerabilidade: contador last_index não inicializado do pacote abandonado de 2023

(Fonte: Vadim)

De acordo com análises independentes on-chain, o ponto de entrada do ataque foi o pacote V2 spool abandonado implantado pela Scallop em novembro de 2023, mais de 17 meses antes do ataque em questão. Na arquitetura técnica da Sui Network, os pacotes já implantados não podem ser alterados; a menos que o controlo de versões esteja explicitamente definido, as versões antigas ainda podem ser chamadas.

O atacante identificou o contador last_index não inicializado no pacote, que é utilizado para acompanhar as recompensas acumuladas pelos depositantes. O atacante apostou cerca de 136.000 sSUI; o sistema considerou esta posição como existente desde que o spool foi iniciado em agosto de 2023. Após cerca de 20 meses de acumulação exponencial, o índice do spool cresceu para cerca de 1,19 mil milhões, permitindo ao atacante obter cerca de 162 biliões de pontos de recompensa, que foram trocados por 150.000 SUI numa proporção 1:1.

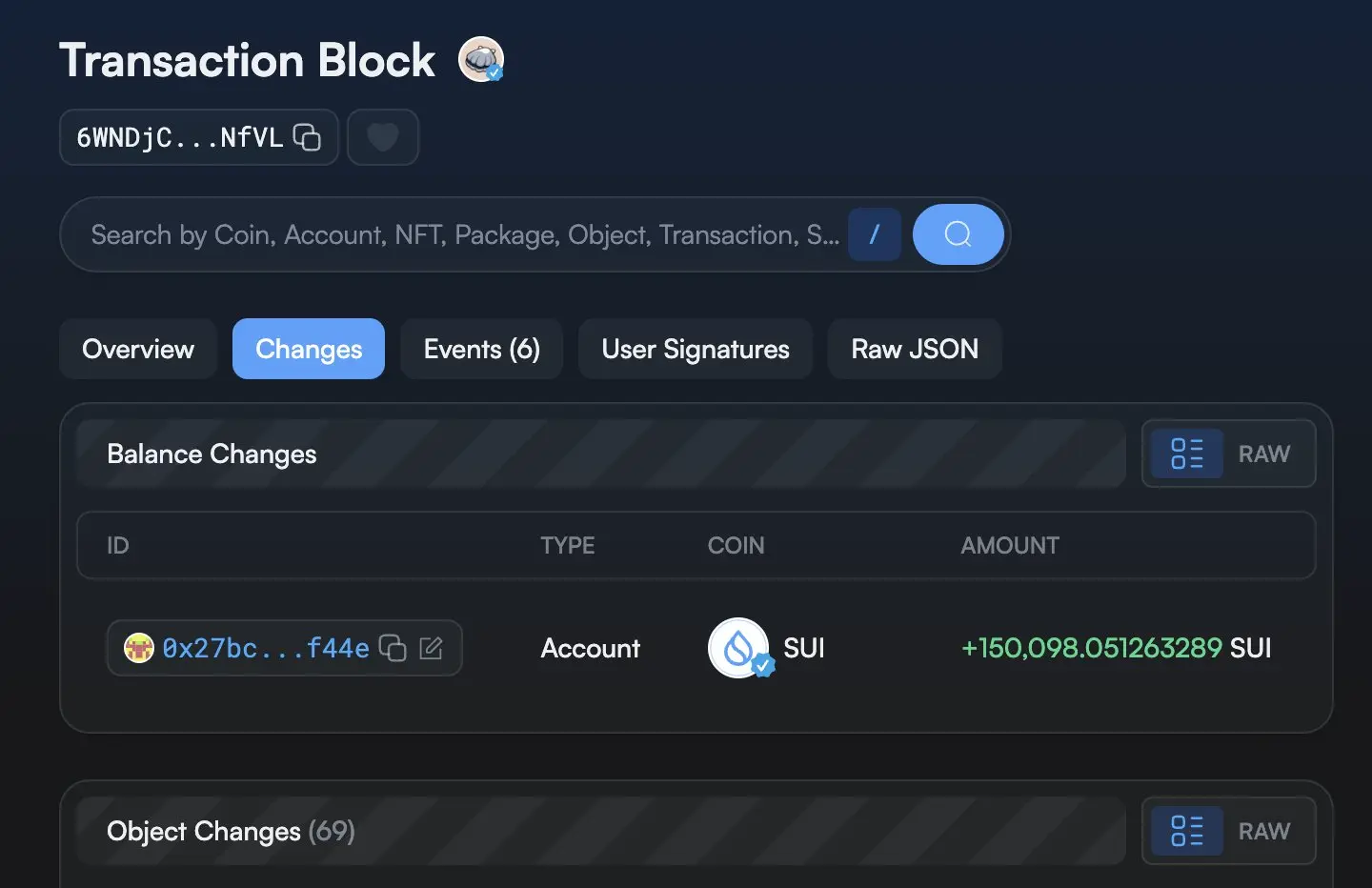

Os registos de transações on-chain podem ser consultados pelo hash: 6WNDjCX3W852hipq6yrHhpUaSFHSPWfTxuLKaQkgNfVL

Registo de recentes incidentes de vulnerabilidades em Sui DeFi

De acordo com reportagens públicas, no início de abril de 2026, ocorreu um ataque semelhante no Volo Protocol na Sui Network. O alvo também era um contrato associado e não a lógica central do protocolo; as perdas foram de aproximadamente 3,5 milhões de dólares. Além disso, cerca de uma semana antes do ataque, na rede Ethereum ocorreu um incidente de ataque de ponte, tendo sido roubados cerca de 292 milhões de dólares em tokens de liquidez re-alocados sem garantias.

Até ao momento em que esta reportagem foi publicada, a Sui Foundation e a Mysten Labs não tinham emitido um comunicado público sobre o caso da Scallop. De acordo com a explicação oficial da Scallop, o protocolo planeia realizar uma auditoria abrangente a todos os pacotes antigos existentes; o calendário da auditoria ainda não foi definido.

Perguntas frequentes

Qual foi o momento em que ocorreu este ataque por vulnerabilidade e qual foi a dimensão das perdas?

De acordo com o anúncio oficial da Scallop na plataforma X, o ataque ocorreu a 26 de abril de 2026 (domingo) às 12:50 UTC. O atacante retirou cerca de 150.000 SUI a partir do contrato de recompensas do sSUI spool abandonado. O fundo de liquidez central de empréstimos e os depósitos dos utilizadores noutros mercados não foram afetados.

Que compromissos oficiais fez a Scallop relativamente a este ataque?

De acordo com a declaração oficial da Scallop, o protocolo congelou o contrato afetado poucos minutos após o ataque e restaurou todas as funcionalidades de operação às 14:42 UTC (cerca de duas horas após a publicação do anúncio). A Scallop confirmou que irá compensar todas as perdas na totalidade com fundos da empresa, que os rendimentos dos utilizadores não foram afetados e que está a planear realizar uma auditoria abrangente a todos os pacotes antigos existentes.

Qual é a causa técnica fundamental desta vulnerabilidade e que relação tem com a arquitetura técnica da Sui Network?

De acordo com análises independentes on-chain, a falha deriva de um contador last_index não inicializado num pacote V2 spool abandonado implantado em novembro de 2023. Na Sui Network, os pacotes já implantados não podem ser modificados; a menos que o controlo de versões esteja explicitamente definido, as versões antigas continuam a poder ser chamadas, permitindo ao atacante explorar código abandonado de há mais de 17 meses para extrair 150.000 SUI.

Related Articles

Western Union vai lançar a stablecoin USDPT em maio, apresentando a Rede de Activos Digitais e o Stable Card

Jupiter Lend aumenta o limite de empréstimo JLP/JupUSD para $40 milhões

A Polymarket anuncia uma atualização a 28 de abril: os ativos em garantia são transferidos para pUSD, e a negociação fica suspensa cerca de 1 hora

Polymarket Atualiza a Plataforma a 28 de Abril, Migrando Colateral de USDC.e para pUSD

Curve propõe um plano de recuperação baseado no mercado para $700K dívida incobrável no mercado CRV-long LlamaLend

AAVE Já Está em Funcionamento na Rede Solana, Disponível no Phantom e Jupiter