ผลการค้นหา Bing AI ถูกโจมตีด้วยพิษ โปรแกรมติดตั้ง OpenClaw ที่เป็นอันตรายขโมยข้อมูล

SlowMist หัวหน้าเจ้าหน้าที่ด้านความปลอดภัยทางข้อมูล 23pds ได้โพสต์เตือนบนแพลตฟอร์ม X เมื่อวันที่ 10 มีนาคม ว่าแฮกเกอร์ได้ดำเนินการ “ปนเปื้อน” ผลการค้นหา Bing AI โดยการนำเสนอโปรแกรมติดตั้ง OpenClaw ปลอมในผลการค้นหาอันดับแรกของคำค้นหา “OpenClaw Windows” เพื่อชักชวนให้ผู้ใช้ดาวน์โหลดและรันมัลแวร์

วิธีการโจมตี: การปนเปื้อน Bing AI ด้วยคลังโค้ดอันตรายบน GitHub

(ที่มา: Huntress)

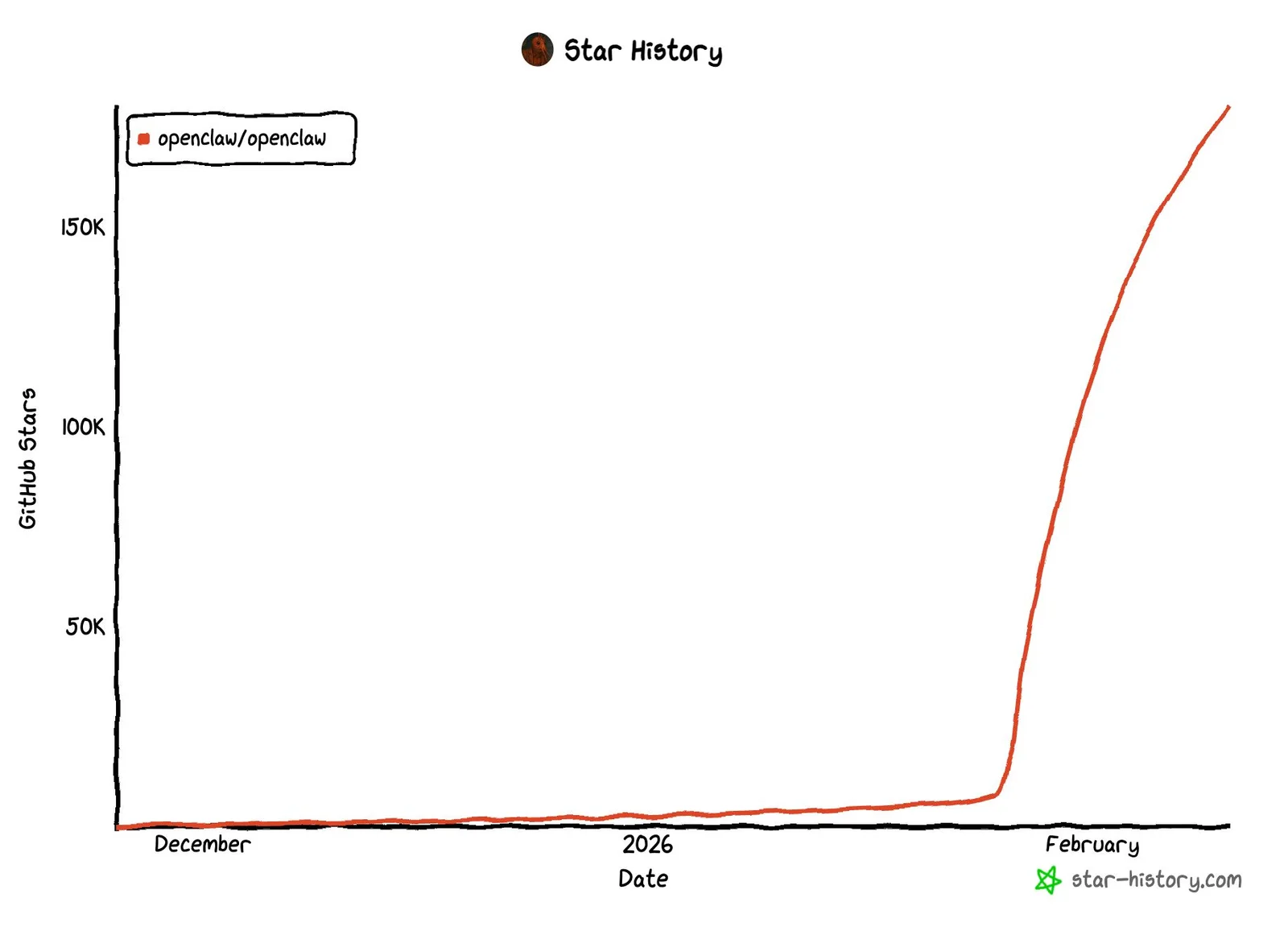

OpenClaw เป็นเครื่องมือ AI ช่วยเหลือส่วนตัวแบบโอเพ่นซอร์สที่ได้รับความนิยมอย่างรวดเร็ว โดยเดิมชื่อ Clawdbot ซึ่งเปิดตัวในพฤศจิกายน 2025 ได้รับการ fork ไปแล้วหลายหมื่นครั้งและมีดาวน์โหลดมากกว่าหลายแสนครั้ง ความนิยมนี้กลายเป็นช่องทางให้แฮกเกอร์เข้าถึงระบบได้ง่ายขึ้น

แฮกเกอร์สร้างคลังโค้ดปลอมบน GitHub ที่ดูเหมือนเป็นเครื่องมือการติดตั้งที่ถูกต้อง โดยใช้โค้ดจาก Cloudflare เพื่อเพิ่มความน่าเชื่อถือ และเผยแพร่ในชื่อองค์กร GitHub เอกชน “openclaw-installer” แทนบัญชีผู้ใช้ธรรมดา เพื่อหลบเลี่ยงความสงสัยในขั้นต้น

Huntress ชี้ว่า ความสำเร็จของการโจมตีครั้งนี้อยู่ที่ การแค่ฝากมัลแวร์ไว้บน GitHub ก็เพียงพอที่จะปนเปื้อนผลการค้นหาใน Bing AI โดยไม่ต้องอาศัยการควบคุมอัลกอริทึมของเครื่องมือค้นหาเพิ่มเติม วิธีนี้เป็นแนวทางเดียวกับการโจมตีเมื่อธันวาคม 2025 ที่แฮกเกอร์ใช้ ChatGPT และ Grok ในการแชร์แชท แต่มีข้อได้เปรียบที่ง่ายกว่าและส่งผลกระทบกว้างขวางกว่า

วิเคราะห์ชุดเครื่องมืออันตราย: การรวมมัลแวร์สามชั้นที่เป็นภัยคุกคาม

ชุดมัลแวร์ที่ใช้ในการโจมตีนี้มีการแบ่งหน้าที่อย่างชัดเจน:

Stealth Packer (โปรแกรมบรรจุแบบใหม่): ฝังมัลแวร์ลงในหน่วยความจำ เพิ่มกฎไฟร์วอลล์ สร้างงานกำหนดเวลาแบบลับๆ และตรวจสอบสภาพแวดล้อมเสมือนก่อนรัน payload ที่ถอดรหัสแล้ว เช่น การตรวจจับการเคลื่อนไหวของเมาส์เพื่อดูว่ามีผู้ใช้งานจริงอยู่หรือไม่ Detection rate บน VirusTotal ต่ำมาก

GhostSocks (มัลแวร์พร็อกซีแบบย้อนกลับ): เคยถูกกลุ่มเรียกค่าไถ่ BlackBasta ใช้ เปลี่ยนคอมพิวเตอร์ที่ติดมัลแวร์ให้กลายเป็นเซิร์ฟเวอร์พร็อกซี เพื่อให้แฮกเกอร์สามารถเข้าสู่บัญชีโดยใช้ IP ของเหยื่อ ข้ามการยืนยันตัวตนแบบหลายปัจจัย (MFA) และกลไกป้องกันการฉ้อโกง

โปรแกรมขโมยข้อมูล (Vidar / PureLogs Stealer): เขียนด้วยภาษา Rust ทำงานในหน่วยความจำเพื่อขโมยข้อมูลรับรอง คีย์ API และไฟล์การตั้งค่าของ OpenClaw รุ่น Vidar บางตัวยังใช้ช่องทาง Telegram และหน้าโปรไฟล์ Steam เพื่อซ่อนที่อยู่คำสั่ง C2 แบบไดนามิก

การแพร่กระจายข้ามแพลตฟอร์ม: ช่องทางโจมตีบน Windows และ macOS แตกต่างกัน

คลังโค้ดอันตรายบน GitHub ให้คำแนะนำการติดตั้งสำหรับทั้งสองแพลตฟอร์ม ใน Windows หลังจากรันไฟล์ “OpenClaw_x64.exe” จะมีการติดตั้งมัลแวร์ด้วยภาษา Rust หลายตัว โดยโปรแกรมขโมยข้อมูลจะทำงานในหน่วยความจำอย่างเงียบๆ ใน macOS คำแนะนำการติดตั้งจะให้รันคำสั่ง bash หนึ่งบรรทัด จากนั้นดึงไฟล์ “OpenClawBot” จากคลังของกลุ่มอันตราย “puppeteerrr” ซึ่งเป็นไฟล์ที่ตรวจสอบแล้วว่าเป็นรุ่นของ AMOS โดยปลอมตัวเป็นสิทธิ์ผู้ดูแลระบบเพื่อขโมยข้อมูลในโฟลเดอร์เป้าหมาย เช่น เอกสาร ดาวน์โหลด และเดสก์ท็อป

หลัง Huntress พบและรายงานคลังโค้ดอันตรายนี้ให้ GitHub ระบบจะปิดภายในประมาณ 8 ชั่วโมง สิ่งสำคัญคือ แม้จะติดตั้ง OpenClaw เวอร์ชันถูกต้อง ไฟล์การตั้งค่าก็ยังเต็มไปด้วยข้อมูลสำคัญ เช่น รหัสผ่าน คีย์ API ซึ่งหากมัลแวร์ขโมยข้อมูลเข้าไปในระบบแล้ว ข้อมูลเหล่านี้ก็เสี่ยงที่จะถูกขโมยเช่นกัน

คำถามที่พบบ่อย

ทำไมผลการค้นหา Bing AI ถึงแนะนำมัลแวร์?

แฮกเกอร์พบว่า การฝากมัลแวร์ไว้บน GitHub เพียงอย่างเดียว ก็เพียงพอให้ Bing AI นำเสนอคลังโค้ดอันตรายเป็นอันดับต้นๆ ของผลการค้นหา ระบบ AI เมื่อประเมินความน่าเชื่อถือของคลังโค้ดบน GitHub แล้ว ไม่สามารถแยกแยะเนื้อหาอันตรายได้อย่างมีประสิทธิภาพ ทำให้แฮกเกอร์สามารถใช้ความเชื่อมั่นในแพลตฟอร์มนี้ในการหลอกลวง

มัลแวร์ GhostSocks ข้ามการยืนยันตัวตนแบบหลายปัจจัยอย่างไร?

GhostSocks เปลี่ยนคอมพิวเตอร์ที่ติดมัลแวร์ให้กลายเป็นเซิร์ฟเวอร์พร็อกซี แฮกเกอร์สามารถเข้าสู่บัญชีที่ถูกขโมยข้อมูลรับรองโดยใช้ IP ของเหยื่อ เนื่องจากพฤติกรรมการเข้าสู่ระบบในเชิงภูมิศาสตร์และเครือข่ายตรงกับพฤติกรรมปกติของเหยื่อ จึงทำให้กลไก MFA และการป้องกันการฉ้อโกงไม่สามารถตรวจจับความผิดปกติได้

ควรระวังการติดตั้ง OpenClaw ปลอมอย่างไร?

ควรดาวน์โหลด OpenClaw โดยตรงจากคลังทางการบน GitHub เท่านั้น สำหรับการติดตั้งบน macOS หากมีการร้องขอให้รันคำสั่ง bash หนึ่งบรรทัดจากแหล่งที่ไม่น่าเชื่อถือ ควรถือเป็นสัญญาณอันตรายอย่างสูง ผู้ใช้ไม่ควรเชื่อใจโค้ดบน GitHub โดยพลการ แม้จะเป็นซอฟต์แวร์จากแพลตฟอร์มที่เชื่อถือได้ ก็ไม่ได้หมายความว่าซอฟต์แวร์นั้นปลอดภัยเสมอไป