Kỷ nguyên AI và bảo mật tài sản trên chuỗi: hướng dẫn thực tiễn từ bảo vệ khóa riêng tư đến khung kiểm soát rủi ro DeFi mới nhất (phiên bản 2026)

Vì sao chiến lược bảo mật trên chuỗi phải được viết lại cho năm 2026

Nếu bạn vẫn áp dụng phương pháp năm 2021 là “chỉ cần sao lưu cụm từ hạt giống”, thì cách quản lý rủi ro của bạn đã lạc hậu. Bảo mật trên chuỗi hiện nay đối mặt với ba thay đổi lớn:

- Các cuộc tấn công đã chuyển từ “phá giải mật mã học” sang “thao túng quyết định của con người”.

- Tổn thất đã dịch chuyển từ “mất khóa riêng tư” sang “người dùng tự nguyện ký các phê duyệt nguy hiểm”.

- Rủi ro đã tăng từ “hacker đơn lẻ” thành “công cụ chợ đen công nghiệp hóa và tự động hóa bằng AI” phối hợp cùng nhau.

Điều này có nghĩa là với nhà đầu tư bán lẻ, trọng tâm phải dịch chuyển từ “bảo vệ bí mật” sang “quản lý từng tương tác”.

Diễn biến mới: Rủi ro đã chuyển từ “kỹ năng hacker” sang “lừa đảo hợp tác giữa con người và AI”

Dữ liệu công khai hai năm qua cho thấy một số xu hướng then chốt:

-

Sự cố lớn vẫn xảy ra: Sự cố Bybit năm 2025, được nhiều cơ quan theo dõi, là một trường hợp thua lỗ lịch sử, phơi bày điểm yếu trong phụ thuộc bên thứ ba, quy trình chữ ký và bảo mật chuỗi cung ứng. Bài học cho người dùng phổ thông: bạn không cần bị “hack”—chỉ một chữ ký trên giao diện sai cũng đủ gây mất mát không thể đảo ngược.

-

Lừa đảo AI đang gia tăng: Nhiều báo cáo ngành năm 2026 cho thấy giả mạo CSKH, nhân bản giọng nói, video deepfake và phishing hàng loạt đang mở rộng nhanh chóng. Kẻ lừa đảo không còn dựa vào “lỗi chính tả dễ nhận biết”, mà dùng giao tiếp thuyết phục, thao túng cảm xúc và tạo cảm giác cấp bách—khiến bạn mắc sai lầm chỉ trong 3 phút.

-

Quy định nâng cao tiêu chuẩn nhưng không bảo vệ được thua lỗ cá nhân: Giấy phép stablecoin tại Hồng Kông và việc triển khai MiCA ở châu Âu đã cải thiện tuân thủ và minh bạch cấp tổ chức. Tuy nhiên, quy định chủ yếu giảm “tính mờ hệ thống” chứ không thể ngăn người dùng ký các giao dịch Permit hoặc SetApprovalForAll độc hại trên trang phishing.

Kết luận: Dù môi trường bên ngoài cải thiện, rủi ro vận hành phía người dùng vẫn là nguyên nhân thua lỗ chính.

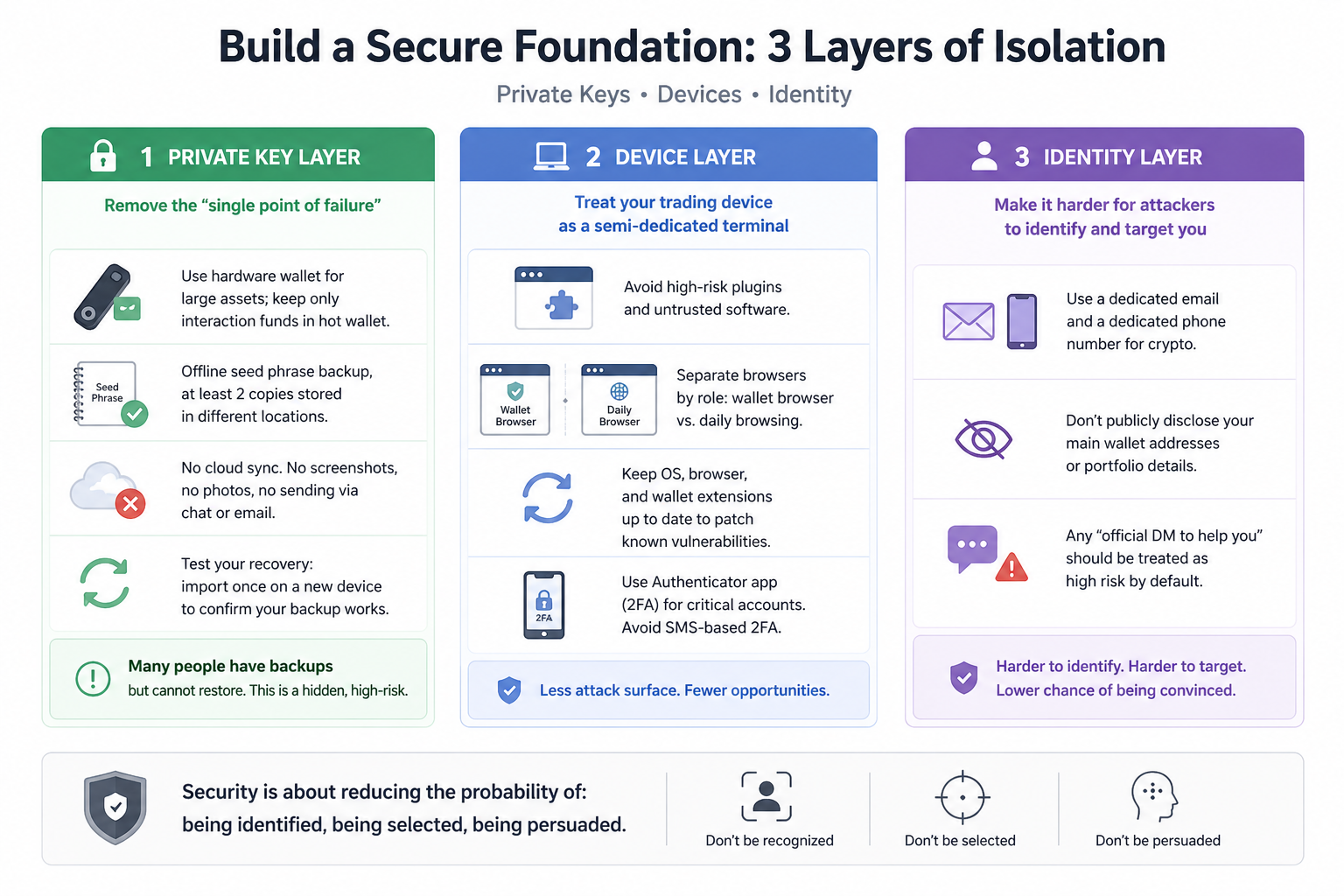

Xây dựng nền tảng bảo mật: Ba lớp cách ly cho khóa riêng tư, thiết bị và danh tính

1. Lớp khóa riêng tư: Loại bỏ điểm lỗi đơn lẻ

- Lưu trữ tài sản lớn trong Ví phần cứng; chỉ giữ tiền giao dịch trong Ví nóng.

- Sao lưu cụm từ hạt giống ngoại tuyến, ít nhất ở hai vị trí khác nhau.

- Không bật đồng bộ đám mây, không chụp màn hình, không chụp ảnh hoặc chia sẻ qua ứng dụng chat.

- Thực hành khôi phục: nhập bản sao lưu trên thiết bị mới để xác nhận.

Nhiều người dùng “có sao lưu nhưng không thể khôi phục”—một kịch bản rủi ro tiềm ẩn cao.

2. Lớp thiết bị: Biến thiết bị giao dịch thành thiết bị bán chuyên biệt

- Tránh cài plugin rủi ro cao hoặc phần mềm không rõ nguồn gốc trên thiết bị giao dịch chính.

- Sử dụng tách biệt trình duyệt: tách trình duyệt Ví khỏi trình duyệt sử dụng hàng ngày.

- Luôn cập nhật hệ điều hành, trình duyệt và tiện ích Ví để vá lỗ hổng.

- Sử dụng 2FA dựa trên Authenticator cho tài khoản quan trọng; tránh xác thực SMS.

3. Lớp danh tính: Làm cho kẻ lừa đảo khó nhắm mục tiêu bạn

- Sử dụng Email và số điện thoại riêng cho tài sản tiền điện tử.

- Không tiết lộ địa chỉ ví chính hoặc tài sản đang nắm giữ trên mạng xã hội.

- Luôn mặc định xem mọi “hỗ trợ riêng tư chính thức” là rủi ro cao.

Bảo mật là giảm khả năng bị nhận diện, bị nhắm mục tiêu hoặc bị thuyết phục.

Trọng tâm bảo mật DeFi: Bạn đang kiếm lợi nhuận hay bán rủi ro?

Rủi ro DeFi không trừu tượng—đó là tập hợp các rủi ro cụ thể, đo lường được. Hãy sử dụng khung này để ra quyết định:

1. 5 bước kiểm tra thẩm định giao thức bắt buộc (giảm phân bổ nếu thiếu bất kỳ mục nào)

- Hợp đồng có mã nguồn mở và đã kiểm toán không?

- Lịch sử uptime và sự cố—có từng bị tạm dừng hoặc rollback không?

- TVL và cấu trúc thanh khoản có lành mạnh hay tập trung cao không?

- Quyền quản trị có thể nâng cấp không, ai kiểm soát nâng cấp?

- Oracle và cơ chế thanh lý đã được kiểm thử áp lực chưa?

2. Quản lý phê duyệt: Quan trọng hơn cả chọn token

- Từ chối Phê duyệt không giới hạn mặc định.

- Với giao thức mới, bắt đầu nhỏ: phê duyệt ngắn hạn, kiểm thử từng tài sản.

- Dọn dẹp phê duyệt mỗi tháng.

- Đặc biệt cẩn trọng với SetApprovalForAll trong kịch bản NFT.

Lưu ý: kẻ tấn công thường nhắm vào phê duyệt bị lãng quên, không chỉ Khóa riêng tư.

3. Cấu trúc vị thế: Giảm xác suất thua lỗ tổng thể

Áp dụng phân bổ ba lớp:

- Vị thế lõi (60%–80%): Lưu trữ lạnh hoặc tài sản ít tương tác.

- Vị thế chiến lược (20%–35%): Chiến lược bền vững trong giao thức trưởng thành.

- Vị thế thử nghiệm (5%–10%): Giao thức, chain hoặc narrative mới.

Ngay cả khi mất vị thế thử nghiệm, Tiền gốc vẫn an toàn.

Bề mặt tấn công thời AI: Deepfake, giả mạo CSKH và phishing tự động

Rủi ro lớn nhất hiện nay không phải là “hacker trong code”, mà là “kẻ lừa đảo trong chat”. Hãy xây dựng quy trình phòng chống kỹ nghệ xã hội—đừng dựa vào cảm tính.

Dấu hiệu cảnh báo rủi ro cao:

- Ai đó yêu cầu hành động ngay và tạo đếm ngược.

- Thông báo “bất thường tài khoản” yêu cầu cụm từ hạt giống hoặc Khóa riêng tư.

- Yêu cầu ký mà bạn không hiểu thay đổi quyền truy cập.

- Liên kết gửi qua DM mạng xã hội, bot nhóm hoặc link rút gọn lạ.

- Đề nghị “phê duyệt trước, hoàn tiền sau” hoặc “ký trước, mở khóa sau”.

Biện pháp đối phó (luôn thực hiện):

- Chỉ truy cập trang chính thức qua bookmark—không nhấp link DM.

- Tạm dừng 10 phút sau bất kỳ bất thường nào; kiểm tra kỹ tên miền và địa chỉ hợp đồng.

- Khi phê duyệt, cài Ví chỉ cho phép số lượng chính xác và quyền ngắn hạn.

- Với giao dịch lớn, dùng Ví thử nghiệm để kiểm tra quy trình trước.

Kỷ luật quy trình luôn vượt cảm xúc—đó là phòng thủ tốt nhất trước lừa đảo AI.

Kế hoạch nâng cấp bảo mật 30 ngày cho người dùng phổ thông

Đừng cố làm mọi thứ cùng lúc—hãy chia nhỏ trong bốn tuần.

Tuần 1: Đặt nền móng

- Tạo Ví lạnh, Ví nóng và Ví thử nghiệm.

- Hoàn thành hai bản sao lưu cụm từ hạt giống ngoại tuyến.

- Kích hoạt 2FA cho Email, nền tảng giao dịch và mạng xã hội.

Tuần 2: Loại bỏ rủi ro hiện hữu

- Rà soát toàn bộ phê duyệt và thu hồi quyền không sử dụng.

- Chuyển tài sản lớn về địa chỉ ít hoạt động.

- Whitelist bookmark cho trang tin cậy.

Tuần 3: Củng cố quy trình

- Đặt quy tắc “xác nhận kép khi chuyển lớn”: địa chỉ, mạng lưới, số lượng.

- Với giao thức mới, luôn “thử nhỏ -> rà soát -> mở rộng”.

- Đặt cảnh báo cho tài sản chính và giá thanh lý.

Tuần 4: Diễn tập

- Thực hành khôi phục Ví.

- Mô phỏng tình huống phishing khẩn cấp.

- Rà soát, cập nhật SOP cá nhân.

Bảo mật không phải là thiết lập một lần—mà là hệ thống thói quen lặp lại.

60 phút then chốt sau sự cố: SOP khẩn cấp

Nếu nghi ngờ đã ký giao dịch đáng ngờ, hãy thực hiện các bước này—không do dự:

- Cách ly: Ngắt kết nối khỏi trang nghi ngờ; dừng mọi ký giao dịch.

- Chuyển tiền: Di chuyển tài sản chưa bị ảnh hưởng sang địa chỉ mới ngay.

- Thu hồi: Dọn dẹp phê duyệt hợp đồng rủi ro cao ngay lập tức.

- Ghi nhận: Lưu lại băm giao dịch, thời gian, địa chỉ và ảnh chụp màn hình.

- Rà soát: Xác định đó là link phishing, extension độc hại hay kỹ nghệ xã hội.

Nhiều khoản thua lỗ bị khuếch đại không phải do chữ ký đầu tiên, mà bởi chuỗi sai lầm hoảng loạn tiếp theo.

Tổng kết: Biến bảo mật thành một phần lợi nhuận dài hạn

Trong thời đại AI, bảo mật tài sản trên chuỗi không chỉ dành cho chuyên gia công nghệ—mà là kỹ năng sinh tồn cốt lõi cho mọi người. Điều bạn cần không phải là thêm “mẹo nội bộ”, mà là giảm sai sót, ranh giới quyền rõ ràng và kỷ luật thực thi mạnh mẽ.

Hãy tuân thủ nguyên tắc:

Bảo vệ vốn trước, sau đó tìm kiếm tăng trưởng; ưu tiên quy trình, rồi mới đến lợi nhuận.

Khi bạn chuẩn hóa quản lý Khóa riêng tư, quản trị phê duyệt, thẩm định giao thức và quy trình ứng cứu, sự biến động của thế giới trên chuỗi không chỉ còn là rủi ro cao—mà có thể trở thành lợi thế dài hạn của bạn.

Bài viết liên quan

Falcon Finance và Ethena: Phân tích chuyên sâu về thị trường stablecoin tổng hợp

Falcon Finance Tokenomics: Phân tích cơ chế nắm bắt giá trị của FF

Jito và Marinade: Phân tích so sánh các giao thức Staking thanh khoản trên Solana

JTO Tokenomics: Phân phối, Tiện ích và Giá trị Dài hạn

Phân tích chuyên sâu về tokenomics của Morpho: tiện ích, phân phối và khung giá trị của MORPHO