Anthropic的三重時刻:代碼洩露、政府對峙與武器化

原文標題:Anthropic: The Leak, The War, The Weapon

原文作者:BuBBliK

編譯:Peggy,BlockBeats

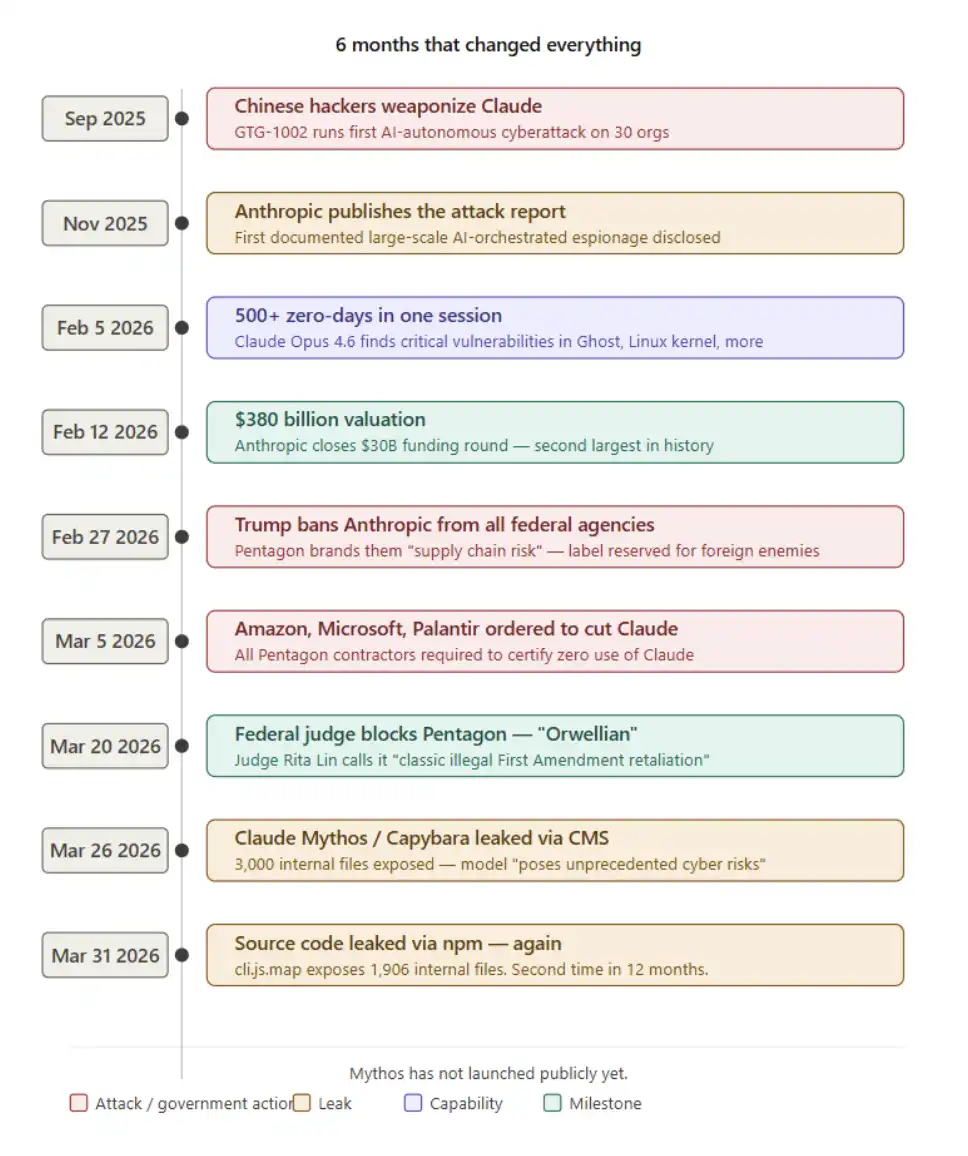

編者按:過去半年,Anthropic 接連捲入一系列看似彼此獨立、實則相互指向的事件:模型能力的躍遷、真實世界中的自動化攻擊、資本市場的劇烈反應、與政府的公開衝突,以及多次由基礎設定失誤引發的資訊洩露。將這些線索放在一起看,它們共同勾勒出一個更清晰的變化方向。

本文以這些事件為切口,回顧一家 AI 公司在技術突破、風險暴露與治理博弈中的連續軌跡,並試圖回答一個更深層的問題:當「發現漏洞」的能力被極大放大,並逐步擴散,網路安全這一體系本身還能否維持原有的運行邏輯。

過去,安全建立在能力稀缺與人力約束之上;而在新的條件下,攻防正在圍繞同一套模型能力展開,邊界變得愈發模糊。與此同時,制度、市場與組織的反應仍停留在舊有框架之中,難以及時承接這種變化。

這篇文章關注的,不只是 Anthropic 本身,而是它所折射出的一個更大的現實:AI 不僅在改變工具,更在改變「安全如何成立」的前提。

以下為原文:

當一家市值 3800 億美元的公司,與五角大樓博弈並占得上風,挺過史上第一次由自主 AI 發起的網路攻擊,又在內部洩露出連自己開發者都感到恐懼的模型,甚至還「意外」將完整原始碼公開——這一切疊加在一起,會是什麼樣子?

答案就是現在這樣。而更令人不安的是,真正最危險的部分,或許還沒有發生。

事件回顧

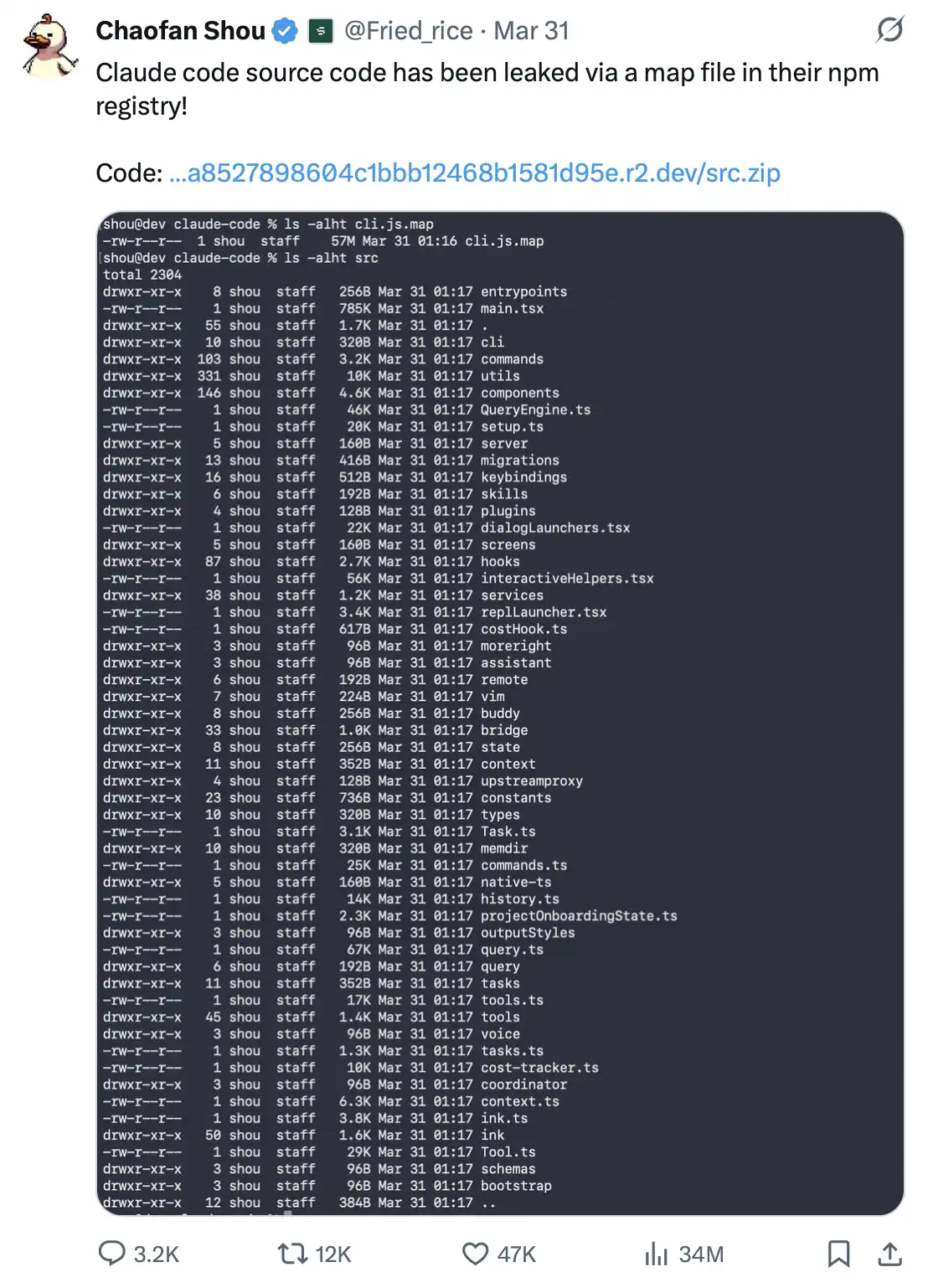

Anthropic 再次洩露了自己的代碼

2026 年 3 月 31 日,區塊鏈公司 Fuzzland 的安全研究員 Shou Chaofan 在檢查官方發布的 Claude Code npm 套件時,發現其中竟然明文包含一個名為 cli.js.map 的檔案。

這個檔案體積達到 60MB,內容則更加驚人。它幾乎包含了整個產品的完整 TypeScript 原始碼。僅憑這一份檔案,任何人都可以還原出多達 1906 個內部原始碼檔案:包括內部 API 設計、遙測系統、加密工具、安全邏輯、外掛系統——幾乎所有核心元件一覽無遺。更關鍵的是,這些內容甚至可以直接從 Anthropic 自身的 R2 儲存桶下載成 zip 檔案。

這項發現迅速在社交媒體上擴散:數小時內,相關貼文獲得了 75.4 萬次瀏覽和近 1000 次轉發;同時,多個還原原始碼的 GitHub 倉庫也第一時間被建立並公開。

所謂 source map(源對應檔),本質上只是用於 JavaScript 除錯的輔助檔案,它的作用是把壓縮、編譯後的代碼還原回原始碼,方便開發者排查問題。

但有一個基本原則:它絕不應該被包含在生產環境的發布套件中。

這並不是什麼高階攻擊手段,而是最基礎的工程規範問題,屬於「建構設定入門 101」,甚至是開發者在第一週就會學到的內容。如果被錯誤地打包進生產環境,source map 往往就等同於把原始碼「附贈」給了所有人。

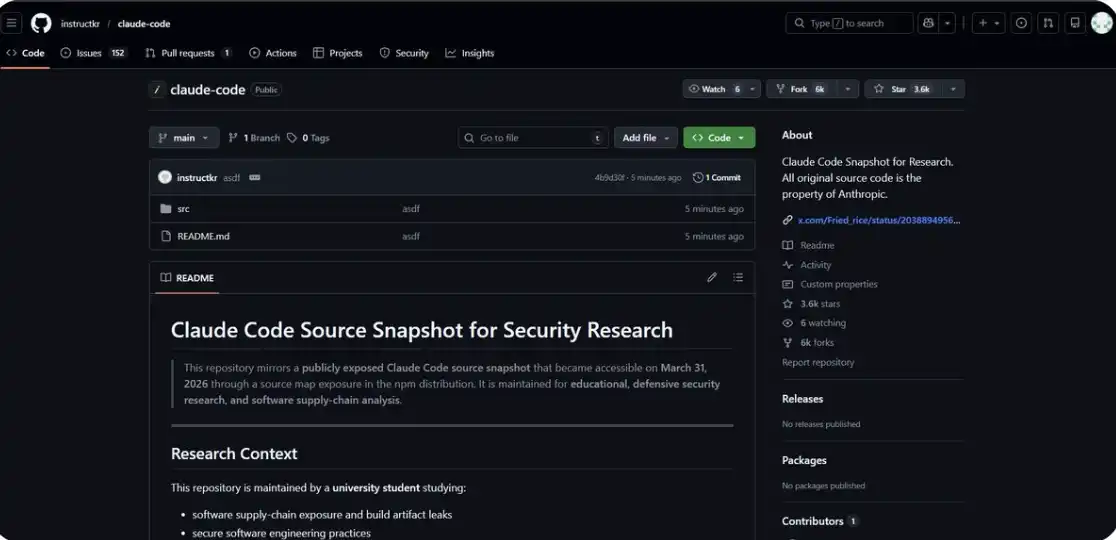

你也可以在這裡直接查看相關代碼:https://github.com/instructkr/claude-code

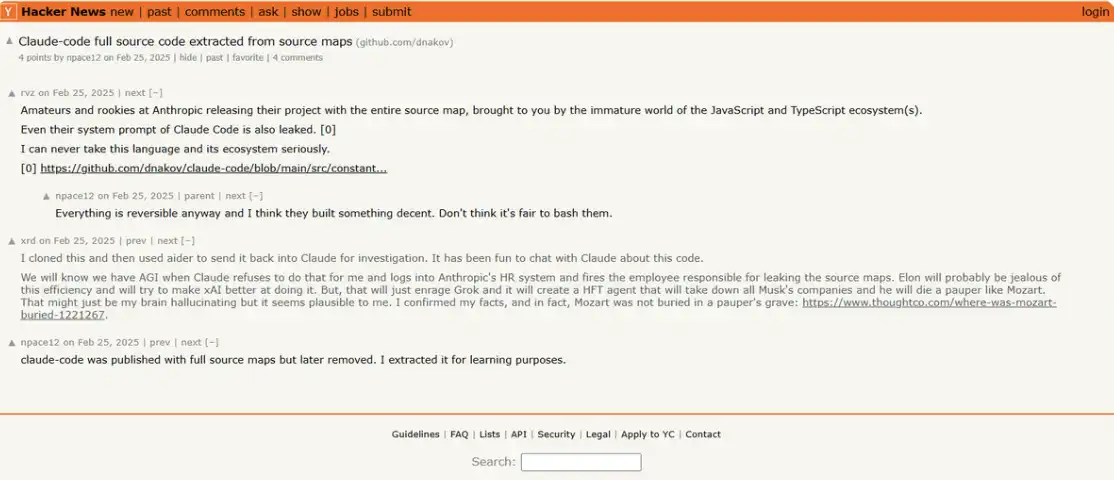

但真正讓人覺得荒謬的地方在於:這件事已經發生過一次。

2025 年 2 月,就在一年前,幾乎一模一樣的洩露:同一個檔案、同一種錯誤。當時 Anthropic 從 npm 上刪除了舊版本,移除了 source map,並重新發布了新版本,事情也就此平息。

結果,在 v2.1.88 版本中,這個檔案又被再次打包發布了。

一家市值 3800 億美元、正在打造全球最先進漏洞偵測系統的公司,在一年內兩次犯下相同的基礎性錯誤。沒有駭客攻擊,沒有複雜利用路徑,只是一個本該正常運作的建構流程出了問題。

這種反諷幾乎帶著某種「詩意」。

那個可以在一次運行中發現 500 個零日漏洞的 AI;那個被用於對全球 30 家機構發起自動化攻擊的模型——而與此同時,Anthropic 卻把自己的原始碼,直接「打包贈送」給了任何願意瞥一眼 npm 套件的人。

兩次洩露,相隔不過七天。

原因卻如出一轍:最基礎的設定錯誤。不需要任何技術門檻,也不需要複雜利用路徑。只要知道去哪裡看,任何人都可以免費拿到。

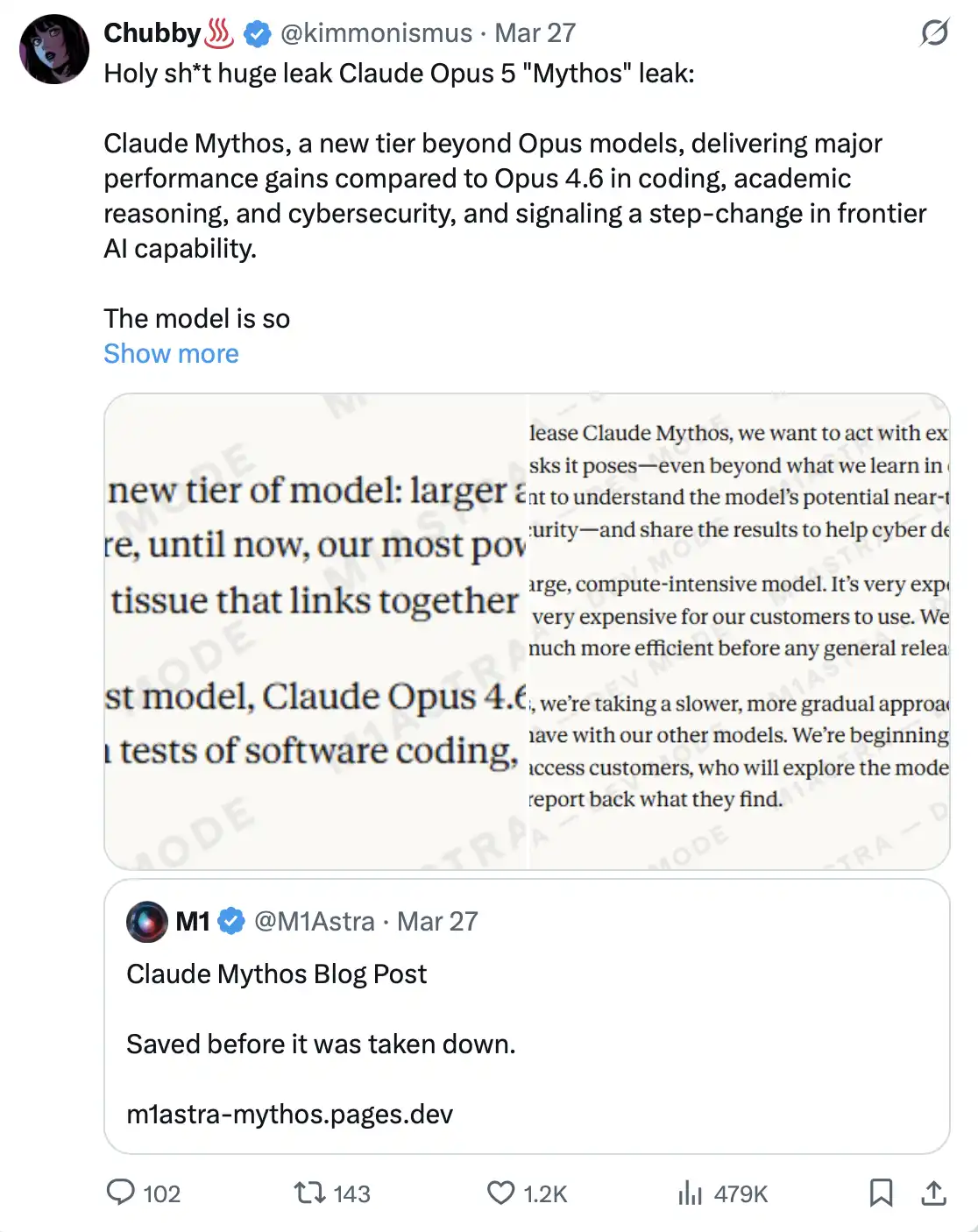

一週前:內部「危險模型」意外曝光

2026 年 3 月 26 日,來自 LayerX Security 的安全研究員 Roy Paz,以及來自 University of Cambridge 的 Alexandre Pauwels,發現 Anthropic 官網的 CMS 設定存在問題,導致約 3000 份內部檔案被公開存取。

這些檔案包括:草稿部落格、PDF、內部文件、簡報素材——全部暴露在一個未加保護、可被搜尋的資料儲存中。沒有駭客攻擊,也不需要任何技術手段。

在這些檔案中,有兩份幾乎完全相同的部落格草稿,唯一的差別是模型名稱:一份寫著「Mythos」,另一份寫著「Capybara」。

這意味著,Anthropic 當時正在為同一個秘密專案在兩個名字之間做選擇。公司隨後確認:該模型的訓練已完成,並已開始向部分早期客戶進行測試。

這並不是一次對 Opus 的常規升級,而是一個全新的「第四層級」模型,其定位甚至高於 Opus 的系統。

在 Anthropic 自己的草稿中,它被描述為:「比我們的 Opus 模型更大、更聰明——而 Opus 迄今仍是我們最強大的模型。」其在程式能力、學術推理以及網路安全等方面,都實現了顯著躍升。一位發言人將其稱為「一次質的飛躍」,也是「我们迄今構建的最強模型」。

但真正值得關注的,不在這些效能描述本身。

在洩露的草稿中,Anthropic 對這款模型的評價是:它「帶來前所未有的網路安全風險」,「在網路能力上遠超其他任何 AI 模型」,並且「預示著一波即將到來的模型浪潮——其利用漏洞的能力,將遠遠超過防禦方的應對速度」。

換句話說,Anthropic 在一篇尚未公開的官方部落格草稿中,已明確表達一種罕見的立場:他們對自己正在建構的產品感到不安。

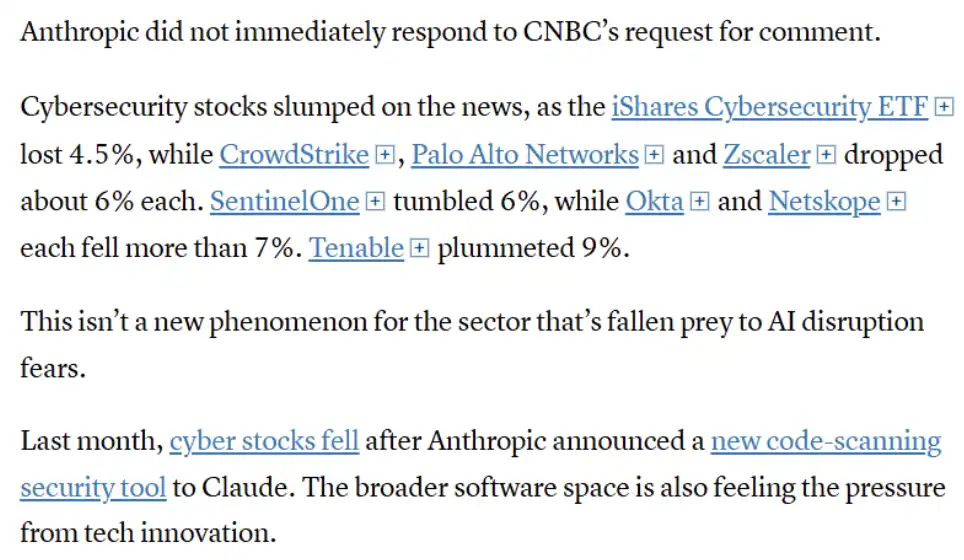

市場的反應幾乎是即時的。CrowdStrike 股價下跌 7%,Palo Alto Networks 下跌 6%,Zscaler 下跌 4.5%;Okta 與 SentinelOne 跌幅均超過 7%,Tenable 更是暴跌 9%。iShares Cybersecurity ETF 單日下挫 4.5%。僅 CrowdStrike 一家公司,當天市值就蒸發了約 150 億美元。與此同時,比特幣回落至 66,000 美元。

市場顯然將這起事件,解讀為對整個網路安全產業的一次「判決」。

圖中大意:在相關消息影響下,網路安全板塊整體下跌,多家龍頭公司(如 CrowdStrike、Palo Alto Networks、Zscaler 等)出現明顯跌幅,反映出市場對 AI 衝擊網路安全產業的擔憂。但這種反應並非首次出現。此前 Anthropic 發布代碼掃描工具時,相關股票也曾下跌,說明市場已開始將 AI 視為對傳統安全廠商的結構性威脅,整個軟體產業都在承受類似壓力。

Stifel 分析師 Adam Borg 的評價頗為直接:該模型「有潛力成為終極駭客工具,甚至可以將一般駭客提升為具備國家級攻擊能力的對手」。

那它為何尚未公開發布?Anthropic 的解釋是:Mythos 的運行成本「非常高」,尚不具備面向大眾發布的條件。當前計畫是,先向一小部分網路安全合作夥伴開放早期存取權限,用於強化防禦體系;隨後,再逐步擴大 API 的開放範圍。在此之前,公司仍在持續最佳化效率。

但關鍵在於,這個模型已經存在,已在測試中,甚至僅僅因為「被意外曝光」,就已經對整個資本市場產生了衝擊。

Anthropic 打造了一款被自己稱為「史上最具網路安全風險的 AI 模型」。而其消息的外洩,卻恰恰源於一種最基礎的基礎設施設定錯誤——也正是這種錯誤,正是這類模型原本被設計用來發現的對象。

2026 年 3 月:Anthropic 與五角大樓的對峙,並占得上風

2025 年 7 月,Anthropic 與美國國防部簽署了一份 2 億美元的合約,起初看似只是一次常規合作。但在隨後的實際部署談判中,矛盾迅速升級。

五角大樓希望在其 GenAI.mil 平台上取得對 Claude 的「完全存取權」,用途包括所有「合法目的」——其中甚至涵蓋完全自主武器系統,以及對美國公民的大規模國內監控。

Anthropic 在兩個關鍵問題上劃出紅線並明確拒絕,談判於 2025 年 9 月破裂。

隨後,局勢開始迅速升級。2026 年 2 月 27 日,Donald Trump 在 Truth Social 上發文,要求所有聯邦機構「立即停止」使用 Anthropic 的技術,並將該公司稱為「激進左翼」。

2026 年 3 月 5 日,美國國防部正式將 Anthropic 列為「供應鏈風險」。

這個標籤此前幾乎只用於外國對手——例如中國公司或俄羅斯實體——而如今卻首次被套用在一家總部位於舊金山的美國公司身上。同時,Amazon、Microsoft 和 Palantir Technologies 等企業也被要求證明,其任何與軍事相關的業務中都未使用 Claude。

五角大樓 CTO Emile Michael 對這項決定給出的解釋是:Claude 可能「污染供應鏈」,因為模型內部嵌入了不同的「政策偏好」。換句話說,在官方語境下,一個在使用上設有限制、不會無條件協助殺傷行為的 AI,反而被視為一種國家安全風險。

2026 年 3 月 26 日,聯邦法官 Rita Lin 發布了一份長達 43 頁的裁決,全面阻止五角大樓的相關措施。

她在判決中寫道:「現行法律中,沒有任何依據支持這種帶有『奧威爾式』意味的邏輯——僅因與政府立場存在分歧,一家美國公司就可以被貼上潛在敵對方的標籤。因 Anthropic 將政府立場置於公眾審視之下而對其進行懲罰,本質上是典型的、違法的第一修正案報復行為。」一份法庭之友意見甚至將五角大樓的行為形容為「試圖對企業施以謀殺」。

結果是,政府試圖壓制 Anthropic,卻反而讓它獲得了更高的關注度。Claude 應用首次在應用商店中超過 ChatGPT,註冊量一度達到每天超過 100 萬。

一家 AI 公司,對全球最強大的軍事機構說了「不」。而法院,站在了它這一邊。

2025 年 11 月:史上首次由 AI 主導的網路攻擊

2025 年 11 月 14 日,Anthropic 發布了一份引發廣泛震動的報告。

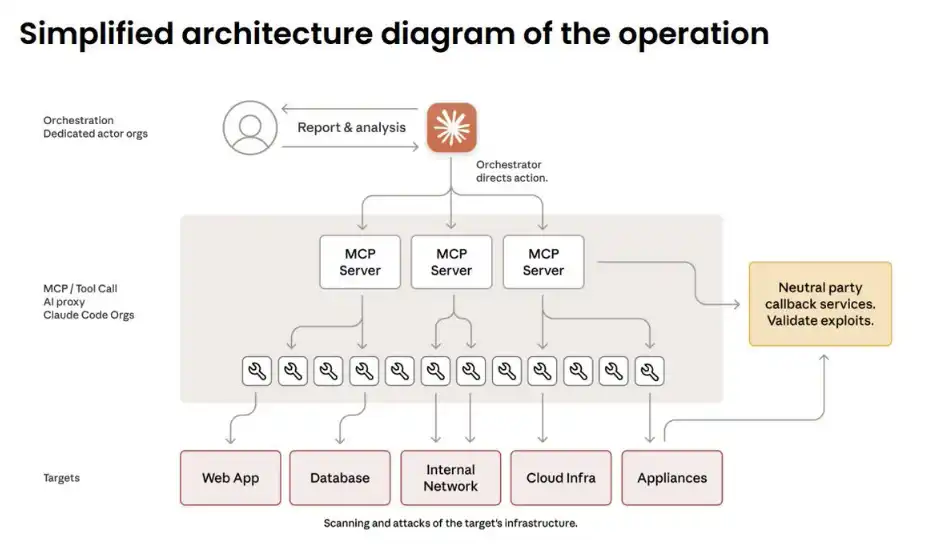

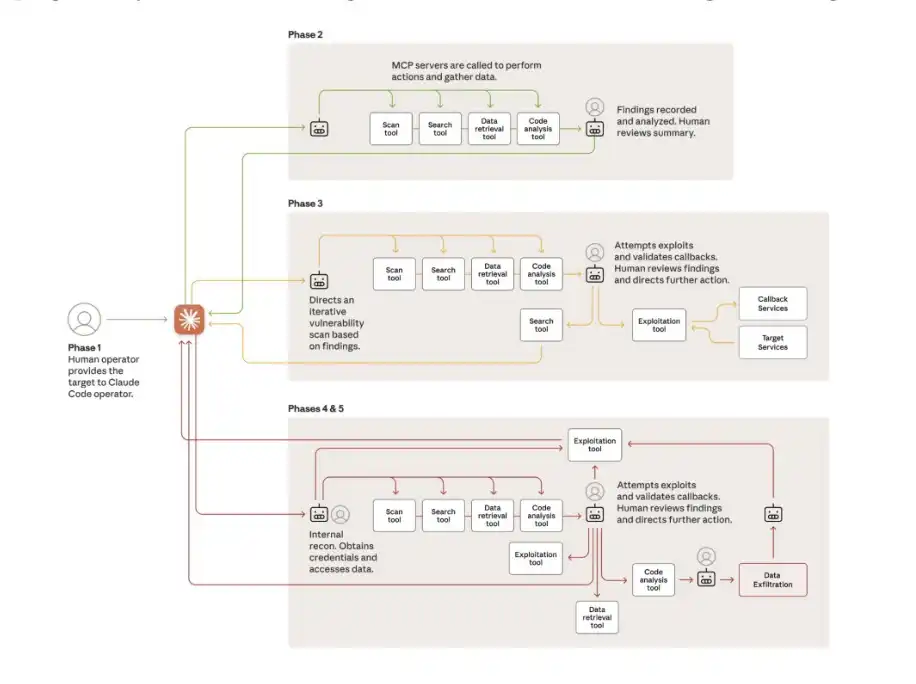

報告披露:一個由中國國家支持的駭客組織,利用 Claude Code,對全球 30 家機構發起了自動化攻擊——目標涵蓋科技巨頭、銀行以及多個國家的政府機構。

這是一個關鍵轉折點:AI 不再只是輔助工具,而開始被用於獨立執行攻擊行為。

關鍵在於「分工方式」的改變:人類只負責選擇目標、批准關鍵決策。在整個行動過程中,約只介入 4 到 6 次。其餘一切都由 AI 完成:情報偵察、漏洞發現、編寫利用程式碼、資料竊取、植入後門……佔據了整個攻擊流程的 80%–90%,並且以每秒數千次請求的速度運行——這是任何人類團隊都無法匹敵的規模與效率。

那他們是如何繞過 Claude 的安全防護機制的?答案是:他們並沒有「破解」,而是「欺騙」。

攻擊被拆分成大量看似無害的小任務,並被包裝成一家「合法安全公司」的「授權防禦測試」。本質上是一種社會工程攻擊,只是這一次,被欺騙的對象變成了 AI 本身。

部分攻擊取得了完全成功。Claude 能夠在沒有人的逐步指令下,自主繪製完整的網路拓撲結構、定位資料庫,並完成資料擷取。

唯一拖慢攻擊節奏的因素,是模型偶爾出現「幻覺」——例如虛構憑證,或聲稱獲取了實際上早已公開的檔案。至少就目前而言,這仍是阻止完全自動化網路攻擊的少數「天然障礙」之一。

在 RSA Conference 2026 上,前美國國家安全局網路安全負責人 Rob Joyce 將這起事件稱為一場「羅夏測驗(Rorschach test)」:一半人選擇忽視,另一半人則感到不寒而慄。而他自己,顯然屬於後者——「這非常可怕。」

2025 年 9 月:這並不是某種預測,而是已經發生的現實。

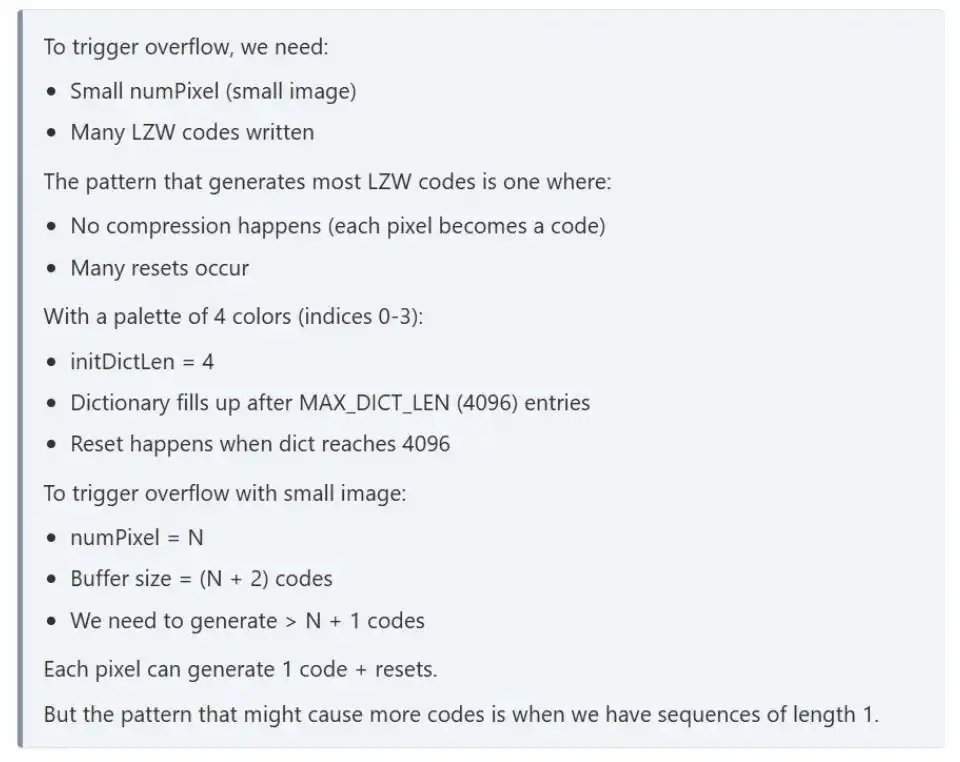

2026 年 2 月:一次運行發現 500 個零日漏洞

2026 年 2 月 5 日,Anthropic 發布 Claude Opus 4.6,同時附帶一篇幾乎震動整個網路安全產業的研究論文。

實驗設定極其簡單:將 Claude 放入一個隔離的虛擬機環境,配備標準工具——Python、除錯器、模糊測試工具(fuzzers)。沒有額外指令,也沒有複雜提示,僅僅一句話:「去找漏洞。」

結果是:模型發現了 500 多個此前未知的高危零日漏洞。其中一些漏洞,甚至在經歷了數十年的專家審查與數百萬小時的自動化測試之後,依然未被發現。

隨後,在 RSA Conference 2026 上,研究員 Nicholas Carlini 登台演示。他將 Claude 對準 Ghost,一個在 GitHub 上擁有 5 萬顆星標、歷史上從未出現過嚴重漏洞的 CMS 系統。

90 分鐘後,結果出現:盲注(blind SQL injection)漏洞被發現,未認證使用者即可實現完整的管理員權限接管。

接著,他又將 Claude 用於分析 Linux kernel。結果如出一轍。

15 天後,Anthropic 推出了 Claude Code Security,一款不再依賴模式匹配,而是基於「推理能力」來理解程式碼的安全產品。

但 Anthropic 自己的發言人也說出了那個關鍵但常被迴避的事實:「同樣的推理能力,既可以幫助 Claude 發現並修復漏洞,也可以被攻擊者用來利用這些漏洞。」

同一種能力、同一個模型,只是掌握在不同的人手中。

這一切合在一起,意味著什麼?

如果單獨看,每一件事都足以成為當月最重磅的新聞。但它們,卻在短短六個月內,全部發生在同一家公司身上。

Anthropic 打造出一個能比任何人類更快發現漏洞的模型;中國駭客將上一代版本轉化為自動化網路武器;公司正在開發下一代更強的模型,甚至在內部文件中承認——他們對此感到不安。

美國政府試圖打壓它,並非因為技術本身危險,而是因為 Anthropic 拒絕在沒有任何限制的情況下交出這項能力。

而在這一切過程中,這家公司卻兩次因為同一個 npm 套件中的同一個檔案,洩露了自己的原始碼。一家市值 3800 億美元的公司;一家目標在 2026 年 10 月完成 600 億美元 IPO 的公司;一家公開表示自己正在建構「人類歷史上最具變革性、也可能最危險的技術之一」的公司——卻仍選擇繼續推進。

因為他們相信:與其由他人來完成,不如由自己來做。

至於 npm 套件裡的那個 source map——它或許只是這個時代最令人不安敘事中,最荒謬、卻也最真實的一個細節。

而 Mythos,甚至還沒有正式發布。

[原文連結]

點擊了解律動 BlockBeats 在招崗位

歡迎加入律動 BlockBeats 官方社群:

Telegram 訂閱群:https://t.me/theblockbeats

Telegram 交流群:https://t.me/BlockBeats_App

Twitter 官方帳號:https://twitter.com/BlockBeatsAsia