نتائج بحث Bing AI تعرضت للتسميم، برنامج OpenClaw الخبيث يسرق البيانات

حذر رئيس أمن المعلومات في شركة SlowMist، 23pds، في منشور على منصة X بتاريخ 10 مارس، من هجوم تسميم نتائج بحث Bing AI، حيث قام المهاجمون بنشر برنامج تثبيت مزور لـ OpenClaw في أعلى نتائج البحث عن كلمة “OpenClaw Windows”، مما يوجه المستخدمين لتحميل وتنفيذ برامج خبيثة.

أساليب الهجوم: كيف تلوث مستودعات GitHub نتائج بحث Bing AI؟

(المصدر: Huntress)

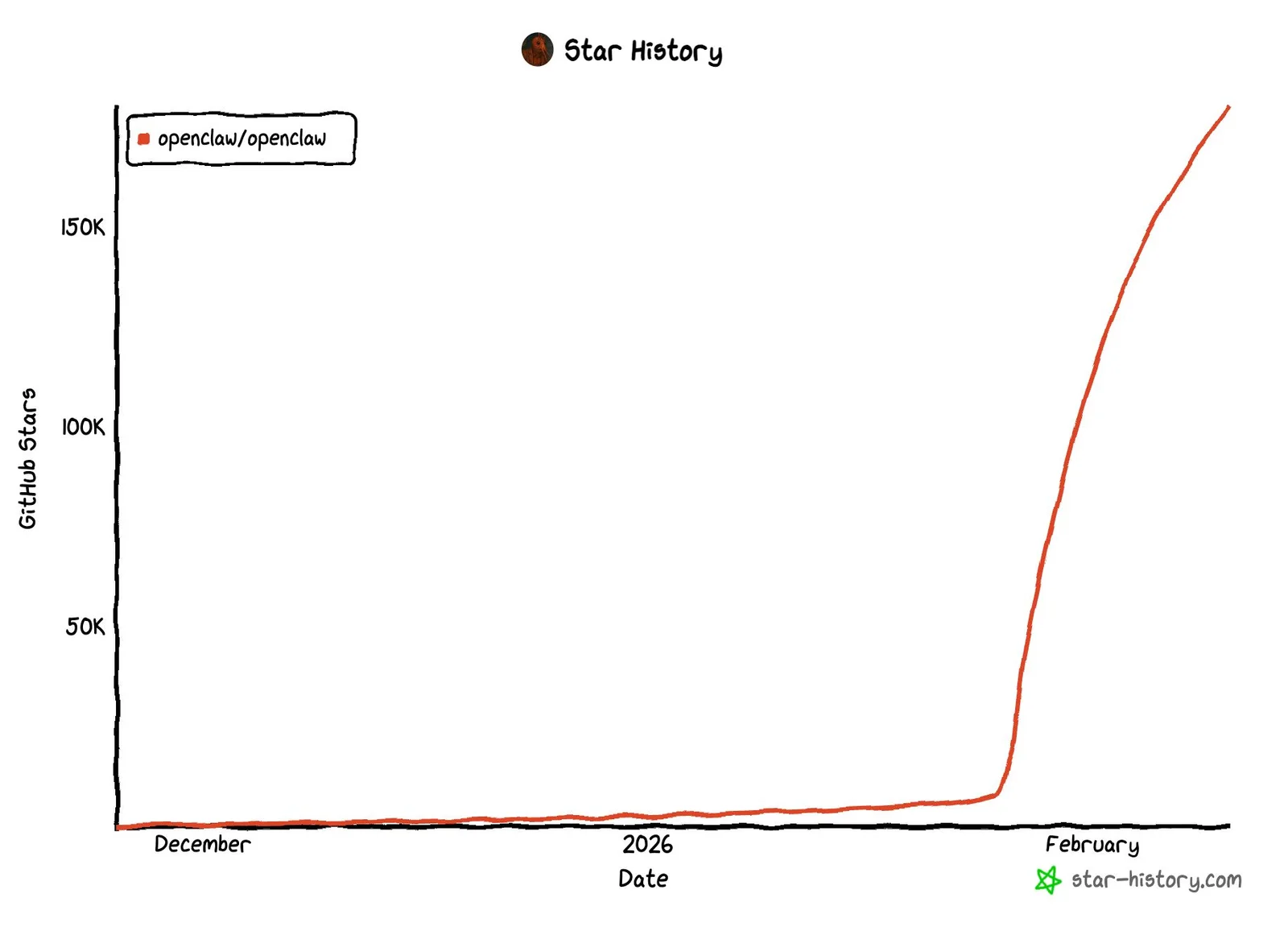

يعد OpenClaw أداة مفتوحة المصدر للمساعد الذكي، اكتسبت شعبية بسرعة بين المستخدمين، وكانت تعرف سابقًا باسم Clawdbot، وأُطلقت في نوفمبر 2025. حصدت آلاف التفرعات (forks) ومئات الآلاف من النجوم على منصة GitHub، مما جعلها نافذة سهلة للمهاجمين للاختراق.

أنشأ المهاجمون مستودعًا خبيثًا على GitHub، مزورًا ليبدو كأداة تثبيت شرعية، واستخدموا رمزًا من Cloudflare لزيادة المصداقية، وطرحوا البرنامج باسم “openclaw-installer” كمجموعة مستقلة على GitHub بدلاً من حساب مستخدم عادي، لتجنب الشكوك الأولية.

وأشار Huntress إلى أن نجاح هذا الهجوم يكمن في أن مجرد استضافة الكود الخبيث على GitHub يكفي لتسميم نتائج البحث في Bing AI، دون الحاجة إلى تعديل خوارزميات محرك البحث. وتُعد هذه الطريقة امتدادًا لنشاطات المهاجمين في ديسمبر 2025، عندما استغلوا ChatGPT وGrok لمشاركة الدردشات، لكن مع مستوى عتبة أقل وتأثير أوسع.

تحليل أدوات البرمجيات الخبيثة: تهديدات مكونة من ثلاث طبقات

تتوزع مكونات البرمجيات الخبيثة المستخدمة في الهجوم بشكل واضح:

-

Stealth Packer (مُعبئ حديث): يحقن البرمجيات الخبيثة في الذاكرة، يضيف قواعد جدار حماية، ينشئ مهام جدولة مخفية، ويقوم باختبارات ضد البيئة الافتراضية قبل فك تشفير الحمولة، مع معدل اكتشاف منخفض جدًا على VirusTotal.

-

GhostSocks (برمجية خبيثة لوكيل عكسي): استُخدمت سابقًا من قبل مجموعة برامج الفدية BlackBasta، وتحول الكمبيوتر المصاب إلى خادم وكيل، مما يسمح للمهاجمين بالوصول إلى الحسابات باستخدام عنوان IP الخاص بالمصاب، متجاوزين التوثيق متعدد العوامل (MFA) وآليات مكافحة الاحتيال.

-

برامج سرقة المعلومات (Vidar / PureLogs Stealer): تُشغل بواسطة محمل مكتوب بلغة Rust، وتقوم بسرقة الشهادات، مفاتيح API، وملفات إعداد OpenClaw. حتى أن نسخة Vidar تُستخدم لنشر روابط قنوات Telegram وصفحات Steam كعناوين أوامر C2 مخفية.

الانتشار عبر الأنظمة: طرق الاختراق المختلفة لنظامي Windows و macOS

توفر مستودعات GitHub الخبيثة إرشادات تثبيت مخصصة لنظامي Windows و macOS. في Windows، بعد تشغيل ملف “OpenClaw_x64.exe”، يتم نشر عدة محملات خبيثة مكتوبة بلغة Rust، وتعمل برامج سرقة المعلومات في الذاكرة بشكل خفي. أما في macOS، تتطلب عملية التثبيت تنفيذ أمر bash واحد، حيث يتم سحب ملف تنفيذي باسم “OpenClawBot” من مستودع “dmg” تابع لمنظمة خبيثة أخرى تسمى “puppeteerrr”، والذي يُؤكد أنه نسخة من AMOS، ويُخدع المستخدمين بطلب صلاحيات مدير النظام لسرقة البيانات الحساسة من مجلدات المستندات، التنزيلات، وسطح المكتب.

بعد اكتشاف Huntress للمستودع الخبيث وإبلاغ GitHub، قامت الأخيرة بإغلاقه خلال حوالي 8 ساعات. ومن الجدير بالذكر أن حتى النسخ الشرعية من OpenClaw تحتوي على ملفات إعداد تتضمن معلومات حساسة جدًا (كلمات مرور، مفاتيح API)، وإذا تم اختراق النظام بواسطة برامج السرقة، فإن هذه الملفات تكون أيضًا معرضة للخطر.

الأسئلة الشائعة

لماذا توصي نتائج بحث Bing AI ببرامج خبيثة؟

اكتشف المهاجمون أن مجرد استضافة الكود الخبيث على GitHub يكفي لتوجيه نتائج البحث في Bing AI نحو المستودعات الخبيثة. نظام التقييم في Bing لمصداقية مستودعات GitHub لا يميز بشكل فعال المحتوى الخبيث، مما يسمح للمهاجمين بالاستفادة من ثقة المنصة لتنفيذ عمليات خداع.

كيف تتجاوز برمجية GhostSocks التوثيق متعدد العوامل (MFA)؟

تحول GhostSocks الكمبيوتر المصاب إلى خادم وكيل، بحيث يمكن للمهاجمين الوصول إلى الحسابات باستخدام عنوان IP الخاص بالمصاب، مع أنشطة تسجيل دخول تتطابق مع سلوك المستخدم الطبيعي من حيث الموقع الجغرافي والبيئة الشبكية، مما يصعب على أنظمة MFA والكشف عن الاحتيال التعرف عليها كأنشطة غير معتادة.

كيف يمكن التعرف على برامج التثبيت المزورة لـ OpenClaw؟

يجب تحميل النسخة الشرعية من OpenClaw مباشرة من المستودع الرسمي على GitHub. بالنسبة لطريقة التثبيت على macOS، فإن طلب تنفيذ أمر bash واحد من مستودع غير موثوق يُعد علامة خطرة جدًا. لا ينبغي للمستخدمين الوثوق بشكل أعمى بالمستودعات على GitHub، فوجود الكود على منصة موثوقة لا يضمن سلامة البرنامج نفسه.

مقالات ذات صلة

استردت فلوريدا وماساتشوستس معًا أصولًا مشفرة بقيمة 5.4 مليون دولار مرتبطة بعملية احتيال

تستعيد فلوريدا وماساتشوستس 5.4 مليون دولار في أصول الاحتيال بالعملات المشفرة من مخطط خداع رومانسي

أسوأ عملية اختطاف في عالم العملات الرقمية؟ قام القراصنة بصك 10 مليارات دولار من عملة DOT، لكنهم لم يسرقوا سوى 230 ألف دولار

تطبيق Ledger Live المزيف يسرق 9.5 مليون دولار من أكثر من 50 مستخدمًا عبر عدة سلاسل بلوكتشين

تمّت انتقادات لتجميد USDC بسبب بطئه الشديد! قال الرئيس التنفيذي لـ Circle: لا بد أن ننتظر أمر المحكمة حتى نجمده، ونرفض تجميده من تلقاء أنفسنا

مهاجم يستغل ثغرة مُمكنة في بولكادوت المنقولة عبر الجسور ينقل $269K إلى تومبورا كاش