Nachdem ich mich mit dem öffentlichen WLAN im Hotel verbunden hatte, wurde meine Brieftasche komplett ausgeraubt.

Eine Kryptowährungsexpertin residierte in einem Luxushotel, um die Feiertage zu feiern, doch weil sie öffentliches WiFi nutzte und in der Öffentlichkeit über Kryptowährungen sprach, wurde sie durch einen Man-in-the-Middle-Angriff mit Schadsoftware infiziert und verlor letztlich 5.000 US-Dollar.

(Frühere Zusammenfassung: Nordkoreanische Hacker 2025 brechen Rekorde: Stehlen 2,02 Milliarden US-Dollar an Kryptowährungen, Waschzyklus ca. 45 Tage)

(Hintergrund: Die Diebstähle von 120.000 BTC »Bitfinex« Hacker-Paar wurde vorzeitig entlassen: Danke, Trump, frohes neues Jahr)

Inhaltsverzeichnis

- Man-in-the-Middle-Angriffe auf öffentliches WiFi

- Vortäuschung normaler autorisierter Anfragen

- Es wurde nicht die Überweisung, sondern die Berechtigung autorisiert

- Meine Fehler und Lektionen

„Ich hätte mich nicht mit dem öffentlichen WiFi im Hotel verbinden sollen, sondern stattdessen mein Handy als Hotspot verwenden.“

Vor einigen Tagen war ich mit meiner Familie drei Tage in einem Luxushotel, um das Jahresende zu feiern. Doch am zweiten Tag nach dem Check-out wurde meine Kryptowährungs-Brieftasche komplett ausgeraubt. Ich war völlig ratlos, ich hatte keine Phishing-Links geklickt und keine schädlichen Transaktionen autorisiert.

Ich verbrachte mehrere Stunden mit Nachforschungen und engagierte sogar Experten, um den gesamten Diebstahlprozess zu klären. Alles begann mit dem öffentlichen WiFi im Hotel, einem kurzen Anruf und einer Reihe von dummen Fehlern meinerseits.

Wie die meisten Krypto-Enthusiasten nahm ich, selbst wenn ich mit meiner Familie im Hotel war, meinen Laptop mit, um zwischendurch Arbeit zu erledigen. Meine Frau drängte mich mehrfach, in diesen drei Tagen komplett auf Arbeit zu verzichten. Rückblickend hätte ich auf sie hören sollen.

Also verband ich mich wie andere auch mit dem öffentlichen WiFi des Hotels. Dieses Netzwerk benötigt kein Passwort, sondern nur eine obligatorische Authentifizierung über ein Portal.

Ich arbeitete wie gewohnt, führte keine riskanten Aktionen durch: Ich erstellte keinen neuen Wallet, klickte keine fremden Links an und nutzte keine verdächtigen dezentralen Anwendungen (dApp), sondern scrollte nur durch soziale Plattformen wie X, überprüfte Wallet-Guthaben, surfte auf Discord und Telegram.

Plötzlich erhielt ich einen Anruf von einem Freund aus der Krypto-Branche. Wir sprachen über Markttrends, Bitcoin und einige Neuigkeiten aus der Krypto-Industrie.

Doch ich hätte niemals gedacht, dass jemand in der Nähe unser Gespräch belauscht und sofort erkennt, dass ich im Krypto-Bereich tätig bin. Das war mein erster Fehler. Diese Person erkannte nicht nur, dass ich Phantom Wallet benutze, sondern schätzte auch, dass ich eine beträchtliche Menge an Token halte.

Und genau deshalb wurde ich sein Ziel.

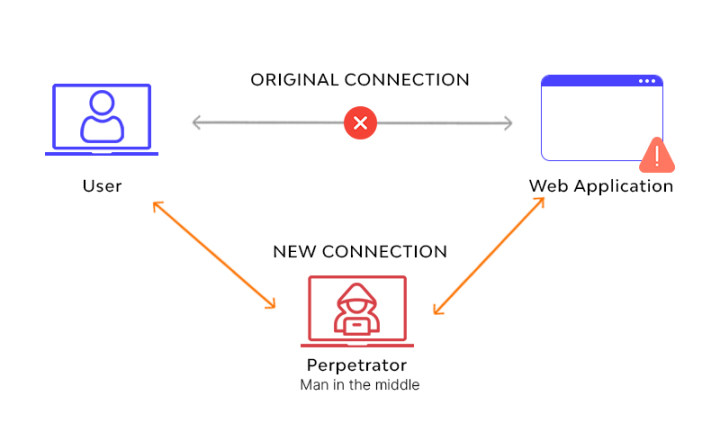

Man-in-the-Middle-Angriff auf öffentliches WiFi

Das Besondere an öffentlichem WiFi ist, dass alle Geräte im selben Netzwerk verbunden sind. Die Sichtbarkeit der Geräte untereinander ist viel größer, als man denkt, und es gibt keine echte Sicherheitsisolation zwischen den Nutzern. Das bietet Hackern die Gelegenheit, Man-in-the-Middle-Angriffe durchzuführen. Bei dieser Angriffsmethode sitzen die Angreifer zwischen dir und dem Internet, ähnlich wie jemand, der einen Brief vor der Zustellung liest und manipuliert.

Als ich im Hotel-WiFi surfte, wurde eine Webseite scheinbar normal geladen, im Hintergrund jedoch mit Schadsoftware infiziert. Ich bemerkte nichts. Hätte ich vorher Sicherheits-Tools installiert, hätte ich vielleicht Unregelmäßigkeiten erkannt, doch ich tat es nicht.

Vortäuschung normaler autorisierter Anfragen

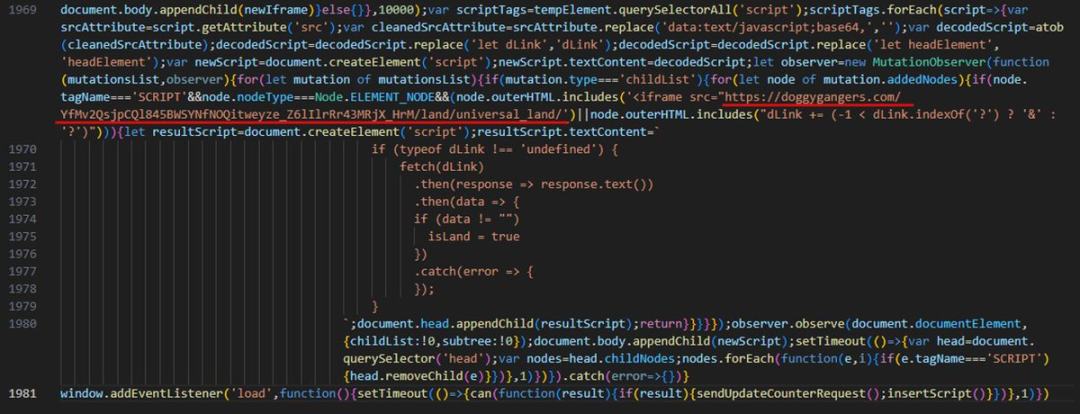

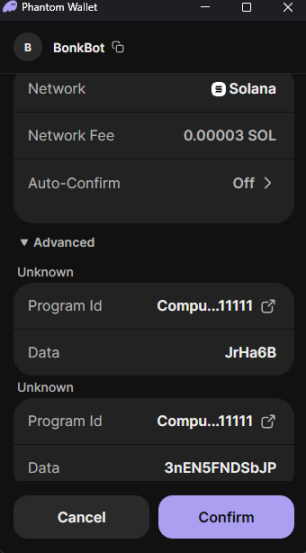

Normalerweise fordern einige Webseiten die Nutzer auf, mit ihrer Wallet bestimmte Inhalte zu signieren. Dabei erscheint ein Phantom Wallet-Popup, das der Nutzer bestätigen oder ablehnen muss. In der Regel vertraut der Nutzer der Webseite und dem Browser und bestätigt die Autorisierung direkt. Doch an diesem Tag hätte ich das wirklich nicht tun sollen.

Ich war gerade dabei, auf der dezentralen Börse Jupiter Exchange Token zu tauschen, als Schadsoftware den Ablauf manipulierte und eine Wallet-Autorisierungsanfrage anzeigte, anstatt den ursprünglichen Tauschbefehl auszuführen. Ich hätte die Transaktionsdetails genau prüfen können und so erkennen können, dass es sich um eine bösartige Anfrage, doch weil ich gerade auf Jupiter unterwegs war, zweifelte ich nicht.

Es wurde nicht die Überweisung, sondern die Berechtigung autorisiert

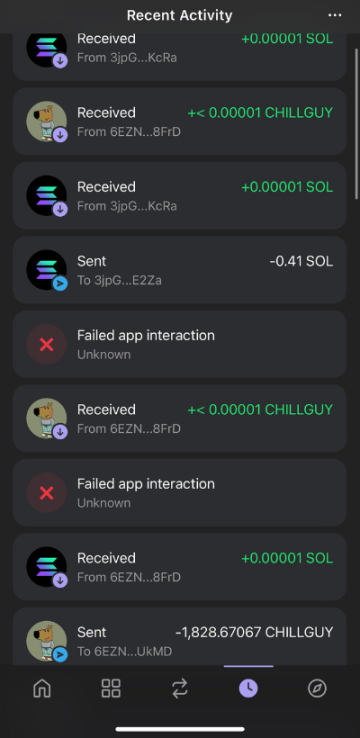

An diesem Tag signierte ich nicht eine Transaktion, um Vermögenswerte zu transferieren, sondern eine Berechtigungsvereinbarung. Deshalb kam es auch erst Tage später zum Diebstahl.

Der Schadcode war äußerst raffiniert: Er forderte nicht direkt die Überweisung von SOL-Token, was zu offensichtlich gewesen wäre. Stattdessen zeigte er eine unklare Anfrage wie „Zugriff autorisieren“, „Konto-Berechtigungen genehmigen“ oder „Sitzung bestätigen“.

Kurz gesagt, ich erteilte einer unbekannten Adresse die Erlaubnis, in meinem Namen im Wallet zu agieren.

Ich stimmte dieser Anfrage zu, weil ich glaubte, dass sie für die normale Funktion auf Jupiter notwendig sei. Die Phantom-Popup-Hinweise waren damals nur technische Begriffe, es wurde kein Betrag angezeigt und keine sofortige Transaktion angekündigt.

Damit hatte der Hacker alle Voraussetzungen, um meine Vermögenswerte zu stehlen. Er wartete nur, bis ich das Hotel verließ, um meine SOL, Tokens und NFTs (NFT) zu transferieren.

Meine Fehler und Lektionen

Ich hätte nie gedacht, dass so etwas mir passieren würde. Glücklicherweise war dieses Wallet nicht mein Hauptwallet, sondern nur ein Hot Wallet für den Alltag, nicht für langfristiges HODLing. Dennoch habe ich viele Fehler gemacht, die ich vor allem mir selbst zuschreibe.

Erstens: Ich hätte mich nicht mit dem öffentlichen WiFi im Hotel verbinden dürfen. Stattdessen hätte ich mein Handy als Hotspot nutzen sollen.

Zweitens: Ich war zu nachlässig. Ich hätte in einem öffentlichen Ort wie dem Hotel nicht über Kryptowährungen sprechen dürfen, ohne an mögliche Lauscher zu denken. Mein Vater hat mich immer gewarnt, dass man niemandem verraten sollte, dass man im Krypto-Bereich tätig ist. Die Folgen hätten noch schlimmer sein können: In der Realität gibt es Fälle, in denen Menschen wegen Kryptowährungen entführt oder sogar ermordet werden.

Ein weiterer fataler Fehler war, dass ich die Autorisierungsanfrage ohne sorgfältige Prüfung genehmigt habe. Ich war überzeugt, dass die Anfrage von Jupiter stammte, und habe daher die Details nicht genau geprüft. Hier mein Appell: Bei jeder Wallet-Autorisierung, egal in welcher App, muss man äußerst vorsichtig sein und alles genau prüfen. Diese Anfragen können von Hackern abgefangen und manipuliert werden, sodass sie nicht mehr von der ursprünglichen Anwendung stammen.

Schließlich verlor ich bei diesem Vorfall etwa 5.000 US-Dollar. Zwar hätte es noch schlimmer kommen können, doch diese Erfahrung ärgert mich sehr.