Echte Fälle an australischen Flughäfen! Gefälschtes WiFi-Netzwerk „Evil Twin“ zum Phishing und Diebstahl von Coins, 5 Tipps zur Selbstverteidigung, die Sie unbedingt kennen sollten

Gerade nach der Landung am Flughafen mit kostenlosem WiFi, wird das Wallet nach einigen Stunden geleert? Möglicherweise hast du einen „Evil Twin“-Angriff erlebt — Hacker klonen legitime WiFi-Netzwerke, um Verbindungen zu betrügen und Daten zu stehlen. Die australische Polizei hat bereits Fälle von gefälschtem WiFi am Flughafen angezeigt. Halborn erklärt, dass Flughäfen und Cafés am häufigsten betroffen sind, da Hacker gefälschte Login-Seiten verwenden, um Mnemonics zu stehlen. Schutzmaßnahmen: Nutzung von Hotspots, VPN-Verschlüsselung, manuelle Netzwerkbestätigung, Dreischicht-Wallet-Struktur.

Evil Twin WiFi Netzwerk-Klontechnik und Diebstahlprinzip

Sicherheitsexperten sagen Cointelegraph, dass dies eine häufig übersehene Angriffsmethode ist. Dabei klonen Kriminelle legitime WiFi-Netzwerke, um Geräte zum Verbinden zu verleiten, wodurch Hacker den Netzwerkverkehr abfangen oder sensible Daten stehlen können. Die australische Bundespolizei beschuldigte letztes Jahr einen Mann, der an einem Flughafen eine gefälschte kostenlose WiFi-Zugangspunkte eingerichtet hatte, um ahnungslose Opfer zu täuschen und persönliche Daten zu stehlen.

Der Mitgründer der Cybersicherheitsfirma Halborn, Steven Walbroehl, erklärt: „Evil Twin“-WiFi-Netzwerke sind am häufigsten an Flughäfen, Cafés, Hotels, Verkehrsknotenpunkten, Konferenzorten und in stark frequentierten Touristengebieten zu finden, weil dort viele Menschen nach kostenlosem WiFi suchen. Der Chief Information Security Officer von SlowMist, 23pds, sagt, dass „Evil Twin“ häufiger vorkommt, als man denkt, und noch immer viele Menschen „vollkommen hereingefallen sind“.

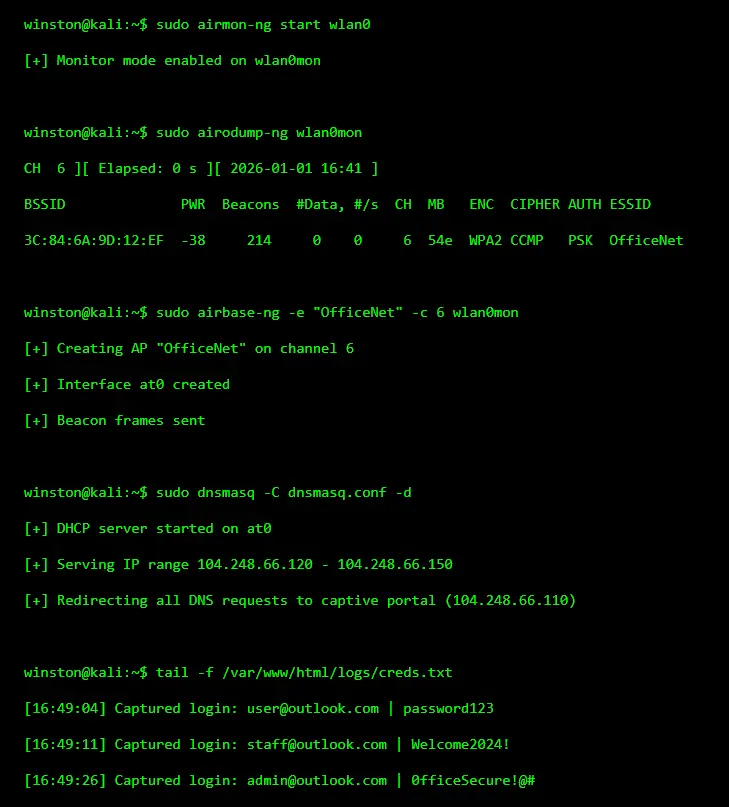

Die Technik hinter Evil Twin-Angriffen ist relativ einfach, aber äußerst effektiv. Hacker verwenden tragbare Geräte (wie Laptops oder spezielle Router), um ein gefälschtes Netzwerk mit demselben Namen wie das legitime zu erstellen. Wenn Nutzer nach verfügbaren WiFi-Netzwerken suchen, sehen sie beide – echt und gefälscht. Aufgrund identischer Namen ist es für Nutzer schwer, den Unterschied zu erkennen.

Noch perfider ist, dass Hacker die Sendeleistung erhöhen können, sodass das Fake-Netzwerk ein stärkeres Signal hat als das echte. Die meisten Geräte verbinden sich automatisch mit dem stärksten Signal, sodass Nutzer unwissentlich mit dem Fake-WiFi verbunden werden. Nach erfolgreicher Verbindung agiert der Hacker als Man-in-the-Middle, überwacht und interceptet den gesamten Datenverkehr.

Phishing-Seiten und Mnemonics-Diebstahl: Die tödliche Kombination

Walbroehl weist jedoch darauf hin, dass das bloße Verbinden mit einem betrügerischen WiFi-Netzwerk nicht immer bedeutet, dass Kryptowährungen verloren gehen, solange Nutzer bei der Verbindung keine privaten Schlüssel, Mnemonics oder sensible Daten senden. „Auch wenn jemand deinen privaten Schlüssel nicht sieht, kann ein Angreifer dein Exchange-Login, E-Mail oder Zwei-Faktor-Authentifizierungscode abfangen und so dein zentrales Krypto-Konto schnell leerräumen.“

23pds erklärt, dass solche Angriffe Nutzer dazu verleiten, nach dem Verbinden mit WiFi gefälschte Login-Seiten, Updates, Hilfsprogramme oder sogar „schlimmer noch“ die Eingabe ihrer Mnemonics zu tätigen, was zur Offenlegung ihrer Informationen führt. Solche Vorfälle seien „immer noch viel zu häufig.“

„Merke dir: Der Schlüssel zum Erfolg bei Evil Twin-Angriffen liegt darin, dich zum Fehler zu verleiten, nicht darin, komplexe Verschlüsselung zu knacken. Die eigentliche Gefahr besteht nicht in ausgeklügelten Hackern, sondern in Phishing und Social Engineering zum optimalen Zeitpunkt.“

Drei Fallstricke bei Evil Twin WiFi Angriffen

Gefälschte Login-Seite: Nach Verbindung erscheint eine offizielle wirkende Login-Seite, die nach Exchange-Account und Passwort fragt

Falsche Update-Hinweise: Es wird behauptet, ein Sicherheitsupdate oder Hilfsprogramm müsse installiert werden, um Schadsoftware zu installieren

Mnemonics-Diebstahl: Gefälschte Wallet-Validierung, die die Eingabe der Mnemonics verlangt, um die Wallet zu kontrollieren

Im Januar verriet ein Nutzer mit dem Pseudonym „The Smart Ape“ auf X, dass sein Krypto-Wallet durch die Nutzung öffentlicher WiFi-Netzwerke im Hotel und eine Reihe von „dummen Fehlern“ geleert wurde. Obwohl dieser Angriff kein „Evil Twin“-Netzwerk involvierte, zeigt er doch, wie Kriminelle öffentliche WiFi-Netzwerke ausnutzen, um Nutzer zu täuschen und mit ähnlichen Strategien Kryptowährungen zu stehlen.

Die Lektion aus diesem Fall ist äußerst tiefgreifend. Selbst Nutzer, die sich „Smart Ape“ nennen, können im Erschöpfungs- oder Ablenkungszustand fatalen Fehler machen. Wenn du an Flughäfen, Hotels oder in anderen fremden Umgebungen bist, verringert Müdigkeit und Eile deine Urteilsfähigkeit — genau das, was Hacker am meisten ausnutzen. Sie gestalten Phishing-Seiten so, dass sie der echten Website fast identisch sind, nur mit kleinsten Unterschieden (z.B. ein zusätzlicher Buchstabe in der URL oder ähnliche Zeichen).

Fünf Schutzstrategien für Kryptowährungen auf Reisen

23pds sagt, der praktischste Schutz ist, riskante Krypto-Operationen auf öffentlichem WiFi zu vermeiden, z.B. Überweisungen, Änderungen an Sicherheitseinstellungen oder das Verbinden mit neuen dApps. Er fügt hinzu, dass es die beste Praxis ist, niemals Mnemonics einzugeben, auch wenn man dazu aufgefordert wird, stattdessen Lesezeichen für Domains zu verwenden, manuell Domains einzugeben, keine Suchanzeigen zu klicken und alle Adressen manuell zu prüfen, anstatt sie einfach zu kopieren und einzufügen.

Walbroehl empfiehlt, eigene mobile Hotspots, private Netzwerke und das Deaktivieren automatischer Verbindungen auf Geräten zu nutzen, um „Evil Twin“-Angriffe zu vermeiden. Falls keine andere Wahl bleibt, sollte man vertrauenswürdige VPNs verwenden, um den Traffic zu verschlüsseln, und nur Netzwerke betreten, die vom Personal vor Ort als legitim bestätigt wurden.

Fünf Strategien zum Schutz von Kryptowährungen auf Reisen

Priorisiere mobile Hotspots: Nutze dein eigenes 4G/5G-Netz, um das Risiko öffentlicher WiFis zu vermeiden

Verwende VPNs: Verschlüssele den Traffic bei Nutzung öffentlicher WiFi-Netze mit einem vertrauenswürdigen VPN

Manuelle Netzwerkbestätigung: Frage das Personal vor Ort nach dem korrekten WiFi-Namen

Deaktiviere automatische Verbindungen: Schalte die automatische Verbindung zu bekannten Netzwerken ab

Dreischicht-Wallet-Struktur: Hauptvermögen im Cold Wallet, kleine Beträge im Reises-Wallet, Alltagsgeld im kleinen Hot Wallet

23pds empfiehlt, beim Reisen eine einfache Dreischicht-Strategie für Krypto zu verwenden. Das Hauptvermögen sollte nicht unterwegs genutzt werden. Erstelle ein separates Reises-Wallet mit kleinen Beträgen und nutze ein kleines, offline gehaltenes Hot Wallet für tägliche Transaktionen, Zahlungen, kleine Tauschgeschäfte oder einfache dApps. „Wenn dein Handy gestohlen wird, du auf einen falschen Link klickst oder andere Zwischenfälle passieren — dein Verlust ist begrenzt.“

Nick Percoco, Sicherheitschef bei Kraken, warnte bereits im Juni vor mangelndem Sicherheitsbewusstsein bei Krypto-Veranstaltungen (wie Konferenzen). Er betonte, dass viele Krypto-Nutzer bei Konferenzen oder Reisen nachlässig werden und riskante Operationen auf öffentlichem WiFi durchführen — was äußerst gefährlich ist.

Die Logik der Dreischicht-Wallet-Struktur ist äußerst klar: Cold Wallets speichern große Beträge offline, Reises-Wallets mittlere Beträge für Notfälle, Hot Wallets nur kleine Beträge für den Alltag. Diese Isolationsstrategie stellt sicher, dass bei einem Angriff nur ein Teil betroffen ist und Verluste kontrolliert bleiben.