¿El atraco más absurdo del mundo cripto? El hacker acuñó 1.000 millones de USD en DOT, pero solo robó 230.000 USD

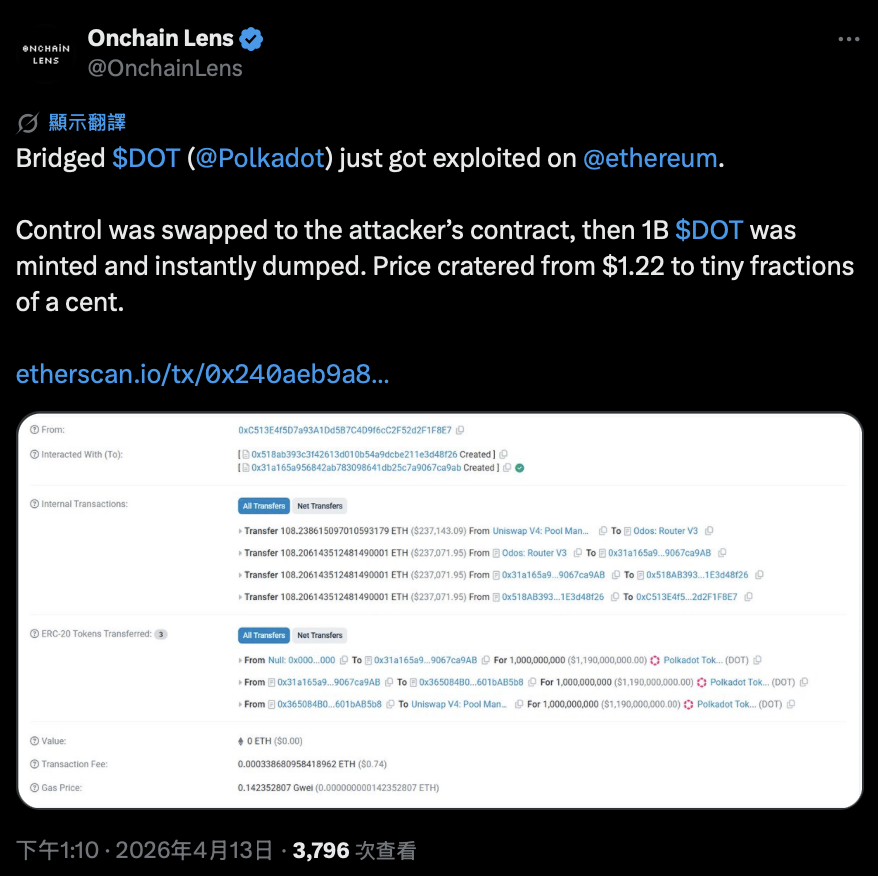

Un hacker explotó una vulnerabilidad del puente cross-chain Hyperbridge para acuñar en el momento 1.000 millones de tokens DOT de la nada. Aunque su valor nominal alcanzó los 1190 millones de dólares, debido a una liquidez extremadamente insuficiente en el mercado, finalmente solo logró retirar unos 237.000 dólares en efectivo.

Los incidentes de ataques de criptomonedas no dejan de suceder, pero casos como este de «correr grandes riesgos para ganar poco dinero» realmente no se ven a menudo. Hoy (13), un poco antes, un hacker utilizó una vulnerabilidad del puente cross-chain Hyperbridge para acuñar 1.000 millones de tokens de Polkadot (DOT) de la nada en Ethereum. El valor nominal fue de hasta 1190 millones de dólares. Sin embargo, cuando intentó vender esos tokens, debido a una liquidez gravemente insuficiente, finalmente solo pudo intercambiarlos por unos 237.000 dólares en ether.

Lo que hay que aclarar es que el objetivo del ataque del hacker era el «contrato inteligente del puente cross-chain», por lo que el token nativo DOT de la red principal de Polkadot no se vio afectado. La causa principal de esta vulnerabilidad fue que el contrato EthereumHost de Hyperbridge, antes de transmitir los mensajes cross-chain a TokenGateway, no verificó correctamente la autenticidad del mensaje.

Fuente de la imagen: X/@OnchainLens

Los puentes cross-chain siempre han sido el eslabón más frágil de la arquitectura blockchain, porque tienen permisos de administración sobre los contratos de tokens. Una vez que se abre una brecha en el mecanismo de verificación, los hackers pueden obtener fácilmente el poder de acuñar tokens de forma ilimitada.

Método de ataque: falsificar mensajes, arrebatar permisos de administración, acuñar monedas de forma ilimitada

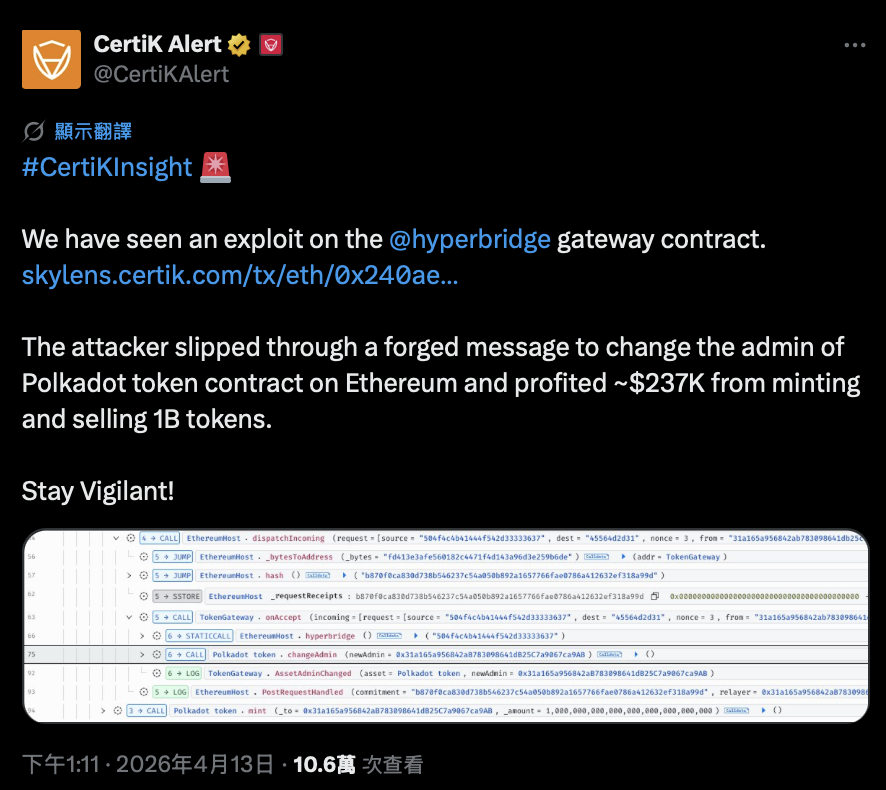

El rastreo on-chain muestra que el hacker envió un mensaje falsificado mediante dispatchIncoming y logró encaminarlo a TokenGateway.onAccept. El sistema original debería haber verificado la autenticidad de ese mensaje según el estado en la cadena de Polkadot, pero el mecanismo de verificación registró el valor del compromiso como «todo ceros». Esto significa que el proceso de verificación se evitó por completo o directamente no existía, por lo que el sistema trató por error ese mensaje falso como una instrucción legítima.

El mensaje aceptado se ejecutó de inmediato para la función changeAdmin del contrato del puente de tokens de Polkadot, transfiriendo los permisos de administrador a la dirección del atacante. Después de obtener el control administrativo, el atacante acuñó 1.000 millones de tokens DOT en una sola transacción. Y luego, mediante Odos Router V3, inyectó esos tokens en el pool de transacciones DOT-ETH de Uniswap V4. Tras realizar múltiples intercambios a precios ligeramente diferentes, finalmente extrajo unos 108,2 ethers.

«Liquidez insuficiente» que al final se convierte en un escudo

En los mercados financieros, «liquidez insuficiente» suele ser el dolor de cabeza número uno para las grandes ballenas, pero irónicamente, esta vez la «liquidez insuficiente» terminó siendo un escudo invisible: limitó de forma significativa el espacio de ganancia del hacker.

Debido a que la profundidad de liquidez de DOT en Ethereum es extremadamente limitada, no había forma de absorber estos 1.000 millones de tokens que surgieron de la nada. Cuando el hacker quiso deshacerse rápidamente de ellos y hacer caja, el severo deslizamiento hizo que el precio real de cada token ni siquiera llegara a 1 centavo.

Si esto ocurriera en un puente que conecta activos con mayor liquidez o de mayor valor, la misma vulnerabilidad probablemente causaría pérdidas decenas de veces mayores. Al momento de redactar este informe, el precio de las transacciones DOT es de aproximadamente 1,17 dólares, y en las últimas 24 horas ha caído 5%.

Esta vez, el incidente vuelve a demostrar algo: aunque el hacker tenga «poder de acuñación ilimitada», la posibilidad de ejecutar con éxito arbitraje al final depende de la liquidez del mercado y la profundidad de las operaciones. La conocida firma de ciberseguridad blockchain CertiK confirmó posteriormente el incidente de ataque y señaló que el hacker obtuvo un beneficio de aproximadamente 237.000 dólares mediante la acuñación y la venta de tokens puenteados.

Hasta ahora, la oficial Hyperbridge no ha emitido ningún comentario público sobre el incidente del hacker.

Fuente de la imagen: X/@CertiKAlert

- Este artículo se reproduce con autorización de: 《Block客》

- Título original: 《¿El robo más absurdo? El hacker acuña $DOT por 1.000 millones de dólares y, por «esta razón», solo roba 230.000 dólares》

- Autor original: 区块妹 MEL

Artículos relacionados

Ethereum Foundation: El programa Ketman identifica a 100 agentes norcoreanos en seis meses

El exchange cripto de Kirguistán Grinex recibe un hack de $15M , exponiendo una red para evadir sanciones a Rusia

Polymarket audita el inicio de startups del Programa de Creadores por preocupaciones de uso de información privilegiada - Unchained

Circle 遭 Drift 集体诉讼,USDC 冻结义务引法律争议

Tether congela 3,29M de USDT en la dirección del hacker de Rhea Finance