Les résultats de recherche Bing AI ont été empoisonnés, le programme d'installation malveillant OpenClaw vole des informations

SlowMist (SlowMist Technology), directeur principal de la sécurité de l’information, 23pds, a publié le 10 mars sur la plateforme X un avertissement concernant une attaque de « poisoning » sur les résultats de recherche Bing AI. Les attaquants ont inséré un programme d’installation falsifié d’OpenClaw en première position dans les résultats de recherche pour le mot-clé « OpenClaw Windows », induisant ainsi les utilisateurs en erreur pour qu’ils téléchargent et exécutent un logiciel malveillant.

Méthodologie d’attaque : comment un dépôt malveillant sur GitHub peut contaminer la recherche Bing AI

(Source : Huntress)

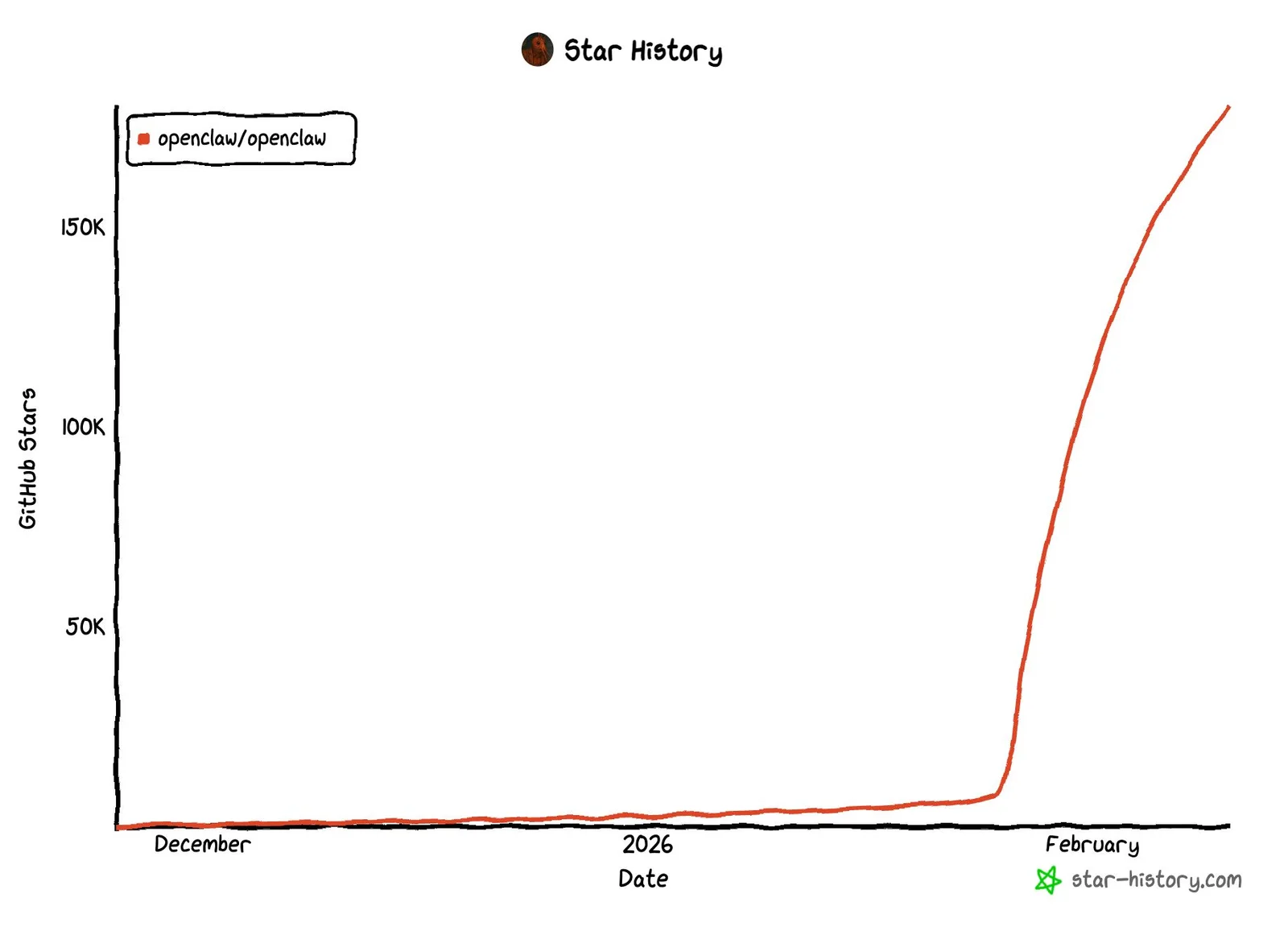

OpenClaw est un outil open source d’assistance IA personnel, ayant rapidement gagné en popularité auprès des utilisateurs. Initialement nommé Clawdbot (lancement en novembre 2025), il a rapidement été forké des dizaines de milliers de fois et étoilé plusieurs centaines de milliers de fois sur GitHub. Cette notoriété en a fait une porte d’entrée privilégiée pour les attaquants.

Les attaquants ont créé sur GitHub un dépôt malveillant déguisé en outil d’installation légitime, utilisant du code légitime provenant de Cloudflare pour renforcer la crédibilité, et l’ont publié sous le nom d’organisation GitHub indépendante « openclaw-installer », plutôt que sous un compte utilisateur classique, afin d’éviter toute suspicion initiale.

Huntress souligne que le succès de cette attaque repose sur le fait qu’il suffit de déposer le code malveillant sur GitHub pour polluer les résultats recommandés par Bing AI, sans nécessiter de manipulation supplémentaire des algorithmes de recherche. Cette méthode s’inscrit dans la lignée des activités d’attaque de décembre 2025, où les attaquants avaient exploité ChatGPT et la fonction de partage de conversations Grok, mais avec un seuil d’entrée plus faible et une portée plus large.

Analyse du kit d’outils malveillant : une menace composée de trois couches de logiciels malveillants

Les composants malveillants déployés lors de cette attaque ont des rôles clairement définis :

Stealth Packer (nouveau packer) : injecte le logiciel malveillant en mémoire, ajoute des règles de pare-feu, crée des tâches planifiées fantômes dissimulées, et effectue une détection anti-machines virtuelles (en détectant notamment le mouvement de la souris pour vérifier si l’environnement est réel). Son taux de détection sur VirusTotal est extrêmement faible.

GhostSocks (logiciel malveillant de proxy inversé) : utilisé auparavant par le groupe de ransomware BlackBasta, il transforme l’ordinateur infecté en serveur proxy, permettant aux attaquants de se connecter via l’IP réseau de la victime pour accéder à des comptes compromis, contournant ainsi l’authentification multifactorielle (MFA) et les mécanismes anti-fraude.

Logiciel de vol d’informations (Vidar / PureLogs Stealer) : un loader écrit en Rust qui s’exécute en mémoire, volant des identifiants, clés API et fichiers de configuration d’OpenClaw. Une variante de Vidar utilise même des canaux Telegram et des pages utilisateur Steam pour dissimuler des adresses de commande et contrôle (C2) dynamiques.

Infection multiplateforme : différences d’intrusion entre Windows et macOS

Les dépôts malveillants sur GitHub fournissent des instructions d’installation distinctes pour Windows et macOS. Sur Windows, après exécution de « OpenClaw_x64.exe », plusieurs loaders malveillants en Rust sont déployés, et le logiciel de vol d’informations s’exécute discrètement en mémoire. Sur macOS, l’installation nécessite l’exécution d’une commande bash en une seule ligne, qui tire le fichier exécutable « OpenClawBot » depuis un dépôt malveillant d’un autre groupe nommé « puppeteerrr » dans un fichier « dmg ». Ce fichier est confirmé comme étant une variante d’AMOS, et il demande des permissions administratives falsifiées pour voler des données sensibles dans les dossiers « Documents », « Downloads » et « Desktop ».

Après avoir découvert et signalé ces dépôts malveillants à GitHub, Huntress a réussi à faire fermer ces dépôts en environ 8 heures. Il est important de noter que même si la version officielle d’OpenClaw est installée, ses fichiers de configuration contiennent souvent des informations sensibles (mots de passe, clés API, etc.). Si un logiciel de vol a déjà infiltré le système, ces fichiers sont également à risque de vol.

Questions fréquentes

Pourquoi les résultats de recherche Bing AI recommandent-ils des logiciels malveillants ?

Les attaquants ont découvert qu’il suffit de déposer le code malveillant sur GitHub pour que l’algorithme de recommandation de Bing AI le place en tête des résultats. Le système d’évaluation de la crédibilité des dépôts GitHub ne parvient pas à détecter efficacement le contenu malveillant, permettant aux attaquants de profiter de la confiance inhérente à la plateforme pour tromper les utilisateurs.

Comment GhostSocks contourne-t-il l’authentification multifactorielle (MFA) ?

GhostSocks transforme l’ordinateur infecté en serveur proxy, permettant aux attaquants d’accéder à des comptes compromis en utilisant l’IP réseau de la victime. Étant donné que les connexions apparaissent comme provenant de la même localisation et environnement réseau que la victime, les mécanismes MFA et anti-fraude ont du mal à détecter une activité anormale.

Comment reconnaître un programme d’installation falsifié d’OpenClaw ?

Une version légitime d’OpenClaw doit être téléchargée directement depuis le dépôt officiel GitHub. Pour l’installation sur macOS, si une commande bash en une seule ligne est requise pour tirer le fichier depuis un dépôt inconnu, cela doit être considéré comme un signal d’alerte élevé. Il ne faut pas faire confiance aveuglément aux dépôts GitHub — héberger du code sur une plateforme de confiance ne garantit pas la sécurité du logiciel lui-même.

Articles similaires

La Floride et le Massachusetts récupèrent 5,4 M$ d’actifs en crypto issus d’une arnaque sentimentale

Le braquage le plus stupide du monde des crypto ? Un pirate encaisse 1 milliard de dollars en DOT, mais ne vole finalement que 230 000 dollars

Une fausse application Ledger Live vole 9,5 M$ à plus de 50 utilisateurs sur plusieurs blockchains

Critiqué pour un gel trop lent de l’USDC ! Le PDG de Circle : il faudra forcément attendre l’ordre du tribunal pour geler, refus de geler de manière unilatérale

Attaquant Exploitant la Vulnérabilité de Polkadot Ponté Transfère $269K vers Tornado Cash

Des développeurs de Bitcoin proposent le BIP 361 pour se protéger contre les menaces liées à l’informatique quantique