LiteLLM ataque de envenenamento: 500 mil credenciais vazadas, carteiras de criptomoeda podem ser roubadas, como verificar se foi afetado?

Autor: HIBIKI, Cidade Cripto

LiteLLM sofre ataque à cadeia de suprimentos, centenas de GB de dados e 500 mil credenciais vazadas

Com downloads diários que chegam a 3,4 milhões, o pacote de código aberto de IA LiteLLM é uma ponte importante para muitos desenvolvedores que conectam múltiplos modelos de linguagem de grande porte (LLM), mas recentemente se tornou alvo de hackers. A Kaspersky estima que este ataque resultou na exposição de mais de 20 mil repositórios de código a riscos, e os hackers afirmam ter roubado centenas de GB de dados confidenciais e mais de 500 mil credenciais de contas, causando um impacto severo no desenvolvimento de software global e em ambientes de nuvem.

Após investigação, especialistas em segurança cibernética descobriram que a origem do incidente LiteLLM foi uma ferramenta de segurança de código aberto chamada Trivy, usada por muitas empresas para escanear vulnerabilidades do sistema.

Este é um exemplo típico de ataque à cadeia de suprimentos (Supply Chain Attack), onde os hackers atacam ferramentas de confiança que a vítima depende, inserindo silenciosamente código malicioso, como se estivessem envenenando a fonte de um abastecimento de água, fazendo com que todos os consumidores sejam afetados sem perceber.

Fonte da imagem: Trivy | A origem do incidente LiteLLM é uma ferramenta de segurança de código aberto usada por muitas empresas para escanear vulnerabilidades do sistema, chamada Trivy.

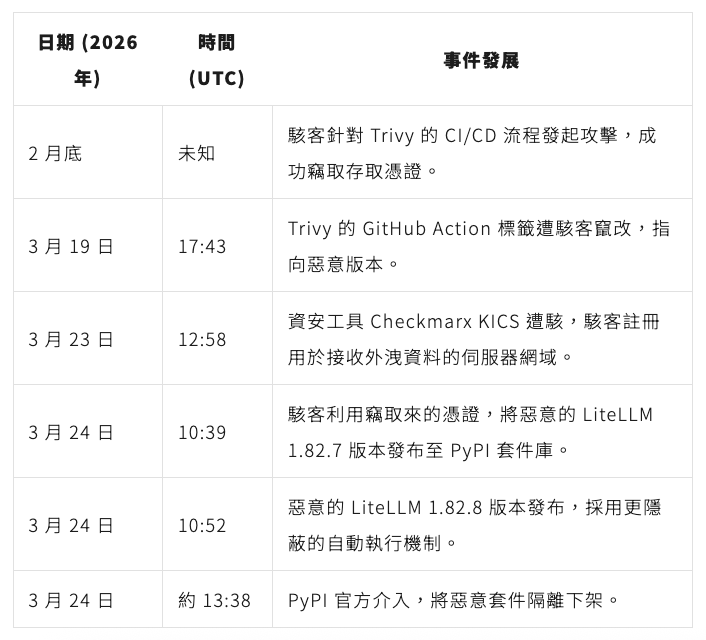

Fluxo completo do ataque LiteLLM: da ferramenta de segurança à explosão em cadeia do pacote de IA

De acordo com análises da Snyk e da Kaspersky, o ataque ao LiteLLM foi preparado desde o final de fevereiro de 2026.

Os hackers exploraram uma vulnerabilidade no CI/CD do GitHub (um processo automatizado de testes e lançamentos de software) para roubar as credenciais de acesso (Token) dos mantenedores do Trivy. Como as credenciais não foram completamente revogadas, os hackers conseguiram modificar a etiqueta de lançamento do Trivy em 19 de março, fazendo com que o processo automatizado baixasse uma ferramenta de escaneamento que continha código malicioso.

Em seguida, os hackers usaram a mesma técnica para controlar as permissões de lançamento do LiteLLM em 24 de março e carregaram as versões 1.82.7 e 1.82.8, que continham código malicioso.

Nesse momento, o desenvolvedor Callum McMahon, ao testar uma extensão do editor Cursor, teve seu sistema automaticamente atualizado para a versão mais recente do LiteLLM, fazendo com que os recursos de seu computador se esgotassem instantaneamente.

Ele descobriu, através do assistente de IA Debug, que o código malicioso continha um defeito que acionou uma bomba de ramificação (Fork Bomb), um comportamento malicioso que se replica continuamente e esgota a memória e os recursos computacionais do computador, expondo assim esse ataque oculto.

De acordo com a análise da Snyk, o código malicioso deste ataque foi dividido em três fases:

- Coleta de dados: O programa escaneia completamente o computador da vítima em busca de informações sensíveis, incluindo chaves SSH para conexões remotas, credenciais de acesso a serviços na nuvem (AWS, GCP) e sementes de carteiras de criptomoedas como Bitcoin e Ethereum.

- Criptografia e vazamento: Os dados coletados são criptografados e embalados, sendo secretamente enviados para um domínio falso previamente registrado pelos hackers.

- Permanência e movimentação lateral: O código malicioso insere uma porta dos fundos no sistema e, ao detectar Kubernetes, uma plataforma de código aberto para automação de implantação e gerenciamento de aplicativos em contêiner, tenta espalhar o código malicioso para todos os nós do cluster.

Linha do tempo do ataque à cadeia de suprimentos LiteLLM e Trivy

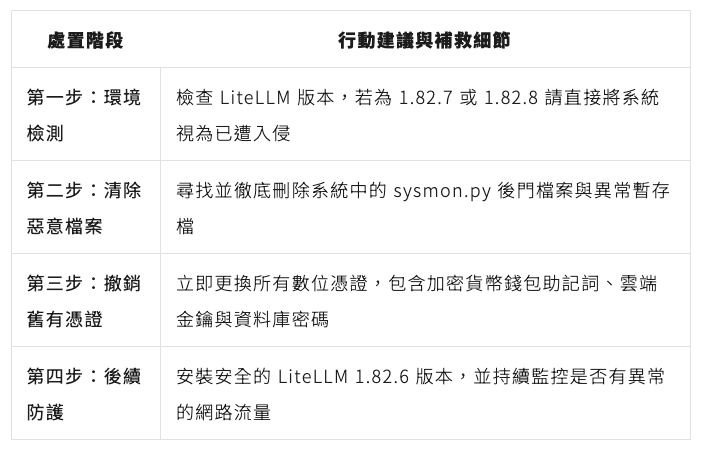

Sua carteira e credenciais estão seguras? Guia de detecção e remediação

Se você instalou ou atualizou o pacote LiteLLM após 24 de março de 2026, ou se seu ambiente de desenvolvimento automatizado usou a ferramenta de escaneamento Trivy, seu sistema provavelmente já foi comprometido.

De acordo com as recomendações de Callum McMahon e Snyk, a prioridade na proteção e remediação é confirmar a extensão da violação e cortar completamente as portas dos fundos dos hackers.

A Kaspersky recomenda que, para aumentar a segurança do GitHub Actions, você pode usar as seguintes ferramentas de código aberto:

- zizmor: Esta é uma ferramenta para análise estática e detecção de erros de configuração do GitHub Actions.

- gato e Gato-X: Estas duas versões da ferramenta são usadas principalmente para ajudar a identificar pipelines de automação com vulnerabilidades estruturais.

- allstar: Um aplicativo do GitHub desenvolvido pela OpenSSF, projetado para configurar e impor políticas de segurança em organizações e repositórios do GitHub.

Por trás do ataque LiteLLM, hackers já estavam de olho na onda de captura de lagostas

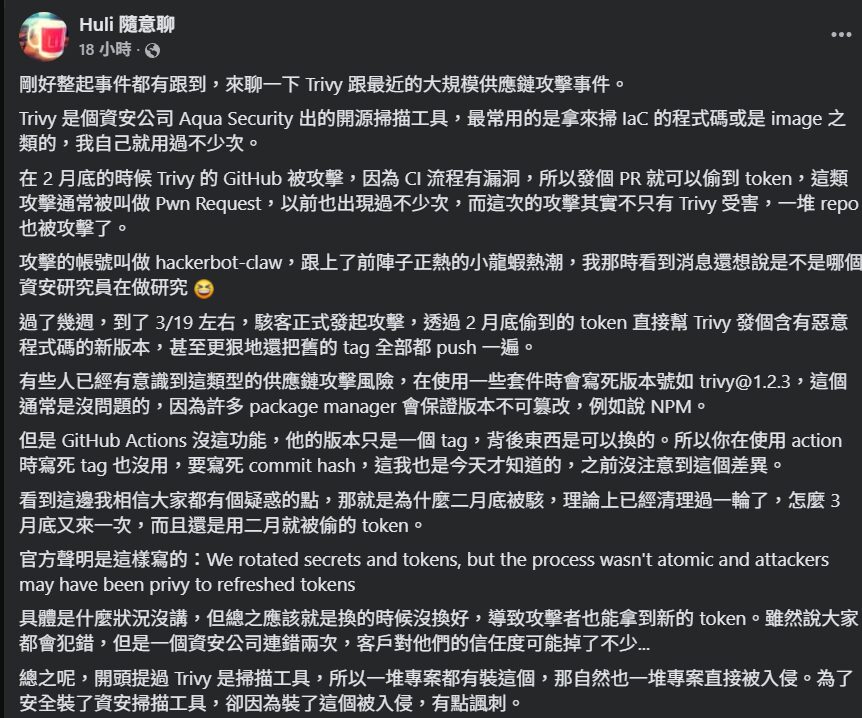

De acordo com análises da Snyk e do engenheiro Huli, que acompanha o campo da segurança cibernética, os responsáveis por este incidente são um grupo de hackers chamado TeamPCP, que começou a operar em dezembro de 2025 e frequentemente cria canais em aplicativos de mensagens como o Telegram para realizar atividades.

Huli aponta que, durante o processo de ataque, os hackers usaram um componente de ataque automatizado chamado hackerbot-claw. Este nome se aproveita da recente popularidade do agente de IA chamado OpenClaw no círculo da IA.

Este grupo de hackers atacou precisamente ferramentas de infraestrutura amplamente utilizadas e de alto privilégio, incluindo Trivy e LiteLLM, e soube aproveitar as últimas tendências em IA para expandir a escala do ataque, demonstrando métodos de crime altamente organizados e direcionados.

Fonte da imagem: Huli Casual Chat | O engenheiro Huli, que acompanha o campo da segurança cibernética, explica o incidente de ataque à cadeia de suprimentos Trivy e LiteLLM (captura de tela parcial)

Com a popularização das ferramentas de IA, o controle de permissões e a segurança da cadeia de suprimentos nos processos de desenvolvimento tornaram-se riscos que todas as empresas não podem ignorar.

Casos como o recente ataque às contas NPM de desenvolvedores conhecidos, que resultou na inserção de código malicioso em pacotes JavaScript, fazendo com que muitos DApps e carteiras fossem afetados; ou a revelação pela Anthropic de hackers chineses que lançaram a primeira grande operação de espionagem em rede automatizada de IA através do Claude Code, devem servir de alerta.

Related Articles

O FBI e a Indonésia juntam-se para desmantelar a rede de phishing W3LL, com montante envolvido superior a 20 milhões de dólares

Alertas de emergência das Squads: endereços envenenados e contas multisig falsificadas, o mecanismo de lista branca será ativado

As autoridades sul-coreanas detêm uma organização de “mediação de retaliação” que cobrava em USDT para gerir crimes violentos, e o principal suspeito continua a operar mesmo após a sua captura

Falsa aplicação Ledger na App Store da Apple esgota o fundo de reforma de 5,9 BTC do músico

Um CEX foi alvo de um resgate sob coação sem cedência: afetou cerca de 2000 contas, não houve ameaça à segurança dos fundos dos clientes

O cofundador da Solana toly: deve ser criada uma stablecoin de camada base que só possa ser congelada com autorização do tribunal