SlowMist revela a cadeia do ataque Drift: alteração do mecanismo multi-assinatura, fuga de permissões de administrador

A entidade de segurança em cadeias SlowMist publicou, a 2 de abril, uma análise técnica, revelando as condições-chave que antecederam o incidente de roubo do Drift Protocol: cerca de uma semana antes do ataque, o Drift ajustou o mecanismo de multisig e não definiu, em paralelo, qualquer proteção por time lock. O atacante, em seguida, obteve permissões de administrador, forjou os tokens CVT, manipulou o oracle (oráculo) e desativou o módulo de segurança, extraindo de forma sistemática ativos de elevado valor a partir do pool de fundos.

SlowMist reconstrói os sinais prévios do ataque: a alteração do multisig sem time lock é a falha central

(Fonte: SlowMist)

(Fonte: SlowMist)

A análise da SlowMist revelou o ponto prévio mais preocupante deste ataque: cerca de uma semana antes do roubo, o Drift ajustou o mecanismo de multisig para o modo «2/5», sem configurar qualquer time lock, e introduziu 4 novos signatários.

O time lock é um complemento de segurança necessário para o desenho do multisig num protocolo. Define um período de espera obrigatório (normalmente 24-48 horas ou mais) antes da execução de alterações de configuração de alto risco. Isto dá à comunidade e às entidades de segurança tempo suficiente para detetar anomalias e intervir. A ausência de time lock significa que, caso a chave privada dos novos signatários seja roubada ou controlada de forma maliciosa, o atacante pode executar imediatamente operações de nível de administrador, sem qualquer margem de espera.

A alteração da arquitetura do multisig ocorrida uma semana antes do roubo (introduzindo 4 novos signatários) é, do ponto de vista temporal, extremamente suspeita, sendo o ponto de alerta mais observado na presente análise de segurança.

Reconstrução dos passos do ataque: da divulgação de credenciais de administrador aos 105,969 ETH roubados

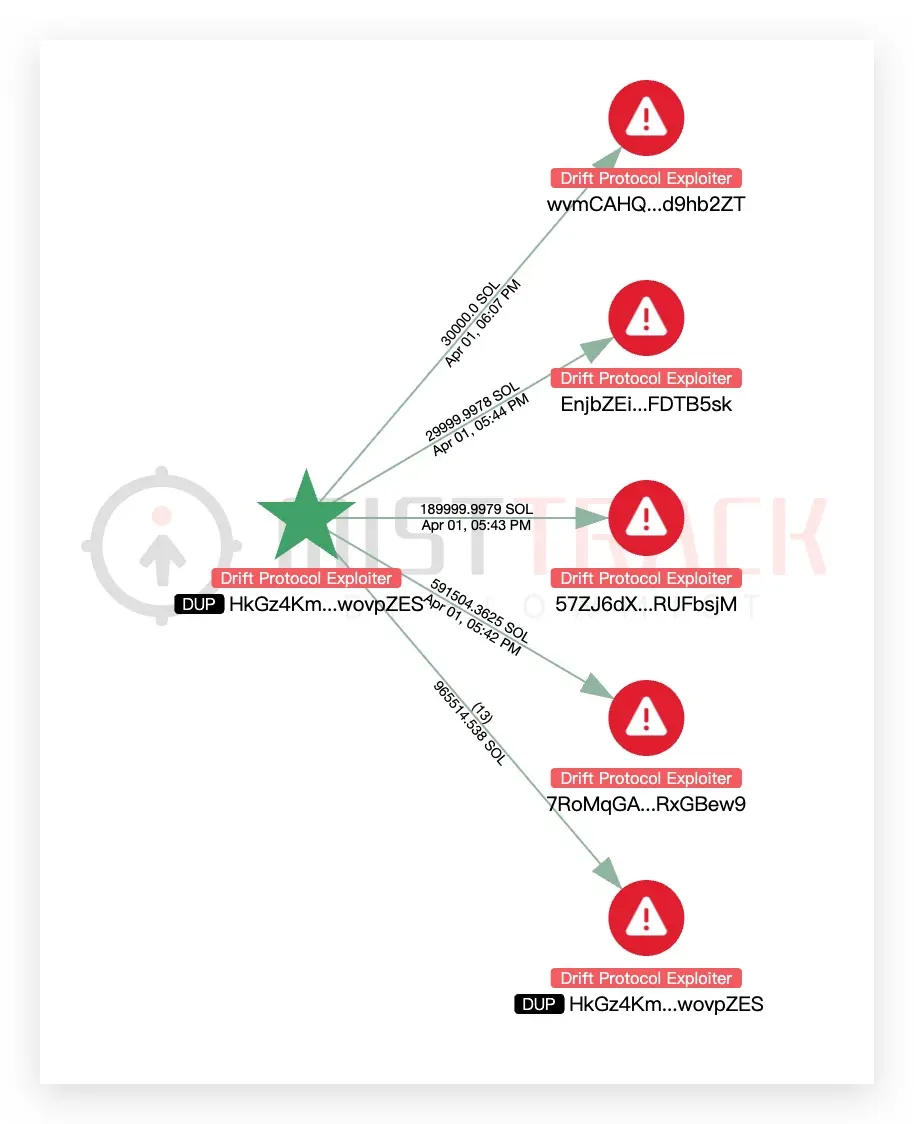

De acordo com a análise técnica da SlowMist, após obter o controlo de administrador, o atacante executou de forma sistemática a limpeza de ativos pelos seguintes passos:

Forjar tokens CVT: forjar tokens falsos internamente no protocolo, contornando a lógica normal de validação de ativos

Manipular o oracle (Oráculo): alterar a fonte de preços externa do protocolo, distorcendo a precificação on-chain e criando condições favoráveis para a extração subsequente

Desativar mecanismos de segurança: desligar os módulos incorporados de controlo de risco e restrições de segurança no protocolo, eliminando obstáculos para a extração de ativos

Transferir ativos de elevado valor: extrair de forma sistemática ativos com elevada liquidez do pool de fundos, concluindo a limpeza final de ativos

Neste momento, os fundos roubados foram maioritariamente agregados em endereços da Ethereum, totalizando cerca de 105,969 ETH (aprox. 226 milhões de dólares). A SlowMist indica que a direção desses fundos ainda está a ser rastreada.

ZachXBT aponta Circle: fortes críticas da indústria por USDC não ter sido congelado durante horas

O detetive on-chain ZachXBT lançou, no mesmo dia, fortes críticas à Circle. Ele afirmou que, no período de negociação dos EUA durante o roubo do Drift, centenas de milhares de dólares em USDC foram encaminhados via um protocolo cross-chain, passando pela ponte entre Solana e Ethereum, e que todo o processo «durou várias horas sem qualquer intervenção», sendo que as quantias já tinham sido totalmente transferidas quando a Circle «mais uma vez não tomou quaisquer medidas».

ZachXBT revelou também outro problema anterior da Circle: a Circle congelou por engano mais de 16 carteiras “hot” de equipas comerciais, e o processo de desbloqueio ainda está em curso até hoje. Ele apontou o CEO da Circle, Jeremy Allaire, afirmando que o desempenho da Circle teve um impacto negativo em toda a indústria cripto.

Esta acusação desencadeou um amplo debate na indústria sobre que tipo de responsabilidade proativa os emissores de stablecoins devem assumir em eventos de segurança.

Perguntas frequentes

Por que é que a falta de time lock na alteração do multisig foi o problema central neste ataque?

O time lock é um complemento de segurança fundamental do multisig. Estabelece um período de espera obrigatório antes da execução de operações com permissões elevadas, dando tempo para a comunidade e as entidades de segurança detetarem anomalias e tomarem medidas. O Drift, ao ajustar a arquitetura do multisig, não definiu time lock; isto significa que, se as credenciais dos novos signatários forem comprometidas, o atacante pode executar imediatamente ações de administrador, contornando a última linha de defesa da supervisão comunitária. O timing da alteração que introduziu 4 novos signatários uma semana antes do roubo é a dúvida mais observada na investigação atual.

Que responsabilidade deveria a Circle assumir neste evento?

As críticas de ZachXBT apontam para a falta de monitorização e intervenção imediatas por parte da Circle durante a transferência massiva de USDC via cross-chain. Como emissora do USDC, a Circle tem, tecnicamente, capacidade de congelar os endereços envolvidos, mas não tomou qualquer medida durante o processo de transferência de fundos que durou várias horas. Esta controvérsia toca nos limites da responsabilidade de intervenção proativa dos emissores de stablecoins em eventos de segurança na DeFi, sendo um dos temas centrais mais discutidos na indústria atualmente.

Qual é o significado técnico da combinação de forjar tokens CVT e manipular o oracle?

O forjamento de tokens CVT permite ao atacante fabricar liquidez ou garantias falsas internamente no protocolo; a manipulação do oracle faz com que o protocolo utilize dados de mercado distorcidos ao definir preços. Juntas, estas ações fazem com que o protocolo «acredite» que existe suporte de garantia suficiente, permitindo ao atacante extrair ativos muito além do que seria devido. Trata-se de uma técnica clássica em ataques a smart contracts, que aparece em vários casos de roubos na DeFi.

Related Articles

O assalto mais disparatado do sector cripto? Um hacker cunha 1 000 milhões de USD em DOT, mas só rouba 230 000 USD

Falsa aplicação Ledger Live rouba 9,5 milhões de dólares a partir de mais de 50 utilizadores em várias blockchains

Criticado por congelar demasiado devagar o USDC! O CEO da Circle: é preciso esperar sempre pela ordem do tribunal para congelar; recusa congelar por conta própria

Atacante Explora Vulnerabilidade de Polkadot Emparelhado e Transfere $269K para o Tornado Cash

Os programadores do Bitcoin propõem o BIP 361 para se protegerem contra as ameaças da computação quântica