Bing AI Suchergebnisse wurden vergiftet, bösartiges OpenClaw-Installationsprogramm stiehlt Daten

SlowMist Chief Information Security Officer 23pds veröffentlichte am 10. März auf X eine Warnung, dass Angreifer „Vergiftungs“-Angriffe auf Bing AI-Suchergebnisse durchführen, indem sie gefälschte OpenClaw-Installationsprogramme auf die ersten Ergebnisse bei der Suche nach „OpenClaw Windows“ setzen, um Nutzer zum Herunterladen und Ausführen bösartiger Software zu verleiten.

Angriffsmethode: Wie bösartige Repositories auf GitHub Bing AI-Suchergebnisse kontaminieren

(Quelle: Huntress)

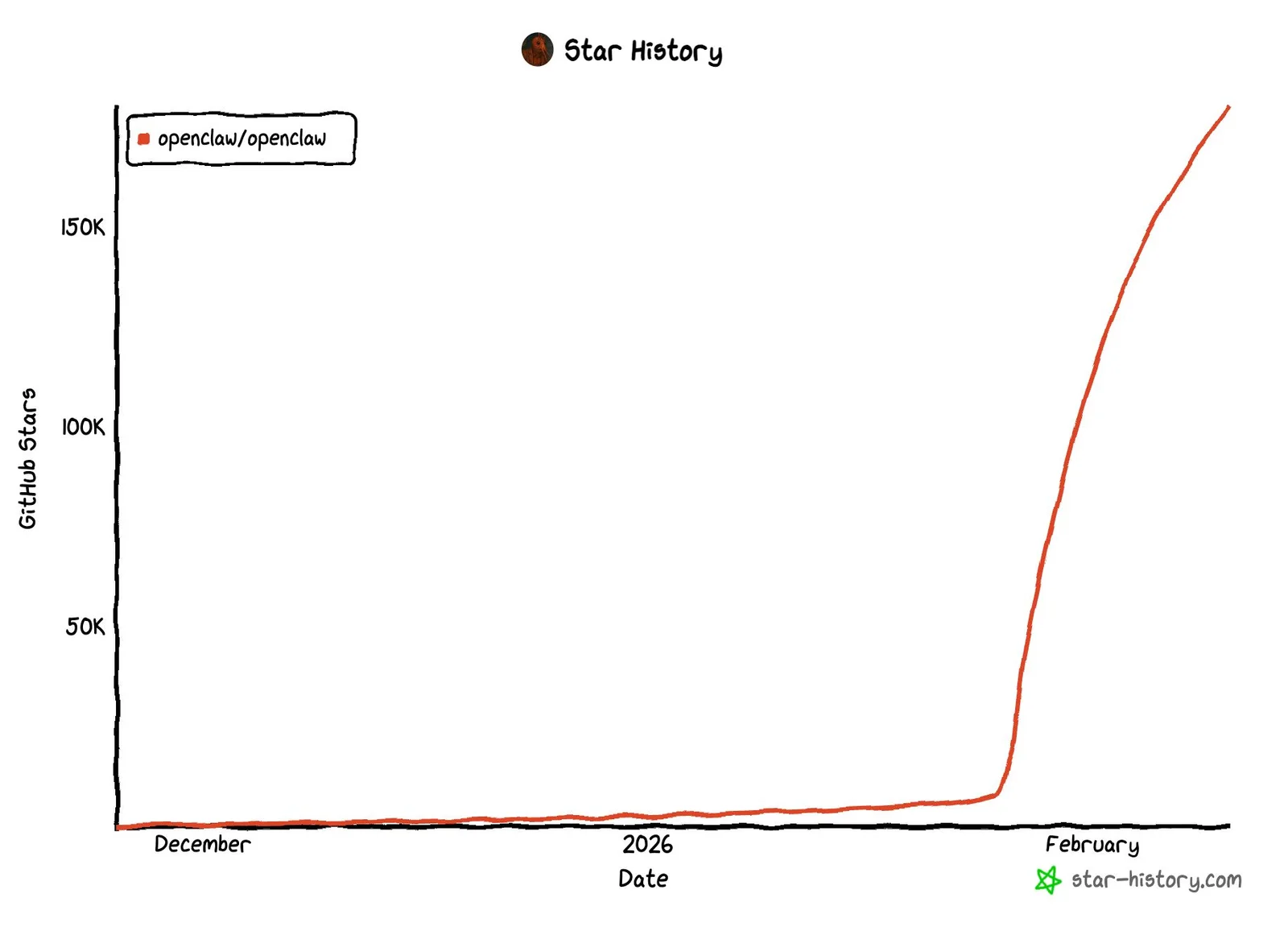

OpenClaw ist ein schnell wachsendes Open-Source-KI-Assistenten-Tool, das ursprünglich Clawdbot hieß (veröffentlicht im November 2025), und auf GitHub rasch Zehntausende Forks und Hunderttausende Sterne erhielt. Diese Bekanntheit wurde von Angreifern ausgenutzt, um einzudringen.

Angreifer haben auf GitHub ein gefälschtes Repository erstellt, das wie ein legitimes Installationsprogramm aussieht. Die Seite nutzt legitimen Code von Cloudflare, um Glaubwürdigkeit zu erhöhen, und wurde unter dem Namen „openclaw-installer“ in einer eigenständigen GitHub-Organisation veröffentlicht, nicht unter einem normalen Nutzerkonto, um Verdacht zu vermeiden.

Huntress weist darauf hin, dass der Erfolg dieses Angriffs darin liegt, dass bereits das Hosting des bösartigen Codes auf GitHub ausreicht, um Bing AI-Suchergebnisse zu manipulieren, ohne zusätzliche Kontrolle über den Suchalgorithmus. Diese Methode ist eine Fortsetzung der Angriffe im Dezember 2025, bei denen ChatGPT und Grok-Chat-Funktionen missbraucht wurden, aber mit geringeren Hürden und größerer Reichweite.

Analyse des bösartigen Toolkits: Dreischichtige Malware-Kombination

Die eingesetzten Malware-Komponenten sind klar aufgeteilt:

Stealth Packer (neuer Verschlüsselungs-Wrapper): Injiziert bösartigen Code in den Speicher, fügt Firewall-Regeln hinzu, erstellt versteckte Ghost-Planungsaufgaben und führt Anti-VM-Checks durch (z.B. Mausbewegungen zur Erkennung echter Nutzerumgebungen). Detection-Rate bei VirusTotal ist äußerst niedrig.

GhostSocks (Reverse-Proxy-Malware): Bereits von der BlackBasta-Ransomware-Gruppe genutzt, verwandelt infizierte Rechner in Proxy-Server, sodass Angreifer mit der IP des Opfers auf Konten zugreifen können, um Multi-Faktor-Authentifizierung (MFA) und Betrugserkennung zu umgehen.

Datendiebstahl-Programme (Vidar / PureLogs Stealer): In Rust geschriebene Loader, die in den Speicher geladen werden, um Anmeldeinformationen, API-Schlüssel und OpenClaw-Konfigurationsdateien zu stehlen. Vidar-Varianten nutzen sogar Telegram-Kanäle und Steam-Profile, um dynamische C2-Serveradressen zu verstecken.

Plattformübergreifende Infektionen: Unterschiedliche Angriffswege bei Windows und macOS

Gefälschte GitHub-Repositories bieten jeweils Installationsanleitungen für Windows und macOS. Bei Windows wird „OpenClaw_x64.exe“ ausgeführt, woraufhin mehrere Rust-basierte Loader installiert werden, die im Hintergrund Daten stehlen. Für macOS ist die Anleitung eine Bash-Einzeilige, die eine Datei namens „OpenClawBot“ aus einem Repository der bösartigen Organisation „puppeteerrr“ herunterlädt. Diese Datei ist eine Variante von AMOS und fordert im Tarnmodus Administratorrechte an, um sensible Daten in Ordnern wie Dokumente, Downloads und Desktop zu stehlen.

Huntress entdeckte und meldete das bösartige Repository bei GitHub, das innerhalb von etwa 8 Stunden geschlossen wurde. Wichtig ist, dass selbst legitime Versionen von OpenClaw Konfigurationsdateien enthalten, die hochsensible Informationen (Passwörter, API-Schlüssel) speichern. Wenn das System bereits infiziert ist, besteht die Gefahr, dass auch diese Daten gestohlen werden.

Häufig gestellte Fragen

Warum werden bösartige Programme in Bing AI-Suchergebnissen empfohlen?

Angreifer haben herausgefunden, dass das Hosting bösartiger Codes auf GitHub ausreicht, um Bing AI dazu zu bringen, diese an oberster Stelle zu empfehlen. Das System erkennt die Vertrauenswürdigkeit von GitHub-Repositories nicht effektiv, sodass die Plattform das Vertrauen ausnutzt, um Nutzer zu täuschen.

Wie umgehen GhostSocks-Malware die Multi-Faktor-Authentifizierung?

GhostSocks verwandelt den infizierten Rechner in einen Proxy-Server, sodass Angreifer mit der IP-Adresse des Opfers auf gestohlene Konten zugreifen können. Da die Anmeldeaktivitäten geographisch und netzwerktechnisch mit dem normalen Verhalten des Opfers übereinstimmen, sind MFA und Betrugserkennung kaum in der Lage, ungewöhnliche Zugriffe zu erkennen.

Wie erkennt man gefälschte OpenClaw-Installationsprogramme?

Legitime OpenClaw-Software sollte direkt vom offiziellen GitHub-Repository heruntergeladen werden. Bei macOS ist Vorsicht geboten, wenn eine Bash-Einzeilige zum Herunterladen aus einem unbekannten Repository verlangt wird. Nutzer sollten GitHub-Repositories nicht blind vertrauen – nur weil sie auf einer vertrauenswürdigen Plattform gehostet werden, bedeutet das nicht, dass die Software sicher ist.

Verwandte Artikel

Krypto-Welt: der dümmste Raubüberfall? Hacker prägen 1 Milliarde USD DOT, aber stehlen nur 230.000 USD

Gefälschte Ledger-Live-App stiehlt 9,5 Mio. $ von 50+ Nutzern über mehrere Blockchains hinweg

Kritik wegen zu langsamer USDC-Sperrung! Circle-CEO: Es muss auf jeden Fall auf die Anordnung des Gerichts gewartet werden, nur dann wird gesperrt; keine eigenmächtige Sperrung

Angreifer, die eine durchgebrückte Polkadot-Anfälligkeit ausnutzen, übertragen $269K an Tornado Cash

Bitcoin-Entwickler schlagen BIP 361 vor, um sich gegen Bedrohungen durch Quantencomputing zu schützen

Hacker nutzen ein Obsidian-Plugin aus, um den PHANTOMPULSE-Trojaner mit Blockchain-C2 zu verbreiten