GoPlus Notfallwarnung: Hochriskante Schwachstelle im EngageLab SDK, 30 Millionen Krypto-Wallets könnten ihre privaten Schlüssel preisgeben

Die Blockchain-Sicherheitsplattform GoPlus veröffentlichte am 10. April eine Notfallwarnung und teilte mit, dass im EngageLab SDK, das weithin zur Android-Push-Benachrichtigungen eingesetzt wird, eine schwerwiegende Sicherheitslücke vorliegt. Davon sind über 50M Android-Nutzer betroffen, darunter etwa 30M Nutzer von Krypto-Wallets. Angreifer können auf betroffenen Geräten bösartige Software bereitstellen, die sich als legitime Anwendung tarnt, um private Wallet-Schlüssel und Login-Anmeldeinformationen zu stehlen.

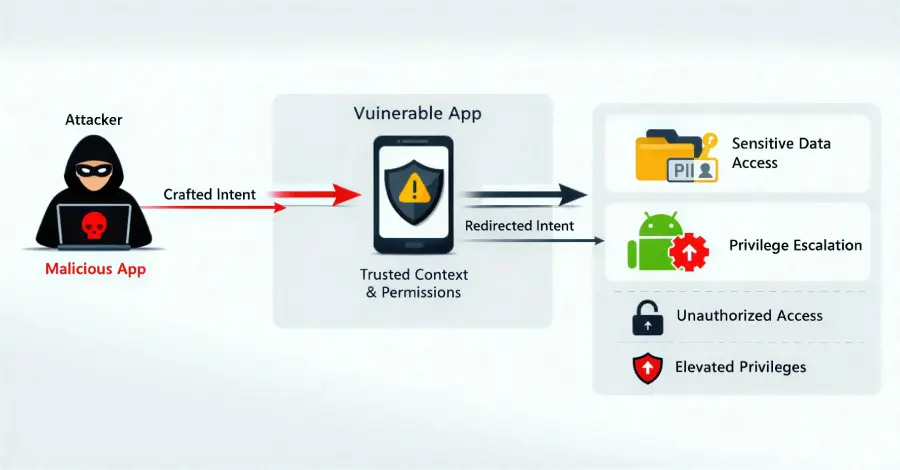

Technisches Prinzip der Schwachstelle: Angriffs-Kette mit stillschweigender Ausführung über Apps hinweg

(Quelle: GoPlus)

(Quelle: GoPlus)

Der zentrale Mangel dieser Schwachstelle liegt darin, dass EngageLab SDK bei der Verarbeitung des Android-System-Intent-Kommunikationsmechanismus keine ausreichende Quellenüberprüfung vornimmt. Intent ist ein legitimer Mechanismus zum Austausch von Anweisungen zwischen Android-Apps, aber die Implementierung des EngageLab SDK ermöglicht es, dass nicht autorisierte Quellen normale Prüfabläufe umgehen und damit zielgerichtete Apps dazu bringen, sensible Vorgänge auszuführen.

Komplette Angriffs-Kette in drei Schritten

Einschleusen einer bösartigen Anwendung: Angreifer tarnen die bösartige Software als eine legitime App und verleiten Opfer dazu, sie auf demselben Android-Gerät zu installieren

Bösartige Intent-Injektion: Die bösartige App sendet an das Krypto-Wallet oder die Finanz-App, in die EngageLab SDK auf demselben Gerät integriert ist, einen sorgfältig konstruierten bösartigen Intent

Ausführung von Überberechtigungsaktionen: Nachdem die Ziel-App den Intent erhalten hat, führt sie ohne Wissen des Nutzers nicht autorisierte Aktionen aus, darunter das Stehlen von Wallet-Private-Keys, Login-Anmeldeinformationen und weiteren sensiblen Daten

Die größte Gefahr dieser Angriffs-Kette liegt in ihrer Lautlosigkeit: Das Opfer muss keine aktive Handlung durchführen. Solange auf dem Gerät sowohl eine bösartige Anwendung als auch eine EngageLab-SDK-App mit der verwundbaren Version vorhanden sind, kann der Angriff im Hintergrund abgeschlossen werden.

Ausmaß der Auswirkungen: Krypto-Nutzer sind mit dem Risiko irreversibler Vermögensverluste konfrontiert

Da EngageLab SDK als breit eingesetzte Grundlage für Push-Benachrichtigungen fungiert, wird es in tausende Android-Anwendungen integriert. Dadurch erreicht der Umfang dieser Schwachstelle das Niveau von 50M Geräten, wobei etwa 30M der Betroffenen Nutzer von Krypto-Wallets sind.

Sobald private Wallet-Schlüssel offengelegt werden, können Angreifer die On-Chain-Vermögenswerte der Opfer vollständig kontrollieren. Und aufgrund der Unwiderruflichkeit von Blockchain-Transaktionen lassen sich solche Verluste nahezu nicht zurückholen. Das Risiko ist deutlich höher als bei üblichen Fällen von Datenlecks in Apps.

Sofortmaßnahmen: Checkliste für das zeitnahe Handeln von Entwicklern und Nutzern

Sicherheits-Empfehlungen nach Zielgruppen

- Anwendungsentwickler und Hersteller

· Prüfen Sie umgehend, ob Ihr Produkt EngageLab SDK integriert, und verifizieren Sie, ob die aktuelle Version unter 4.5.5 liegt

· Aktualisieren Sie auf EngageLab SDK 4.5.5 oder eine neuere offizielle Reparaturversion (bitte beachten Sie die offiziellen EngageLab-Dokumente)

· Veröffentlichen Sie die aktualisierte Version erneut und informieren Sie die Nutzer, damit diese so schnell wie möglich aktualisieren

- Allgemeine Android-Nutzer

· Gehen Sie umgehend zu Google Play, um alle Apps zu aktualisieren; priorisieren Sie dabei Krypto-Wallet- und Finanz-Apps

· Seien Sie wachsam bei Apps, die aus unbekannten oder nicht offiziellen Kanälen heruntergeladen wurden; löschen Sie sie bei Bedarf sofort

· Wenn Sie vermuten, dass private Schlüssel offengelegt wurden, sollten Sie umgehend auf einem sicheren Gerät eine neue Wallet erstellen, die Vermögenswerte übertragen und die alte Adresse dauerhaft deaktivieren

Häufige Fragen

Was ist das EngageLab SDK, und warum wird es so häufig in Krypto-Wallets integriert?

Das EngageLab SDK ist ein Drittanbieter-Softwarepaket, das Funktionen für Android-Push-Benachrichtigungen bereitstellt. Aufgrund der einfachen Bereitstellung wurde es von vielen Anwendungen übernommen. Push-Benachrichtigungen sind praktisch eine Standardfunktion für alle mobilen Anwendungen. Das führt dazu, dass EngageLab SDK in Krypto-Wallets und Finanzanwendungen weit verbreitet ist, wodurch der Umfang dieser Schwachstelle 50M Nutzer erreicht.

Wie kann ich feststellen, ob mein Gerät von dieser Schwachstelle betroffen ist?

Wenn Ihr Android-Gerät eine Krypto-Wallet oder eine Finanz-App installiert hat und noch nicht auf die neueste Version aktualisiert wurde, besteht ein Risiko, dass es betroffen ist. Es wird empfohlen, alle Apps sofort im Google Play Store zu aktualisieren. Entwickler können die SDK-Version in der App prüfen, um zu bestätigen, ob sie EngageLab SDK mit einer Version unter 4.5.5 verwenden.

Wenn private Schlüssel bereits offengelegt wurden: Wie sollte man sie in einem Notfall sofort behandeln?

Erstellen Sie umgehend eine neue Wallet-Adresse auf einem nicht infizierten Sicherheitsgerät, übertragen Sie alle Vermögenswerte der ursprünglichen Wallet auf die neue Adresse und deaktivieren Sie die ursprüngliche Adresse dauerhaft. Ändern Sie synchron alle Login-Passwörter auf den entsprechenden Plattformen und aktivieren Sie für das Konto die Zwei-Faktor-Authentifizierung, um das Risiko weiterer, nachgelagerter Einbrüche zu senken.

Verwandte Artikel

Polymarket prüft Start-ups im Ökosystem und geht gegen Insiderhandel und Marktmanipulation vor

2026 年 Q1 Web3-Projekte erlitten durch Hackerangriffe und Betrug Verluste von über 460 Millionen USD, Phishing-Angriffe dominierten

RAVE rast in den Rekordmodus, löst den Hype um Copycat-Coins aus, FF und INX decken das „Pump-and-Dump“-Spiel auf

Das FBI und Indonesien haben gemeinsam ein W3LL-Phishing-Netzwerk zerschlagen; der Fall betrifft mehr als 20 Millionen US-Dollar.

Squads Notfallwarnung: Adressenvergiftung, gefälschte Multi-Signature-Konten. Das Whitelist-Mechanismus wird live gehen

Koreanische „Vergeltungs“-Vermittlungsinstitutionen nehmen USDT als Gebühr, um Gewaltkriminalität abzuwickeln; der Haupttäter betreibt die Organisation nach der Festnahme weiter